Análisis y guía en profundidad de: Cómo elegir a una empresa de seguridad. Exploración exhaustiva libre de...

Análisis y guía en profundidad de: ¿Cuáles son los 10 países más seguros de Latinoamérica?

Análisis y guía en profundidad de: ¿Qué hace un administrador en salud ocupacional?. Exploración exhaustiva libre de...

Análisis y guía en profundidad de: ¿Qué es la administración de seguridad y salud ocupacional?. Exploración exhaustiva...

Análisis y guía en profundidad de: La Administración en Seguridad y Salud en el Trabajo (SST). Exploración...

Análisis y guía en profundidad de: ¿Qué es la Gestión de Seguridad y Amenazas?. Exploración exhaustiva libre...

El análisis de la propaganda enemiga va más allá de detectar mentiras; es una disección técnica de...

Un análisis profundo sobre el dilema moral del uso de la fuerza y las fronteras éticas que...

Una guía profunda sobre la gestión de recursos, seguridad personal y capital social cuando las estructuras financieras...

Entender la mente del oponente es el pilar de la victoria. Exploramos cómo desglosar los sistemas de...

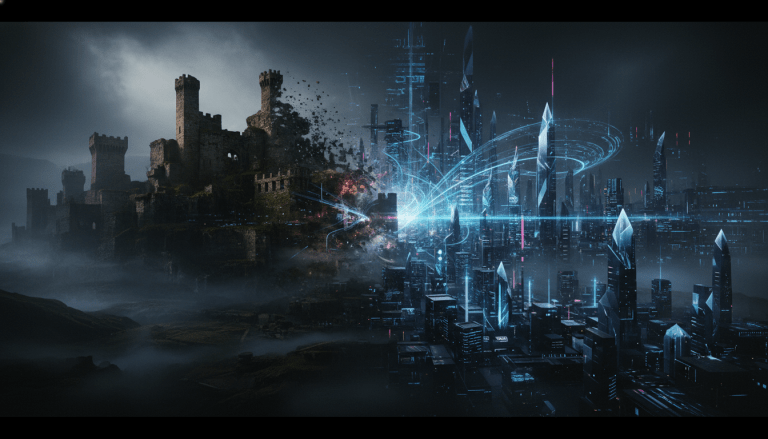

Una exploración profunda sobre cómo los conflictos modernos han pasado de los campos de batalla físicos a...

Un análisis profundo sobre la resiliencia de la aviación moderna frente a amenazas híbridas y tácticas de...

Analizamos cómo los principios milenarios de Sun Tzu transforman la gestión de riesgos y la ciberseguridad actual,...

Exploramos cómo descifrar el ADN cultural de un oponente para anticipar movimientos y decisiones en entornos de...

Un análisis profundo sobre la reconfiguración táctica, el desgaste psicológico y la logística extrema necesarios para proteger...