Tu vida cotidiana bajo el microscopio de los sensores corporativos.

El rastro invisible: tu vida bajo el microscopio corporativo

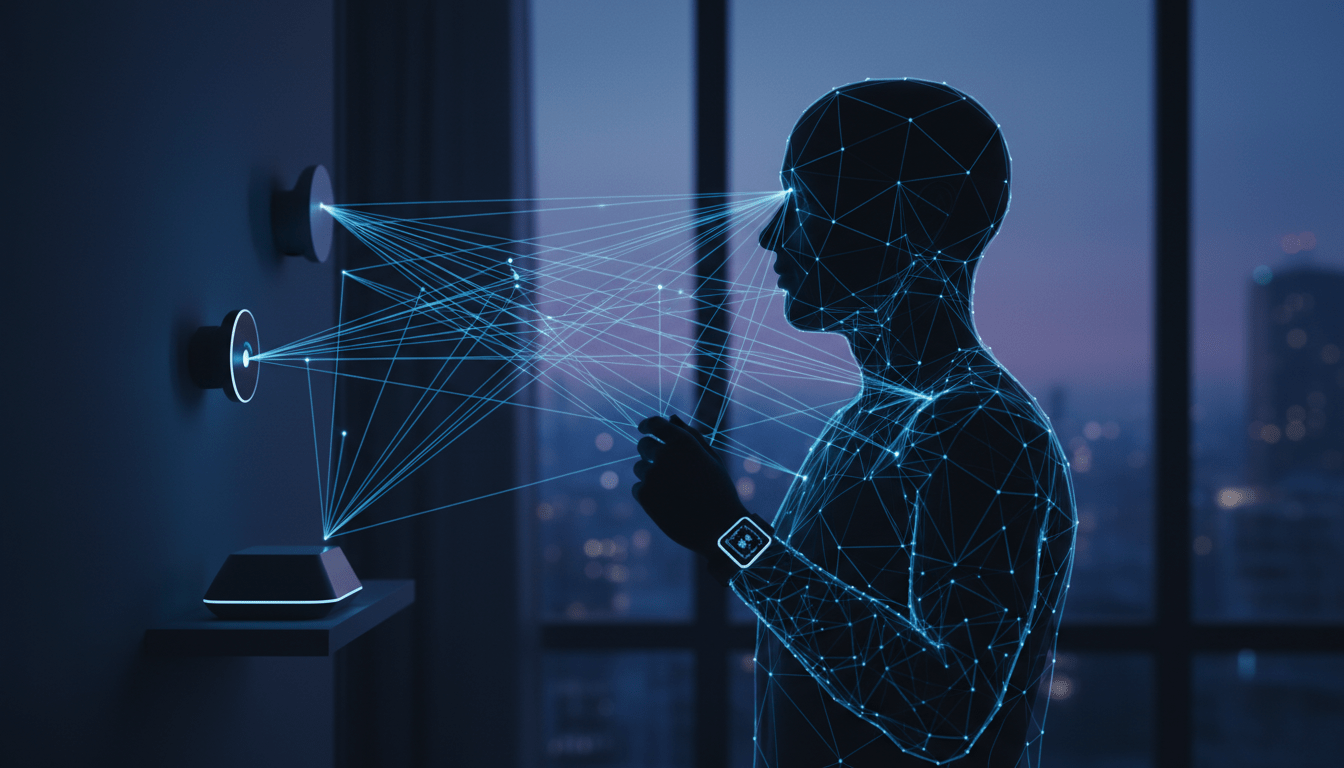

Vivimos en una época donde la privacidad no es un estado natural, sino una construcción activa que debemos defender cada día. Para el año 2026, la vigilancia corporativa ha dejado de ser un concepto abstracto relacionado con grandes plataformas tecnológicas para convertirse en una capa invisible que recubre cada una de nuestras interacciones cotidianas. Desde el termostato inteligente que ajusta la temperatura de tu sala hasta el reloj que mide tu ritmo cardíaco, cada dispositivo es un sensor que alimenta una maquinaria de recolección de datos sin precedentes. No se trata solo de que las empresas sepan qué compras; se trata de que comprenden tus patrones de sueño, tus fluctuaciones emocionales y tus inclinaciones futuras antes incluso de que tú seas consciente de ellas.

El problema fundamental radica en la asimetría de información. Las corporaciones poseen modelos predictivos entrenados con petabytes de datos, mientras que el usuario promedio apenas comprende qué permisos está otorgando al aceptar una política de términos y condiciones que nunca leyó. La vigilancia moderna no es un acto de espionaje directo y rudimentario; es una recolección silenciosa, constante y profundamente analítica. Esta vigilancia se nutre de lo que los expertos llaman excedente conductual: ese rastro de datos que generas simplemente por existir en un entorno digitalizado.

La arquitectura de la vigilancia invisible

Para entender cómo protegerse, primero debemos desmantelar la ilusión de que la vigilancia es externa. En 2026, la vigilancia es intrínseca a la infraestructura de la vida moderna. Los corredores de datos, o data brokers, actúan como los arquitectos de este sistema. Estas entidades recopilan información dispersa —registros de votación, historial de navegación, transacciones bancarias, ubicaciones geográficas— y la consolidan en perfiles detallados que se venden al mejor postor. Es un mercado de futuros donde el activo es tu comportamiento.

Consideremos el Internet de las Cosas (IoT). Un refrigerador inteligente no solo mantiene la comida fría; rastrea la frecuencia con la que abres la puerta y qué productos consumes. Esta información, cruzada con tus datos de salud obtenidos de aplicaciones de fitness, permite a las aseguradoras ajustar sus primas basándose en tu estilo de vida real, no en estimaciones demográficas. Este es el punto crítico: la vigilancia corporativa ha trascendido el ámbito publicitario para infiltrarse en las decisiones financieras y de seguros que definen tu calidad de vida.

La trampa de la conveniencia

La razón por la que la vigilancia corporativa es tan efectiva es porque se disfraza de conveniencia. Cada herramienta que utilizamos promete hacernos la vida más fácil: asistentes de voz que organizan nuestra agenda, aplicaciones de entrega que recuerdan nuestros platos favoritos, sistemas de navegación que evitan el tráfico. El precio de esta conveniencia es la transparencia total. Para que la máquina funcione, necesita ver todo lo que haces. El desafío, por tanto, no es simplemente abandonar la tecnología, sino aprender a usarla de forma compartimentada, donde el costo de la utilidad no sea la entrega de tu autonomía personal.

Estrategias de resistencia digital: recuperando el control

La defensa contra la vigilancia corporativa requiere un enfoque de capas. No existe una solución única, sino un conjunto de hábitos y herramientas que, combinados, hacen que tu perfil sea demasiado costoso o inútil para los sistemas de recolección de datos.

1. El aislamiento de identidades

El error más común es centralizar tu vida digital bajo una sola identidad. Cuando utilizas un único inicio de sesión para tu correo electrónico, redes sociales, servicios bancarios y aplicaciones de compras, facilitas que las corporaciones conecten los puntos. La primera regla es la compartimentación. Utiliza correos electrónicos distintos para servicios críticos y para el uso recreativo. Emplea alias de correo electrónico que redirijan a tu bandeja de entrada principal para evitar que los sitios web conozcan tu dirección real. Si un servicio no necesita saber quién eres, no se lo digas.

2. La higiene de datos en dispositivos

Los dispositivos móviles son los dispositivos de vigilancia más potentes jamás creados. Poseen micrófonos, cámaras, sensores de movimiento y receptores GPS. La gestión de permisos debe ser agresiva. Revisa semanalmente qué aplicaciones tienen acceso a tu ubicación, micrófono y cámara. Pregúntate: ¿Por qué una aplicación de linterna necesita acceso a mis contactos o a mi ubicación? Si la respuesta no es obvia, revoca el permiso o elimina la aplicación. Además, desactiva la publicidad personalizada en los ajustes de tu sistema operativo. Aunque no detiene la recolección, limita la capacidad de las empresas para construir un perfil publicitario preciso sobre tus intereses.

3. El entorno doméstico: el caballo de Troya

Los hogares inteligentes son puntos ciegos de seguridad. Los dispositivos IoT suelen tener estándares de seguridad pobres y envían telemetría constante a los servidores del fabricante. La recomendación técnica es crear una red Wi-Fi separada para tus dispositivos inteligentes (el llamado segmento de red IoT). Si un dispositivo es comprometido o si el fabricante decide vender tus datos, el impacto queda confinado a esa red, protegiendo tus computadoras principales y tu almacenamiento de datos personales.

Análisis crítico: la trampa del consentimiento

A menudo se nos dice que tenemos control porque marcamos casillas de consentimiento. Esto es una falacia legalista. El consentimiento informado es imposible cuando las políticas de privacidad están diseñadas para ser ininteligibles. Las empresas utilizan el consentimiento como una herramienta de transferencia de responsabilidad, no como un mecanismo de protección del usuario. La verdadera protección en 2026 implica asumir que, si algo es gratuito, el producto eres tú. La única forma de romper este ciclo es apoyar servicios que operen bajo modelos de negocio diferentes: suscripciones de pago por privacidad, herramientas de código abierto y plataformas que prioricen el cifrado de extremo a extremo.

El impacto psicológico de estar bajo vigilancia

Más allá de la seguridad técnica, debemos hablar del costo humano. La vigilancia constante altera el comportamiento. Cuando sabes que te observan, cambias lo que dices, lo que buscas y cómo te expresas. Es el efecto panóptico digital. La autocensura se convierte en la norma. Para proteger tu vida personal, también debes proteger tu espacio mental. Esto significa desconectar. Significa tener espacios físicos y momentos del día donde los dispositivos electrónicos no tienen cabida. La soberanía digital comienza con la capacidad de decidir cuándo y dónde deseas ser parte del sistema y cuándo prefieres quedar fuera de la red.

Preguntas Frecuentes (FAQs)

¿Es posible borrar mi rastro digital por completo?

Borrar el rastro por completo es prácticamente imposible en el mundo interconectado de 2026. Sin embargo, lo que sí puedes lograr es reducir drásticamente tu visibilidad y hacer que tu perfil sea irrelevante para los algoritmos de rastreo. El objetivo debe ser la reducción de datos, no la desaparición total, lo cual es una meta más realista y sostenible a largo plazo.

¿Realmente escuchan mis conversaciones los asistentes de voz?

La tecnología de activación por voz (como el reconocimiento de palabras clave) procesa audio constantemente en un bucle local. Aunque las empresas afirman que solo graban cuando se activa el asistente, los errores de activación son frecuentes. Además, la telemetría asociada a estos dispositivos a menudo incluye metadatos sobre cuándo interactúas con ellos, lo cual es suficiente para inferir patrones de comportamiento personal sin necesidad de escuchar el contenido de la conversación.

¿Qué son los perfiles sombra y cómo me afectan?

Los perfiles sombra son archivos de datos que las empresas crean sobre personas que ni siquiera tienen una cuenta en sus plataformas. Se construyen mediante la recopilación de datos de terceros, contactos subidos por otros usuarios (como tu número de teléfono en la agenda de un amigo) y rastreadores web instalados en sitios que visitas. Estos perfiles permiten a las corporaciones rastrearte incluso si intentas mantenerte al margen de sus servicios oficiales.