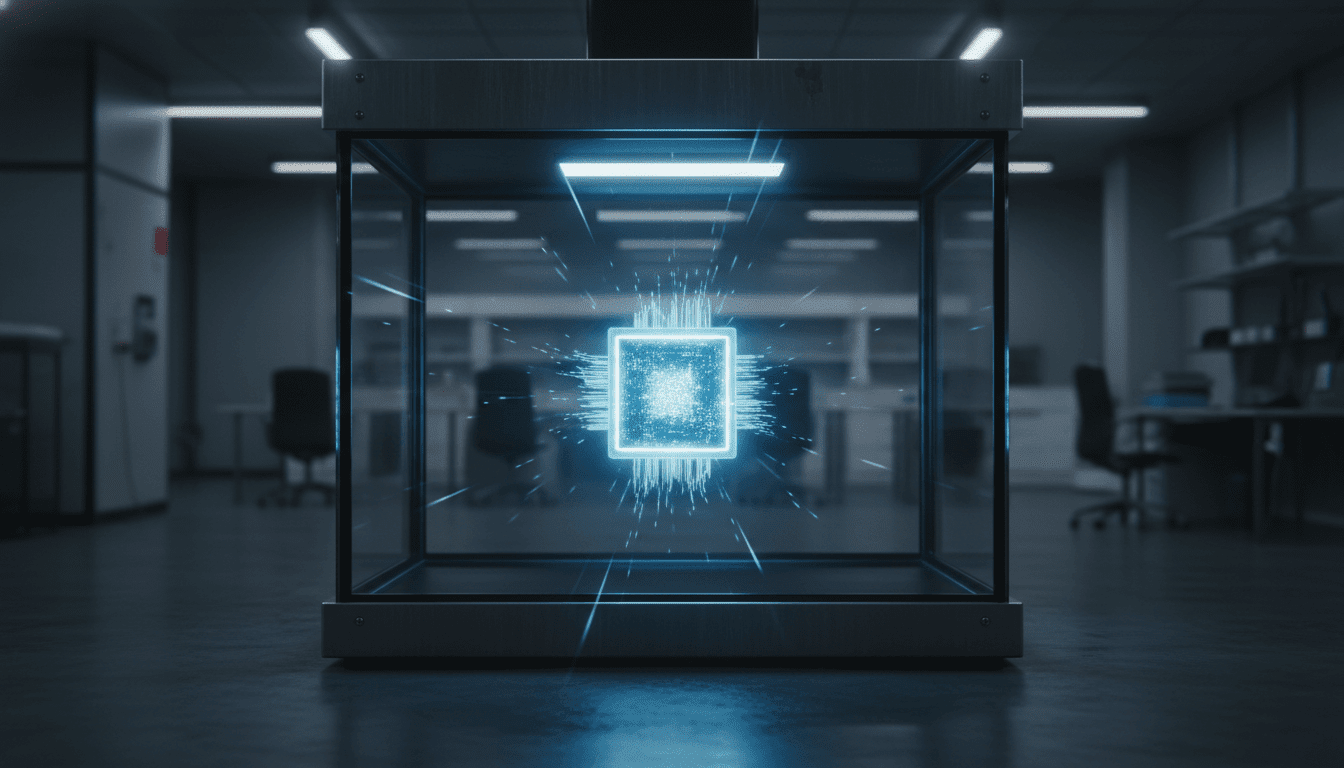

El aislamiento digital como camara de contencion para procesos peligrosos.

Imagina por un momento que eres un científico trabajando con una de las sustancias más peligrosas y volátiles del planeta. No la manipularías a mano abierta en medio de una cafetería, ¿verdad? Lo harías dentro de una cámara de biocontención sellada al vacío, con guantes reforzados y sistemas de filtración independientes que aseguren que, si algo sale mal, el desastre se quede dentro de esas cuatro paredes de cristal templado. En el mundo de la informática, esa cámara de seguridad es lo que conocemos como ‘sandbox’ o caja de arena.

La génesis de un espacio seguro

El término ‘sandbox’ no es un capricho del marketing moderno. Proviene de una analogía muy física y nostálgica: los cajones de arena donde los niños juegan en los parques. En ese espacio, los pequeños pueden construir castillos, excavar fosos y, lo más importante, derramar agua o tirar arena sin ensuciar el resto del jardín. Si un niño decide destruir su creación, el impacto es nulo para el entorno exterior. Esta misma filosofía de contención es la que salvaguarda hoy tus transacciones bancarias, tus fotos privadas y la integridad de tu sistema operativo.

Históricamente, el concepto de aislamiento de procesos se remonta a los albores de la computación compartida. En los años 70, con sistemas como Hydra, los investigadores ya buscaban formas de limitar lo que un programa podía hacer. Sin embargo, no fue hasta la explosión de internet cuando el sandboxing pasó de ser una curiosidad académica a una necesidad vital. Con la llegada de Java y sus ‘applets’ en los años 90, la idea de ejecutar código potencialmente malicioso proveniente de un servidor remoto obligó a los ingenieros a diseñar una ‘jaula’ lógica que impidiera a esos programas acceder al disco duro o a la red local del usuario.

¿Cómo funciona realmente esta jaula invisible?

Para entender el sandboxing, debemos bajar a las entrañas del sistema operativo. Normalmente, cuando ejecutas una aplicación, esta tiene ciertos privilegios para interactuar con el ‘kernel’ o núcleo del sistema. Puede pedir leer un archivo, usar la cámara o enviar datos por Wi-Fi. Un sistema sin sandboxing confía plenamente en que la aplicación es honesta. Pero, ¿qué pasa si ese programa es un caballo de Troya?

El sandboxing actúa como un intermediario o un ‘proxy’ de seguridad. Cuando una aplicación ‘enjaulada’ intenta realizar una acción, el sandbox intercepta la petición. El sistema no pregunta ‘¿qué quiere hacer este programa?’, sino ‘¿tiene este programa permiso explícito para tocar esta parte específica de la memoria?’. Si la respuesta es no, la acción se bloquea silenciosamente, y el sistema operativo permanece intacto. Es una arquitectura de confianza cero llevada al nivel del bit.

Tipos de sandboxing: de tu navegador a la nube

No todos los sandboxes son iguales. Dependiendo de dónde se apliquen, su complejidad y su objetivo varían drásticamente. Podemos clasificar estas tecnologías en cuatro grandes pilares que sostienen la seguridad digital moderna.

1. El sandbox del navegador web

Este es, probablemente, el más importante para el usuario común. Navegadores como Google Chrome o Mozilla Firefox son auténticas obras de ingeniería de aislamiento. Cada pestaña que abres se ejecuta en su propio proceso independiente. Si visitas un sitio web infectado con un exploit de ejecución de código, el malware intentará ‘escapar’ del navegador para infectar tu Windows o macOS. Sin embargo, se encontrará con las paredes del sandbox. Por eso, cuando una pestaña se bloquea o ‘muere’, el resto del navegador sigue funcionando perfectamente. El caos ha sido contenido.

2. Sandboxing a nivel de sistema operativo

Microsoft introdujo ‘Windows Sandbox’ en sus versiones Pro y Enterprise como una respuesta a la necesidad de probar software sospechoso sin riesgos. Es, esencialmente, una máquina virtual ligera que se genera en segundos. Cuando la cierras, todo lo que hiciste ahí dentro —archivos descargados, malware ejecutado, cambios en el registro— desaparece para siempre. Es como tener un ordenador desechable dentro de tu ordenador principal. Apple, por su parte, obliga a todas las aplicaciones de la App Store de macOS a utilizar el ‘App Sandbox’, limitando su acceso a los datos del usuario a menos que este dé un permiso explícito.

3. Análisis de malware en la nube

Las empresas de ciberseguridad utilizan sandboxes masivos para ‘detonar’ virus. Cuando recibes un correo con un adjunto extraño, sistemas como FireEye o CrowdStrike interceptan el archivo y lo ejecutan en una máquina virtual controlada en la nube. Observan su comportamiento: ¿intenta cifrar archivos como un ransomware? ¿intenta contactar con un servidor en Rusia? Si el comportamiento es sospechoso, el archivo se marca como malicioso antes de que llegue a tu bandeja de entrada.

4. Contenedores y virtualización ligera

Aunque técnicamente diferentes, herramientas como Docker utilizan conceptos de aislamiento muy similares al sandboxing para asegurar que las aplicaciones de servidor no interfieran entre sí. Esto permite que una vulnerabilidad en un servidor web no comprometa la base de datos que reside en el mismo hardware físico.

La guerra fría: evasión y contramedidas

Como en todo juego del gato y el ratón, los creadores de malware no se han quedado de brazos cruzados. Han desarrollado técnicas de ‘anti-sandboxing’ extremadamente ingeniosas. Algunos virus, al ejecutarse, comprueban la temperatura de la CPU, el tamaño del disco duro o incluso el movimiento del ratón. Si detectan que el disco duro es de solo 40 GB (típico de una máquina virtual de prueba) o que no ha habido movimiento del ratón en 10 minutos, el malware se queda ‘dormido’. Sabe que lo están observando en un laboratorio y se niega a mostrar su verdadera cara.

Para contrarrestar esto, los sandboxes modernos han tenido que volverse más ‘humanos’. Ahora simulan clics aleatorios, historial de navegación falso y tiempos de respuesta de hardware realistas para engañar al virus y obligarlo a revelar su carga útil. Es una coreografía digital de engaños mutuos que sucede en milisegundos.

Beneficios tangibles para tu día a día

A menudo pensamos que la ciberseguridad es algo que solo preocupa a los ingenieros de la NASA, pero el sandboxing protege aspectos muy cotidianos de tu vida:

- Protección contra el Ransomware: Si un proceso de cifrado no autorizado intenta tocar tus documentos personales, el sandbox puede bloquear el acceso al sistema de archivos, salvando tus fotos y recuerdos.

- Navegación segura: Te permite explorar la web con la tranquilidad de que un simple clic en un enlace malicioso no significa necesariamente formatear el ordenador.

- Privacidad de aplicaciones: Evita que esa aplicación de linterna que descargaste por error tenga acceso a tus contactos o a tu ubicación GPS sin que te des cuenta.

- Estabilidad del sistema: Al aislar procesos, se evita que un error en un programa secundario provoque el temido pantallazo azul en todo el equipo.

¿El sandboxing hace que mi ordenador sea más lento?

Existe un pequeño coste de rendimiento, ya que el sistema operativo debe gestionar capas adicionales de permisos e intermediación. Sin embargo, en los procesadores modernos con soporte de virtualización por hardware (como Intel VT-x o AMD-V), esta diferencia es prácticamente imperceptible para el usuario medio. La seguridad ganada compensa con creces esos milisegundos de latencia.

¿Es lo mismo un sandbox que un antivirus tradicional?

No. Un antivirus tradicional suele basarse en firmas (una lista negra de virus conocidos) o heurística. El sandboxing no juzga si un programa es ‘malo’ o ‘bueno’ basándose en una lista; simplemente limita su capacidad de acción. Es una medida preventiva estructural, mientras que el antivirus es una medida de detección activa. Ambos deben trabajar juntos para una protección total.

¿Puedo activar mi propio sandbox en Windows 10 u 11?

Sí, si tienes las versiones Pro, Enterprise o Education. Debes ir a ‘Activar o desactivar las características de Windows’ y marcar la casilla de ‘Espacio aislado de Windows’ (Windows Sandbox). Requiere que la virtualización esté habilitada en la BIOS de tu placa base. Es una herramienta excelente para abrir archivos PDF sospechosos o probar programas de fuentes no oficiales.

Reflexión final sobre el aislamiento digital

En un ecosistema digital donde las amenazas evolucionan más rápido que las soluciones, el sandboxing representa un cambio de paradigma fundamental. Hemos pasado de intentar construir muros infranqueables alrededor de nuestros datos a aceptar que las brechas pueden ocurrir, pero que podemos contener el daño. El aislamiento no es una señal de debilidad o miedo, sino una estrategia de resiliencia inteligente.

Al final del día, el sandboxing nos recuerda que la verdadera seguridad no reside en la confianza ciega, sino en el diseño de sistemas que asumen que el peligro siempre está presente. Gracias a estas ‘cajas de arena’ invisibles, podemos seguir disfrutando de la inmensidad de la red sin que cada clic se sienta como un salto al vacío sin red de seguridad. La próxima vez que tu navegador se recupere de un error o que una aplicación te pida permiso para acceder a tus archivos, recuerda que hay una compleja arquitectura de contención trabajando incansablemente para mantener tu mundo digital a salvo.

Preguntas Frecuentes (FAQs)

¿El sandboxing protege contra el phishing?

No directamente. El phishing es un ataque de ingeniería social que engaña al usuario para que entregue sus credenciales voluntariamente. El sandbox protege tu software y hardware de infecciones técnicas, pero no puede evitar que escribas tu contraseña en una página falsa. La educación digital sigue siendo tu mejor defensa contra el phishing.

¿Los dispositivos móviles usan sandboxing?

Absolutamente. De hecho, iOS y Android son sistemas mucho más ‘sandboxed’ que los sistemas operativos de escritorio tradicionales. En un iPhone, cada aplicación vive en su propio contenedor estricto y no puede ver los datos de otras aplicaciones a menos que utilicen APIs de comunicación muy específicas y autorizadas. Por eso los virus son mucho menos frecuentes en móviles que en PC.

¿Es posible que un virus escape de un sandbox?

Es extremadamente difícil, pero no imposible. Se denominan vulnerabilidades de ‘Sandbox Escape’. Estos ataques suelen aprovechar fallos críticos en el kernel del sistema operativo o en el hipervisor de virtualización. Son fallos muy valiosos en el mercado negro y suelen ser utilizados por grupos de hacking estatales para espionaje de alto nivel, no para el usuario común.