La convergencia entre la seguridad digital y la privacidad física en la era de la computación espacial.

El despertar de una nueva dimensión de riesgo

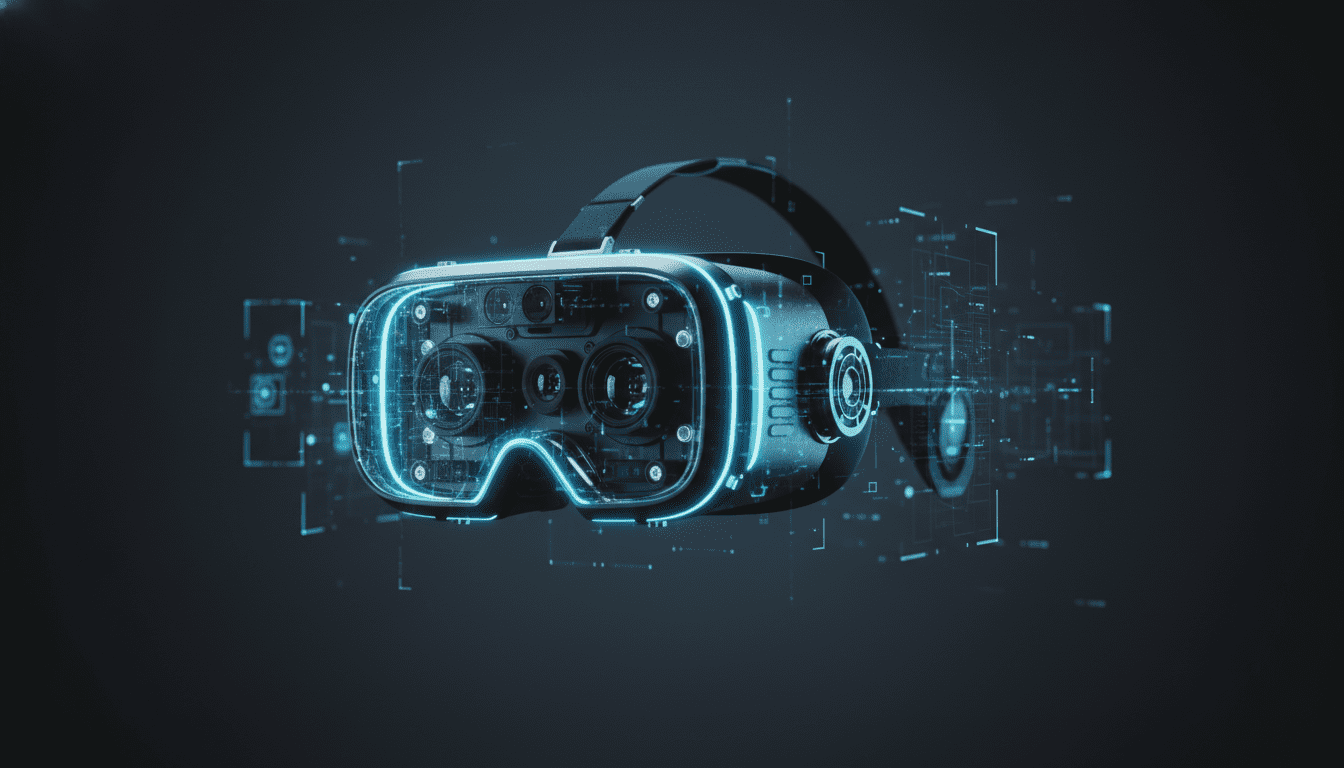

La integración de la Realidad Aumentada (AR) y la Realidad Virtual (VR) en nuestra cotidianidad ha dejado de ser una fantasía de ciencia ficción para convertirse en una herramienta de trabajo, educación y ocio. Sin embargo, esta transición hacia lo que muchos denominan la era de la computación espacial trae consigo una serie de vulnerabilidades que no se parecen a nada de lo que hayamos enfrentado en la informática tradicional. Mientras que un ordenador o un smartphone actúan como ventanas a la información, un visor de realidad extendida (XR) es una puerta de entrada directa a nuestros sentidos y a la arquitectura de nuestra privacidad más íntima.

Cuando hablamos de proteger estos sistemas, no solo nos referimos a evitar que un virus robe una contraseña. Estamos hablando de salvaguardar la integridad física del usuario, la privacidad de su entorno doméstico capturado por sensores LiDAR y la protección de datos biométricos tan sensibles como el patrón de movimiento de sus pupilas o su forma de caminar. En este análisis profundo, exploraremos las capas de seguridad necesarias para navegar en estos mundos digitales sin comprometer nuestra realidad física.

La anatomía de la amenaza en entornos inmersivos

Para comprender cómo proteger estos sistemas, primero debemos desglosar qué es lo que estamos intentando defender. Un visor moderno, ya sea un Meta Quest, un Apple Vision Pro o un HoloLens de Microsoft, es esencialmente un nodo de sensores altamente sofisticados. Estos dispositivos cuentan con cámaras infrarrojas, sensores de profundidad, micrófonos de matriz y, en muchos casos, sensores de seguimiento ocular y cardíaco. Esta recopilación masiva de datos se conoce como «biometría del comportamiento» y es el nuevo tesoro para los actores malintencionados.

El secuestro de la percepción o Reality Spoofing

Uno de los riesgos más inquietantes es el ataque de manipulación de la realidad. Imagine a un trabajador de mantenimiento industrial que utiliza gafas de AR para identificar válvulas de alta presión. Un atacante que logre comprometer el software podría alterar las etiquetas visuales, indicando que una válvula peligrosa es segura de manipular. Este tipo de ataque no busca robar datos, sino causar daño físico real mediante la distorsión de la información visual. En el ámbito de la VR, esto puede traducirse en ataques de desorientación que provoquen caídas o náuseas inducidas deliberadamente, un fenómeno conocido como «cyber-sickness» utilizado como vector de denegación de servicio humano.

La invasión del espacio privado

A diferencia de una webcam que apunta en una sola dirección, los visores de XR mapean constantemente el entorno en 3D. Esto significa que la empresa fabricante, o un hacker que tome el control, podría tener un plano exacto de su casa, conocer la marca de sus electrodomésticos, saber si tiene objetos de valor y detectar la presencia de otras personas. La protección de este «mapeo espacial» es uno de los pilares fundamentales de la seguridad moderna en estos sistemas.

Estrategias de blindaje para infraestructuras XR

La seguridad no puede ser una capa añadida al final; debe estar imbuida en el núcleo del sistema operativo del visor. Aquí es donde entra en juego el concepto de «Zero Trust» aplicado a la computación espacial. No debemos confiar en ninguna aplicación, incluso si está en la tienda oficial, permitiéndole acceso total a los sensores sin una mediación estricta.

Aislamiento de procesos y sandboxing sensorial

Es vital que las aplicaciones no tengan acceso directo a las imágenes de las cámaras. Los sistemas operativos más robustos actúan como intermediarios: el sistema procesa la imagen, identifica los puntos de anclaje para la realidad aumentada y solo entrega a la aplicación las coordenadas matemáticas necesarias para renderizar el objeto virtual. De este modo, la aplicación «sabe» dónde poner un mueble digital, pero no «ve» la cara de su hijo sentado en el sofá. Este aislamiento es una barrera técnica crítica que todo administrador de seguridad debe verificar.

Cifrado de datos biométricos en el borde

El procesamiento en el borde (Edge Computing) es otra pieza del rompecabezas. Los datos de seguimiento ocular o de huellas dactilares nunca deberían viajar a la nube. El estándar de oro actual dicta que estos datos deben procesarse en un enclave seguro dentro del propio hardware, similar al funcionamiento de los chips de seguridad en los teléfonos modernos. Si una plataforma de metaverso le pide subir sus datos de escaneo de iris a un servidor central, la señal de alarma debe ser inmediata.

El factor humano y la ingeniería social en el metaverso

La tecnología puede ser perfecta, pero el usuario sigue siendo el eslabón más débil. En los entornos de realidad virtual social, la ingeniería social adquiere una nueva dimensión. Ya no se trata solo de un correo de phishing; se trata de un avatar que parece un compañero de trabajo, que se mueve como él y habla como él, pidiéndole que acceda a un enlace malicioso dentro del entorno virtual.

La suplantación de identidad por movimiento

Estudios recientes han demostrado que el patrón de movimiento de una persona en VR es tan único como una huella dactilar. Con solo unos minutos de grabación de sus movimientos de cabeza y manos, un algoritmo puede identificarlo con una precisión asombrosa entre miles de usuarios. Esto abre la puerta a una nueva forma de rastreo persistente que escapa a las cookies tradicionales y a las VPN. La educación del usuario sobre qué información comparte a través de su lenguaje corporal digital es un aspecto que a menudo se ignora en las guías de seguridad convencionales.

Protocolos de seguridad para el despliegue empresarial

Para las empresas que están adoptando estas tecnologías para formación o diseño, la gestión de dispositivos móviles (MDM) debe evolucionar hacia una gestión de dispositivos de realidad extendida (XDM). Esto implica:

- Control de perímetros físicos: Establecer zonas seguras donde el uso de cámaras de los visores esté permitido y zonas restringidas donde el hardware deba desactivarse automáticamente mediante geofencing.

- Auditorías de aplicaciones XR: Antes de desplegar una herramienta de formación en VR, se debe realizar un análisis de tráfico de red para asegurar que la aplicación no esté enviando telemetría innecesaria a servidores externos.

- Gestión de identidades inmersivas: Implementar la autenticación multifactor (MFA) que sea compatible con el uso de visores, como el uso de tokens físicos o biometría local segura.

Hacia una ética de la transparencia en la realidad extendida

No podemos hablar de seguridad sin mencionar la transparencia. Los fabricantes deben ser claros sobre cuánto tiempo se almacenan los datos de mapeo ambiental y quién tiene acceso a ellos. Como profesionales de la seguridad, nuestra labor es exigir que los sistemas de AR/VR incorporen indicadores físicos de grabación (luces LED que no se puedan desactivar por software) y paneles de privacidad donde el usuario pueda borrar su historial de escaneo de habitaciones con la misma facilidad con la que borra las cookies de un navegador.

La realidad aumentada y virtual no son solo juguetes tecnológicos; son extensiones de nuestro sistema nervioso y de nuestro espacio vital. Tratarlas con la misma ligereza que tratamos a una aplicación de linterna en 2010 sería un error histórico. La protección de estos sistemas requiere una vigilancia constante, una arquitectura técnica de confianza cero y, sobre todo, una comprensión profunda de que en el mundo inmersivo, la ciberseguridad es, literalmente, seguridad personal.

Preguntas Frecuentes (FAQs)

¿Pueden los visores de realidad virtual dañar mi red doméstica?

Sí, al igual que cualquier dispositivo del Internet de las Cosas (IoT), un visor comprometido puede actuar como un puente para que un atacante acceda a otros dispositivos en la misma red. Es recomendable conectar estos dispositivos a una red Wi-Fi para invitados, aislada de sus ordenadores principales y sistemas de almacenamiento de datos.

¿Qué es el mapeo espacial y por qué es un riesgo de seguridad?

El mapeo espacial es el proceso mediante el cual el visor utiliza sensores para crear un modelo 3D de su entorno físico. El riesgo radica en que este modelo puede revelar la distribución de su hogar, la ubicación de cámaras de seguridad físicas, u objetos de valor, proporcionando a un atacante información detallada para delitos tanto digitales como físicos.

¿Es seguro usar aplicaciones de VR que requieren acceso al micrófono y cámaras?

Depende de la política de la aplicación y de cómo el sistema operativo gestione esos permisos. Lo ideal es usar visores que procesen la visión computacional a nivel de sistema y solo entreguen datos abstractos a las aplicaciones. Siempre revise los permisos y desactive el acceso al micrófono cuando no sea estrictamente necesario para la funcionalidad de la experiencia.