La protección de la información médica es el pilar de la confianza en la era digital.

La fragilidad de la intimidad clínica en el ecosistema digital

Imagina por un momento que tu historial médico, ese registro que contiene desde tus predisposiciones genéticas hasta tus consultas más privadas sobre salud mental o enfermedades crónicas, termina en una subasta en la web oscura. No es una exageración distópica. Hoy en día, un registro médico completo se vende por un precio significativamente mayor que los datos de una tarjeta de crédito. Mientras que una tarjeta puede cancelarse en segundos, tu ADN, tus cirugías y tus diagnósticos son permanentes. Esa es la magnitud del desafío al que nos enfrentamos cuando hablamos de la protección de datos de salud.

En este entramado de bits y expedientes clínicos electrónicos, la seguridad no es solo una cuestión de cortafuegos o contraseñas robustas. Es un imperativo ético y legal que sostiene la confianza entre el paciente y el sistema sanitario. Si el paciente teme que su información sea filtrada o mal utilizada, la veracidad de la información que comparte se ve comprometida, y con ella, la eficacia del tratamiento médico. Por ello, marcos regulatorios como HIPAA en Estados Unidos o el RGPD en Europa no son meros trámites burocráticos, sino el andamiaje que sostiene la dignidad humana en la era de la información.

El gigante americano: entendiendo HIPAA y su alcance real

La Health Insurance Portability and Accountability Act (HIPAA), promulgada en 1996, marcó un antes y un después en la industria. Aunque muchos la asocian únicamente con la privacidad, su origen fue la portabilidad del seguro médico. Sin embargo, su evolución la convirtió en el estándar de oro para la protección de la Información de Salud Protegida (PHI). Para comprenderla, debemos desglosar sus componentes críticos, que sirven de modelo para legislaciones en todo el planeta.

La regla de privacidad y la autonomía del paciente

Esta regla establece estándares nacionales para la protección de ciertos registros de salud. Lo más relevante aquí es que otorga a los individuos derechos sobre su propia información. No se trata solo de que el hospital guarde el secreto, sino de que el paciente tiene derecho a obtener una copia de sus registros, solicitar correcciones y saber quién ha accedido a ellos. La privacidad aquí se entiende como un derecho activo, no pasivo.

La regla de seguridad: el brazo técnico

A diferencia de la privacidad, que se aplica a toda la PHI (sea en papel o digital), la Regla de Seguridad se centra específicamente en la información electrónica (ePHI). Aquí es donde entran en juego las salvaguardas administrativas, físicas y técnicas. HIPAA no te dice exactamente qué software comprar, sino qué resultados debes garantizar. Esta flexibilidad es su mayor fortaleza y, a la vez, el mayor dolor de cabeza para los departamentos de IT, ya que exige un análisis de riesgos constante y adaptativo.

Equivalentes globales: el rigor del RGPD y la LGPD

Cruzar el Atlántico supone enfrentarse a un nivel de protección aún más estricto. El Reglamento General de Protección de Datos (RGPD) de la Unión Europea trata los datos de salud como una categoría especial de datos sensibles. Mientras que HIPAA se aplica a entidades cubiertas (hospitales, aseguradoras), el RGPD es universal: cualquier organización que maneje datos de ciudadanos europeos debe cumplirlo.

En América Latina, países como Brasil con su LGPD o México con la LFPDPPP han seguido una estela similar. La tendencia global es clara: el dato de salud ya no pertenece a la institución que lo recolecta, sino al ser humano que lo genera. Esta transición de propiedad es fundamental para entender por qué las multas por incumplimiento han escalado hasta cifras que pueden llevar a la quiebra a una organización mediana.

Arquitectura de defensa: salvaguardas técnicas imprescindibles

Para proteger la integridad y confidencialidad de los datos clínicos, no basta con parches superficiales. Se requiere una arquitectura de seguridad por diseño. Vamos a profundizar en los pilares técnicos que cualquier sistema de gestión de salud debe implementar para dormir tranquilo por las noches.

Cifrado de extremo a extremo y en reposo

El cifrado no es opcional. Los datos deben ser ilegibles tanto cuando viajan por la red (en tránsito) como cuando están almacenados en un servidor o disco duro (en reposo). El uso de estándares como AES-256 es el mínimo aceptable. Pero el verdadero reto está en la gestión de las llaves de cifrado. Si las llaves están en el mismo servidor que los datos, es como dejar la llave de la caja fuerte pegada a la cerradura.

Control de acceso basado en roles (RBAC)

En un hospital, un administrativo no necesita ver los resultados de una biopsia, y un médico de urgencias quizás no necesite acceder al historial financiero del paciente. El principio de menor privilegio es vital. Cada usuario debe tener acceso únicamente a lo estrictamente necesario para realizar su función. Además, la implementación de la Autenticación de Múltiple Factor (MFA) es la barrera más eficaz contra el robo de credenciales, que sigue siendo la puerta de entrada principal para los ataques de ransomware.

Registros de auditoría: el rastro digital

¿Quién miró qué y cuándo? Los registros de auditoría son la caja negra de la seguridad de la salud. Deben ser inalterables y revisarse periódicamente. Un sistema que no registra los accesos es un sistema ciego. En muchos casos de espionaje interno (empleados curiosos mirando expedientes de celebridades o conocidos), la auditoría es la única forma de detectar y sancionar la infracción.

El factor humano: el eslabón más complejo

Podemos tener la mejor tecnología del mundo, pero si un enfermero cansado hace clic en un enlace de phishing o anota su contraseña en un post-it pegado al monitor, la seguridad se desmorona. La fatiga laboral en el sector salud es un riesgo de ciberseguridad crítico. Los profesionales sanitarios están bajo una presión constante y, a menudo, ven los protocolos de seguridad como obstáculos para salvar vidas.

La solución no es imponer más trabas, sino integrar la seguridad en el flujo de trabajo clínico de forma orgánica. La capacitación no debe ser un video aburrido de una hora una vez al año, sino una cultura de higiene digital constante. Necesitamos que el personal entienda que proteger el dato es parte del cuidado del paciente, igual que lavarse las manos antes de una cirugía.

Gestión de terceros y la cadena de suministro

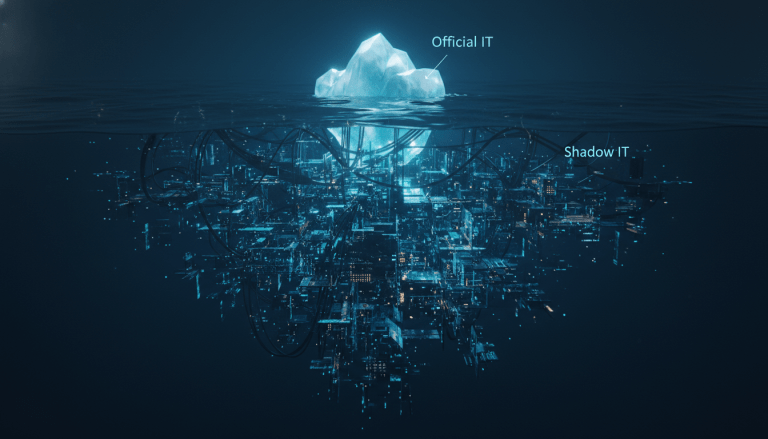

Hoy en día, ningún hospital opera solo. Usan software en la nube, servicios de facturación externos y plataformas de telemedicina. Aquí es donde entra la figura del Business Associate (Socio de Negocios). Bajo HIPAA, estos terceros deben firmar un acuerdo (BAA) donde se comprometen a mantener los mismos niveles de seguridad que la entidad principal. El reciente ataque a grandes procesadores de pagos de salud ha demostrado que un fallo en un proveedor puede paralizar todo un sistema nacional. La debilidad de tu socio es tu propia debilidad.

Análisis crítico: ¿son suficientes las leyes actuales?

A pesar de la robustez de HIPAA y el RGPD, la tecnología avanza a una velocidad que la legislación apenas puede seguir. La irrupción de la Inteligencia Artificial generativa en el diagnóstico médico plantea dilemas éticos y de privacidad inéditos. ¿Dónde terminan los datos de entrenamiento y dónde empieza la privacidad del paciente? Si una IA predice una enfermedad futura basándose en datos anónimos, ¿sigue siendo esa información privada?

Además, el Internet de las Cosas Médicas (IoMT), como marcapasos conectados o bombas de insulina con Bluetooth, abre una superficie de ataque física. Ya no hablamos solo de robo de datos, sino de la posibilidad de comprometer la integridad física del paciente a través de un hackeo. La seguridad de los datos de salud está mutando hacia una disciplina de seguridad vital.

Estrategias de respuesta ante incidentes

No se trata de si serás atacado, sino de cuándo ocurrirá. Una organización de salud debe tener un plan de respuesta a incidentes probado y aceitado. Esto incluye desde protocolos de comunicación interna hasta la notificación obligatoria a las autoridades y a los pacientes afectados. La transparencia, aunque dolorosa a corto plazo, es la única forma de recuperar la confianza. Ocultar una brecha de datos suele acarrear consecuencias legales mucho más graves que el ataque en sí mismo.

Hacia un futuro de soberanía del dato

El horizonte apunta hacia modelos de salud descentralizados donde el paciente tiene el control total a través de tecnologías como blockchain o sistemas de identidad soberana. Imagina llevar tu historial en una billetera digital segura, otorgando permisos temporales a los médicos según sea necesario. Este cambio de paradigma podría eliminar los silos de datos y reducir los puntos centrales de fallo que hoy son el blanco preferido de los cibercriminales.

Para cerrar este análisis, debemos entender que la protección de datos de salud no es un destino, sino un proceso continuo de vigilancia y adaptación. Es la intersección donde la medicina, el derecho y la ingeniería se encuentran para proteger lo más valioso que tenemos: nuestra historia personal y nuestra integridad física.

Preguntas Frecuentes (FAQs)

¿Qué se considera exactamente Información de Salud Protegida (PHI)?

La PHI incluye cualquier información que pueda identificar a un paciente y que esté relacionada con su salud física o mental pasada, presente o futura. Esto no solo abarca diagnósticos y tratamientos, sino también nombres, direcciones, números de seguridad social, fotos de rostro completo y cualquier otro identificador único que pueda vincular los datos con una persona específica.

¿Cuáles son las consecuencias de no cumplir con HIPAA?

Las sanciones son severas y varían según el grado de negligencia. Pueden ir desde multas económicas que oscilan entre los 100 y los 50.000 dólares por violación individual (con un máximo anual de 1.5 millones), hasta penas de prisión en casos de uso malintencionado o venta de datos. Además, el daño reputacional suele provocar una pérdida masiva de pacientes y confianza en el mercado.

¿Es suficiente el cifrado para cumplir con la normativa de salud?

No, el cifrado es solo una pieza del rompecabezas. Cumplir con normativas como HIPAA o el RGPD requiere un enfoque integral que incluya políticas administrativas (entrenamiento de personal), seguridad física (control de acceso a servidores) y procesos de gestión de riesgos. El cifrado protege el dato, pero no evita que un empleado autorizado haga un uso indebido de la información.