La fuga de información es una grieta invisible que amenaza la estabilidad de las organizaciones modernas.

La anatomía de una traición silenciosa

El concepto de fuga de información ha evolucionado drásticamente desde aquellos días en que un empleado desleal metía documentos en un maletín de cuero. Hoy, la información es un fluido que recorre arterias digitales invisibles, y una grieta en esas tuberías puede desangrar la reputación, las finanzas y la viabilidad de una organización en cuestión de horas. Cuando hablamos de investigar una fuga, no nos referimos simplemente a encontrar un culpable; nos referimos a una disciplina forense y psicológica que busca reconstruir la verdad en un entorno diseñado para la volatilidad. Una investigación de esta magnitud es un proceso quirúrgico que requiere equilibrio entre la rapidez de respuesta y la meticulosidad legal para que los hallazgos no se desvanezcan ante un tribunal o una junta directiva.

Para comprender la magnitud del reto, debemos mirar hacia atrás. Históricamente, casos como el de los Papeles del Pentágono en 1971 marcaron un hito en la filtración de documentos físicos, pero la era moderna nos ha entregado episodios como el de Edward Snowden o los Panama Papers, donde el volumen de datos filtrados se mide en terabytes. En el entorno corporativo, la fuga no siempre busca el bien público o la denuncia política; a menudo es el resultado de la codicia, el descuido o el espionaje industrial puro. La investigación, por lo tanto, debe comenzar con una pregunta fundamental: ¿estamos ante un error humano, un ataque externo o un sabotaje interno deliberado? Sin esta distinción inicial, cualquier esfuerzo posterior carecerá de la dirección necesaria.

El primer paso: detección y clasificación del incidente

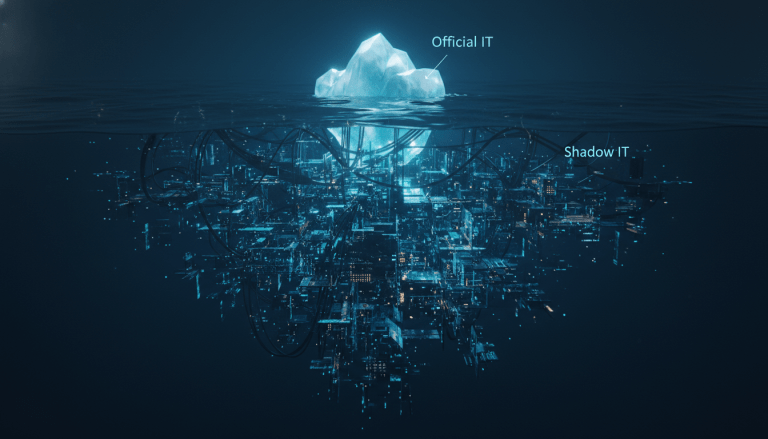

La mayoría de las investigaciones no comienzan con una sirena de alarma, sino con una anomalía estadística. Puede ser un aumento inusual en el tráfico de salida de un servidor específico a las tres de la mañana, o quizás un correo anónimo que llega al departamento de cumplimiento. En la administración de seguridad moderna, la detección temprana depende de sistemas de Prevención de Pérdida de Datos (DLP) y de Análisis de Comportamiento de Usuarios y Entidades (UEBA). Estas herramientas actúan como el sistema nervioso de la empresa, detectando cuando alguien intenta copiar una base de datos de clientes en un dispositivo USB no autorizado o subir archivos cifrados a un servicio de almacenamiento en la nube personal.

Indicadores de compromiso y señales de alerta temprana

Existen señales sutiles que a menudo preceden a la confirmación de una fuga. Los analistas de seguridad buscan lo que llamamos Indicadores de Compromiso (IoC). Estos pueden incluir accesos desde direcciones IP geográficamente imposibles (alguien logueado en Madrid y Tokio con diez minutos de diferencia), intentos fallidos de escalada de privilegios o la desactivación repentina de registros de auditoría (logs). Sin embargo, el rastro más difícil de seguir es el del ‘insider’ legítimo que utiliza sus permisos habituales para extraer información de forma fragmentada. Aquí es donde la investigación se vuelve un arte: separar el uso legítimo de la herramienta del abuso malintencionado.

Una vez que se sospecha de la fuga, el equipo de respuesta a incidentes debe clasificarla. No es lo mismo la pérdida accidental de una lista de contactos que la filtración de la propiedad intelectual de un nuevo fármaco. La clasificación determina los recursos que se asignarán. En esta fase, el rigor es vital. Se debe documentar el momento exacto del descubrimiento, quién lo reportó y qué medidas iniciales se tomaron. Este es el nacimiento de la cadena de custodia, ese hilo invisible que garantiza que cada bit de evidencia recolectado sea admisible en un proceso legal posterior.

Preservación de la evidencia y cadena de custodia

Uno de los errores más comunes y catastróficos en la investigación de fugas es el impulso de ‘arreglar’ el problema de inmediato. El administrador de sistemas que entra en el servidor comprometido para cambiar contraseñas o borrar archivos temporales está, sin saberlo, destruyendo metadatos cruciales como las fechas de último acceso o los registros de ejecución de procesos. En la investigación forense digital, el orden de volatilidad es una ley sagrada. Primero se captura la información en la memoria RAM (que desaparece al apagar el equipo), luego las conexiones de red activas, y finalmente los datos en discos duros y medios de almacenamiento persistente.

La cadena de custodia es el protocolo que asegura que la evidencia no ha sido alterada desde su recolección hasta su presentación ante un juez. Esto implica el uso de funciones hash (como SHA-256) para crear una ‘huella digital’ única de cada archivo o imagen de disco capturada. Si un solo bit cambia, el hash será diferente, y la evidencia perderá su valor legal. Los investigadores deben trabajar sobre copias bit a bit de los dispositivos, nunca sobre los originales, utilizando bloqueadores de escritura de hardware para garantizar que el sistema operativo no realice cambios automáticos en los archivos durante el análisis.

Análisis forense profundo: siguiendo el rastro del bit

Con las copias de seguridad forenses en mano, comienza el trabajo de laboratorio. Aquí, el investigador se convierte en un arqueólogo digital. Se analizan los registros del sistema operativo, los artefactos del navegador web, las entradas del registro de Windows y los archivos de intercambio (pagefiles). Un aspecto crítico es el análisis de la ‘línea de tiempo’. Al reconstruir cada acción realizada en el sistema en los minutos u horas previos a la fuga, los investigadores pueden ver cómo el sospechoso buscó los archivos, cómo los empaquetó (a menudo usando herramientas de compresión como WinRAR o 7-Zip para evadir escaneos de red) y qué método utilizó para la exfiltración.

El papel de los metadatos y los archivos ocultos

Los metadatos son los espías silenciosos de la era digital. Un documento de Word puede parecer inofensivo, pero sus metadatos pueden revelar quién fue el autor original, cuánto tiempo se editó, en qué impresora se imprimió y qué versiones anteriores existieron. En casos de fugas de información sensible, a menudo encontramos que el filtrador intentó ocultar los datos mediante esteganografía (esconder información dentro de imágenes o archivos de audio) o simplemente cambiando las extensiones de los archivos. Un investigador experimentado utiliza herramientas de análisis de cabeceras para identificar que ese archivo .jpg es, en realidad, un contenedor cifrado con planos industriales.

El factor humano: entrevistas y perfilado psicológico

Ninguna investigación de fuga de información está completa sin abordar el factor humano. Las máquinas no roban datos por iniciativa propia; siempre hay una voluntad detrás. En la administración de seguridad, esto nos lleva al terreno de las entrevistas de investigación y el análisis de comportamiento. No se trata de un interrogatorio policial agresivo, sino de una técnica estructurada para identificar inconsistencias. A menudo, el filtrador es alguien que se siente infravalorado, que tiene problemas financieros o que ha sido coaccionado por un competidor.

Es fundamental colaborar con el departamento de Recursos Humanos para entender el contexto del sospechoso. ¿Ha habido cambios recientes en su comportamiento? ¿Ha expresado descontento de manera pública? ¿Ha tenido un acceso inusual a la oficina fuera de horas laborales? La convergencia entre la evidencia digital (logs de acceso) y la evidencia física (registros de cámaras de seguridad y tarjetas de acceso) suele ser el punto donde se cierra el círculo de la culpabilidad. La psicología del ‘insider’ nos dice que la mayoría de los filtradores dejan un rastro de ‘pre-indicadores’ conductuales meses antes de cometer el acto.

Marco legal, ética y consecuencias administrativas

Investigar una fuga no otorga carta blanca para pisotear la privacidad de los empleados. Existe una línea delgada que el investigador debe respetar para evitar que la empresa termine siendo la demandada. En jurisdicciones bajo el RGPD (Reglamento General de Protección de Datos) o leyes similares en América Latina, el acceso a correos electrónicos personales o dispositivos privados utilizados para el trabajo (BYOD) debe estar claramente regulado en las políticas internas de la empresa aceptadas por el trabajador. Sin una política de uso de activos clara y comunicada, la investigación podría considerarse una violación a la intimidad.

Además, cuando se confirma una fuga de datos personales, entran en juego las obligaciones de notificación. Muchas leyes exigen que la empresa informe a las autoridades de control y a los afectados en un plazo máximo de 72 horas. Una investigación bien llevada permite cumplir con estos plazos, proporcionando una evaluación precisa del alcance del daño. El informe final de la investigación debe ser un documento técnico pero comprensible, que detalle no solo el ‘quién’ y el ‘cómo’, sino también las recomendaciones para cerrar la brecha y evitar que se repita.

Remediación y fortalecimiento del perímetro interno

Una vez concluida la fase de investigación y tomadas las medidas disciplinarias o legales pertinentes, la organización debe entrar en un proceso de introspección técnica. La fuga es un síntoma de una enfermedad subyacente en la arquitectura de seguridad. ¿Fue posible porque los privilegios de acceso eran demasiado amplios? ¿Faltó segmentación de red? ¿Los sistemas de alerta fallaron o fueron ignorados por fatiga de alertas? La remediación implica implementar el principio de ‘mínimo privilegio’, donde cada usuario solo tiene acceso a lo estrictamente necesario para su función.

Asimismo, se deben introducir tecnologías de ‘engaño’ o Deception Technology. Por ejemplo, crear archivos falsos con nombres tentadores como «Salarios_Directivos_2024.xlsx» que actúen como ‘honeytokens’. Si alguien intenta abrir o copiar ese archivo, se dispara una alerta inmediata y silenciosa, permitiendo capturar al filtrador en el acto. La educación y la concienciación de los empleados también juegan un rol preventivo fundamental; muchas fugas son accidentales, causadas por empleados que envían información sensible por canales no seguros simplemente por desconocimiento o por buscar una mayor eficiencia en su trabajo diario.

Conclusión: la resiliencia como objetivo final

Investigar una fuga de información es una de las tareas más complejas y estresantes para cualquier especialista en seguridad. Es un recordatorio constante de que la tecnología, por avanzada que sea, siempre tendrá un punto débil en el factor humano o en la configuración errónea. Sin embargo, una investigación exitosa no solo sirve para castigar una falta, sino para fortalecer la cultura de integridad de la empresa. La transparencia en el manejo del incidente, la rapidez en la respuesta y la profundidad en el análisis forense son los pilares que permiten a una organización sobrevivir a una crisis de datos y emerger con una postura de seguridad mucho más robusta y madura.

Preguntas Frecuentes (FAQs)

¿Cuál es la diferencia entre una brecha de datos y una fuga de información?

Aunque a menudo se usan como sinónimos, técnicamente una brecha de datos (data breach) suele implicar una intrusión externa donde un atacante rompe las defensas perimetrales para robar información. Por el contrario, una fuga de información (data leak) suele referirse a la salida de datos desde el interior, ya sea de forma accidental por una mala configuración o intencionada por un empleado desleal. La investigación de una fuga pone mucho más énfasis en el análisis de privilegios internos y el comportamiento del usuario.

¿Es legal monitorear el correo electrónico de un empleado durante una investigación?

La legalidad depende estrictamente de la jurisdicción local y de las políticas internas de la empresa. En la mayoría de los países, el empleador puede monitorear las herramientas de trabajo (incluido el correo corporativo) siempre que exista una política clara y previa que informe al empleado que dichos recursos son para uso profesional y pueden ser auditados. Sin embargo, el acceso a comunicaciones privadas o cuentas personales abiertas en dispositivos de la empresa suele requerir una orden judicial o un consentimiento explícito muy específico para no vulnerar derechos fundamentales.

¿Qué herramientas son esenciales para un investigador forense digital?

Un kit básico de investigación incluye software para la adquisición de imágenes forenses como FTK Imager o EnCase, que permiten copiar discos sin alterar los datos. Para el análisis, se utilizan herramientas como Autopsy (de código abierto) o Magnet AXIOM, que ayudan a reconstruir la actividad del usuario, recuperar archivos borrados y analizar artefactos de internet. También son fundamentales los bloqueadores de escritura por hardware para garantizar la integridad de la evidencia física original durante el proceso de copiado.