La ciberseguridad moderna requiere visibilidad total sobre una superficie de ataque que ya no tiene fronteras definidas.

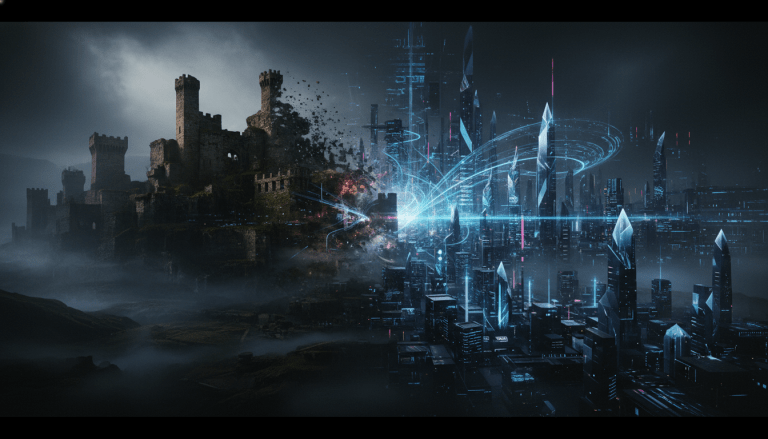

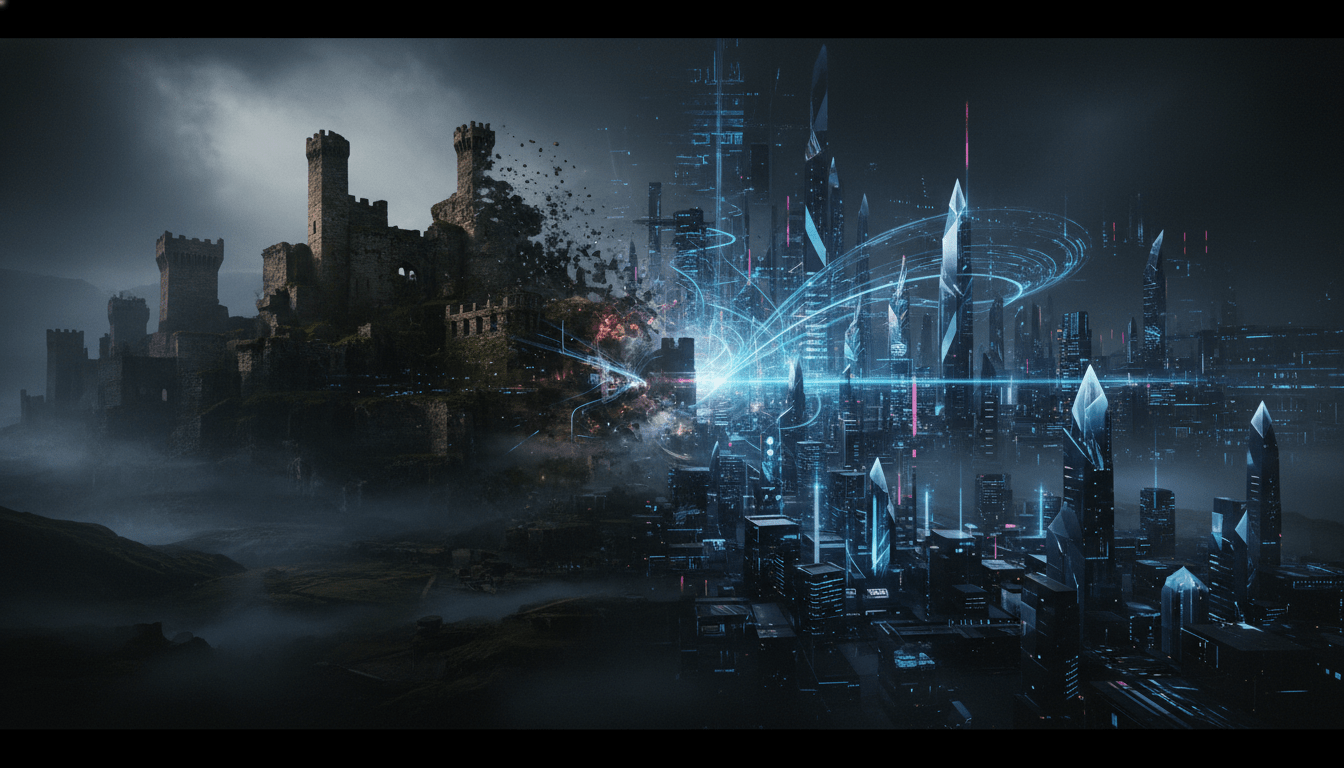

El fin del castillo fortificado: por qué tu perímetro ya no existe

Hubo un tiempo, casi idílico en su simplicidad, donde proteger una empresa era comparable a defender un castillo medieval. Tenías tus muros (el firewall), tu foso (la DMZ) y una única puerta de entrada vigilada. Si alguien quería entrar, sabías por dónde lo intentaría. Pero ese mundo ha muerto. Hoy, tu empresa no es un castillo; es una metrópolis en constante expansión, sin fronteras claras, donde cada empleado que abre una instancia en AWS, cada departamento de marketing que lanza una web promocional olvidada y cada API conectada a un tercero abre una nueva ventana al mundo. El problema es que muchas de esas ventanas no tienen cerradura, y lo peor es que ni siquiera sabes que existen.

Aquí es donde entra en juego la gestión de la superficie de ataque externa, conocida por sus siglas en inglés como EASM (External Attack Surface Management). No es simplemente otra herramienta de seguridad; es un cambio de paradigma. Es la capacidad de ver tu propia organización a través de los ojos de un atacante. Mientras que la seguridad tradicional se centra en lo que sabes que tienes, el EASM se obsesiona con lo que no sabes que tienes, pero que un hacker encontrará en cuestión de minutos usando herramientas de reconocimiento automatizado.

La anatomía de lo invisible: qué compone realmente tu superficie de ataque

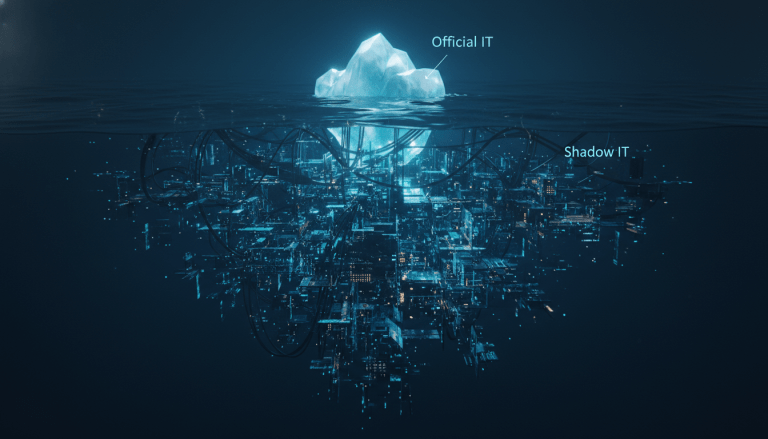

Cuando hablamos de superficie de ataque externa, la mayoría de los directores de IT piensan en sus servidores principales y sus aplicaciones web oficiales. Sin embargo, la realidad es mucho más caótica y peligrosa. La superficie de ataque es la suma total de todos los puntos de exposición que son accesibles desde internet. Esto incluye activos que la empresa gestiona, pero también aquellos que han caído en el olvido o que fueron creados fuera del control del departamento de seguridad.

Activos conocidos y activos en la sombra (Shadow IT)

El Shadow IT es, probablemente, el mayor generador de riesgos en la actualidad. Imagina a un desarrollador que, para agilizar un proyecto, despliega un contenedor de pruebas con datos reales y olvida cerrarlo. O un equipo de ventas que contrata un servicio SaaS externo y lo conecta a la red corporativa sin pasar por auditoría. Estos activos son invisibles para los escáneres de vulnerabilidades tradicionales porque estos últimos suelen trabajar sobre una lista de activos predefinida. El EASM, en cambio, descubre estos activos de forma dinámica.

Infraestructura en la nube y activos efímeros

La nube ha democratizado el despliegue de infraestructura, pero también ha multiplicado la complejidad. Los buckets de S3 mal configurados, las instancias de bases de datos expuestas y las funciones Lambda sin autenticación son el pan de cada día. Además, la naturaleza efímera de la nube (servidores que viven solo unas horas) hace que los métodos de escaneo estáticos sean obsoletos. Necesitas una vigilancia que no descanse, que entienda que lo que era seguro a las nueve de la mañana puede ser un colador a las diez.

Certificados SSL, dominios y subdominios

¿Cuántos subdominios tiene tu empresa? La respuesta suele ser «no lo sabemos con certeza». Los subdominios olvidados (dev.empresa.com, antiguo-blog.empresa.com) son vectores de ataque críticos. Un atacante puede realizar un «subdomain takeover» si un subdominio apunta a un servicio externo que ya no utilizas. Además, el seguimiento de certificados SSL caducados o emitidos por autoridades no confiables es vital para prevenir ataques de interceptación de tráfico.

El proceso EASM: de la oscuridad a la remediación inteligente

La gestión de la superficie de ataque no es un evento único, sino un ciclo continuo. No sirve de nada hacer una foto fija de tu exposición hoy si mañana lanzas una nueva aplicación. El proceso se divide fundamentalmente en cinco etapas críticas que deben funcionar como un reloj suizo.

1. Descubrimiento y monitorización continua

Esta es la fase de reconocimiento. Las herramientas de EASM escanean internet de forma persistente buscando cualquier rastro digital de tu organización. Utilizan técnicas de OSINT (Open Source Intelligence), analizan registros DNS, escanean rangos de IPs y revisan repositorios de código público como GitHub en busca de secretos expuestos. El objetivo es crear un inventario completo y actualizado en tiempo real.

2. Análisis y clasificación de activos

Una vez que tienes una lista de diez mil activos, ¿por dónde empiezas? No todos los activos tienen el mismo valor ni el mismo riesgo. Un servidor de staging con datos ficticios no es lo mismo que el portal de pagos de tus clientes. En esta fase, el EASM clasifica los activos por su función, su ubicación geográfica y su criticidad para el negocio.

3. Evaluación de riesgos y vulnerabilidades

Aquí es donde cruzamos los activos descubiertos con las amenazas conocidas. ¿Tiene ese servidor web una versión antigua de Apache? ¿Está expuesto ese puerto de base de datos que debería ser interno? Lo interesante del EASM es que no solo busca CVEs (vulnerabilidades comunes), sino también errores de configuración y exposiciones accidentales que un escáner de vulnerabilidades tradicional podría pasar por alto.

4. Priorización basada en el contexto

El gran problema de la ciberseguridad actual es la fatiga de alertas. Los equipos de seguridad están desbordados por miles de avisos. El EASM aporta cordura al proceso al priorizar los riesgos no solo por su gravedad técnica, sino por su probabilidad de explotación y el impacto real. Si una vulnerabilidad crítica está en un servidor aislado sin acceso a datos sensibles, quizás no sea tu prioridad número uno.

5. Remediación e integración

El ciclo se cierra cuando el riesgo se mitiga. Las plataformas modernas de EASM se integran con herramientas de gestión de tickets (como Jira o ServiceNow) y con sistemas de respuesta a incidentes (SOAR). La idea es que, en cuanto se detecta un activo crítico expuesto, se dispare automáticamente un flujo de trabajo para que el equipo responsable lo solucione.

Diferencias críticas: EASM frente a Pentesting y Escaneo de Vulnerabilidades

Es común confundir estos términos, pero entender sus diferencias es vital para construir una estrategia de defensa sólida. Un escáner de vulnerabilidades (como Nessus o Qualys) es excelente para decirte qué está mal en los activos que ya conoces. Es una mirada interna. El pentesting, por otro lado, es un ejercicio profundo y puntual donde un experto intenta romper tus defensas. Es muy valioso, pero tiene el defecto de ser una «foto en el tiempo».

El EASM es diferente porque es externo y continuo. No necesita que le digas qué escanear; él lo averigua solo. Mientras que el pentesting es como contratar a un inspector para que revise tus cerraduras una vez al año, el EASM es como tener una cámara de seguridad 24/7 que te avisa cada vez que alguien deja una ventana abierta en cualquier parte de tu propiedad, incluso en las ampliaciones que no sabías que se habían construido.

El factor humano y la cadena de suministro: los puntos ciegos

No podemos hablar de superficie de ataque sin mencionar a las personas y a los terceros. A menudo, la brecha no ocurre en tu propia infraestructura, sino en la de un proveedor que tiene acceso a tus datos. El EASM avanzado permite monitorizar la exposición de tus socios comerciales. Si un proveedor crítico tiene sus bases de datos expuestas, tu empresa está en riesgo. Asimismo, la monitorización de credenciales filtradas en la Dark Web es una parte esencial de la gestión de la superficie de ataque, ya que un par de usuario y contraseña válidos es la forma más fácil de saltarse cualquier muro perimetral.

Conclusión: la seguridad como un proceso vivo

La gestión de la superficie de ataque externa no es un lujo para las grandes corporaciones; es una necesidad básica en un mundo interconectado. Ya no podemos permitirnos el lujo de ser reactivos. La visibilidad es la base de la protección. Si no puedes ver lo que tienes, no puedes protegerlo. Implementar una estrategia de EASM significa aceptar que tu infraestructura es dinámica, caótica y que siempre habrá algo que se te escape. Pero al adoptar la perspectiva del atacante, dejas de jugar a las adivinanzas y empiezas a tomar decisiones basadas en la realidad técnica de tu exposición digital.

Preguntas Frecuentes (FAQs)

¿Sustituye el EASM a mis herramientas actuales de escaneo de vulnerabilidades?

No, el EASM es complementario. Mientras que tus herramientas tradicionales se enfocan en el análisis profundo de activos conocidos dentro de tu red, el EASM se encarga de descubrir esos activos que están fuera de tu radar (Shadow IT) y de darte la perspectiva externa que tienen los atacantes. Ambos son necesarios para una cobertura total.

¿Es el EASM útil para pequeñas y medianas empresas (pymes)?

Absolutamente. De hecho, las pymes suelen tener menos control sobre su expansión digital debido a la falta de personal especializado. Una herramienta de EASM automatizada puede actuar como un vigilante incansable que alerta a la pyme sobre errores críticos, como una base de datos expuesta por error, antes de que un atacante la encuentre.

¿Cómo ayuda el EASM con el cumplimiento de normativas como el GDPR?

El GDPR exige que las empresas protejan los datos personales de manera proactiva. El EASM ayuda a identificar repositorios de datos o aplicaciones que contienen información sensible y que podrían estar expuestos a internet sin las medidas de seguridad adecuadas, permitiendo corregir estas brechas antes de que se produzca una fuga de datos y las consiguientes sanciones.