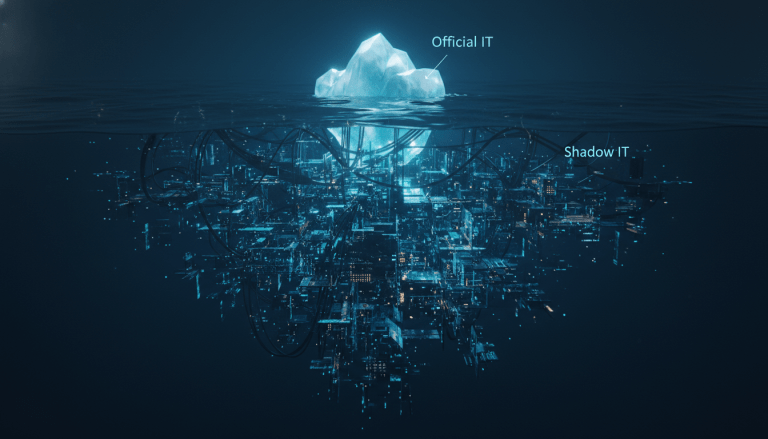

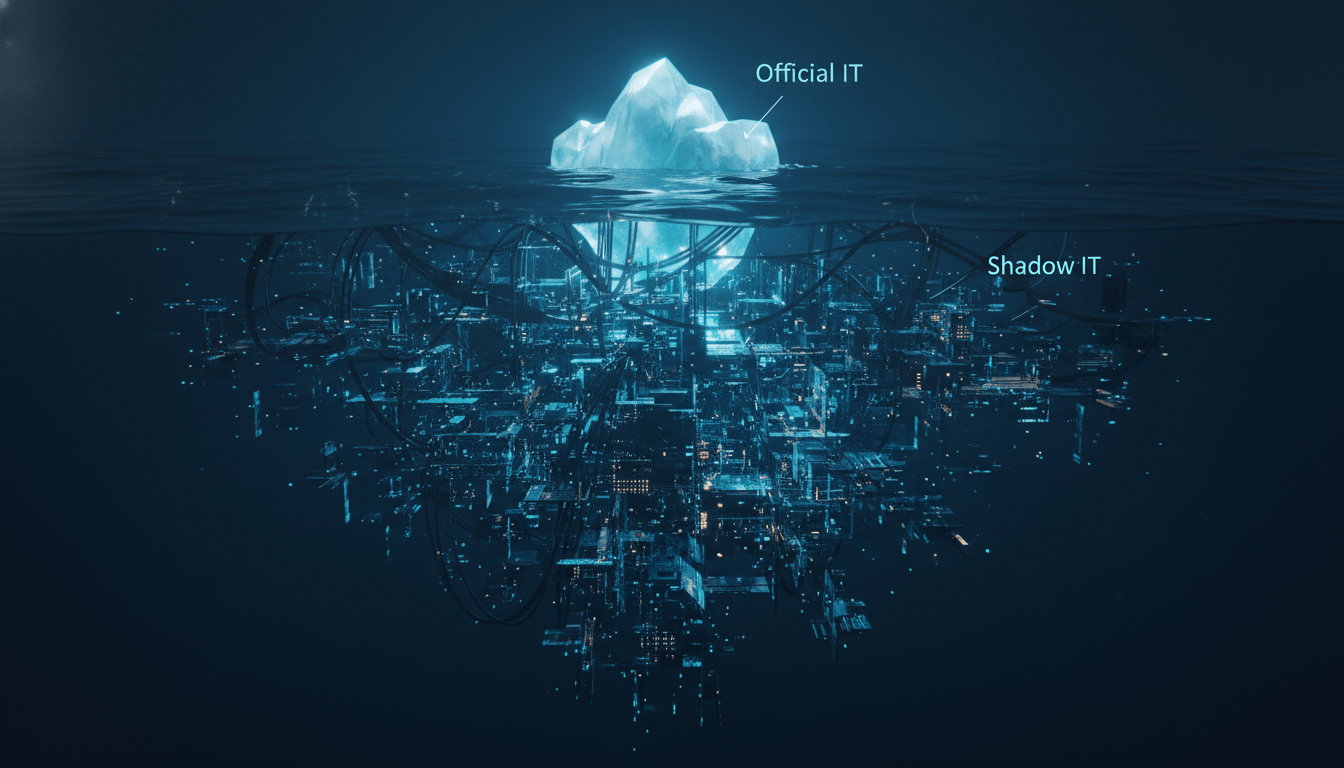

La TI en la sombra: una infraestructura invisible que crece bajo la superficie corporativa.

El iceberg digital: Entendiendo la realidad de la shadow IT

En las profundidades de la infraestructura tecnológica de casi cualquier organización moderna, existe un ecosistema vibrante, caótico y, a menudo, completamente invisible para los departamentos de sistemas. Se le conoce como shadow IT, o TI en la sombra, y representa todas aquellas aplicaciones, dispositivos y servicios en la nube que los empleados utilizan para realizar su trabajo sin el consentimiento explícito o el conocimiento del equipo de seguridad. No se trata de un acto de rebeldía malintencionada; la mayoría de las veces es una respuesta pragmática a la fricción. Un empleado necesita convertir un PDF, compartir un archivo pesado o gestionar un proyecto de forma más ágil, y en lugar de esperar semanas a que una solicitud formal sea aprobada, simplemente busca una solución gratuita en Google y comienza a usarla. Esta agilidad aparente es, en realidad, una deuda técnica y de seguridad que crece silenciosamente bajo la superficie.

Para entender la magnitud del problema, debemos alejarnos de la visión simplista que etiqueta a la shadow IT como un mero capricho de los trabajadores. Estamos ante un cambio de paradigma en el consumo de tecnología. La consumerización de las TI ha provocado que las herramientas de nivel empresarial sean tan fáciles de adquirir como una aplicación en un smartphone personal. Con una tarjeta de crédito corporativa, o incluso solo un correo electrónico, cualquier departamento puede contratar un SaaS (Software as a Service) que maneje datos sensibles de clientes, sin que el CISO (Chief Information Security Officer) haya revisado jamás los términos de servicio o la política de privacidad de dicho proveedor.

La psicología detrás del uso de herramientas no autorizadas

¿Por qué un profesional brillante decidiría saltarse los protocolos de seguridad? La respuesta suele estar en la experiencia de usuario. Las herramientas corporativas oficiales suelen ser robustas pero pesadas, con interfaces anticuadas y procesos de autenticación que interrumpen el flujo de trabajo. En contraste, las herramientas de shadow IT suelen ser modernas, intuitivas y diseñadas para la gratificación instantánea. Existe una desconexión crítica entre la necesidad de productividad del empleado y la necesidad de control de la organización. Cuando la seguridad se percibe como un obstáculo en lugar de un facilitador, la sombra se expande. Es una manifestación de la brecha de agilidad: la tecnología avanza a un ritmo, las necesidades del negocio a otro, y los procesos de gobernanza de TI suelen ir varios pasos por detrás.

Los riesgos ocultos: Más allá de una simple aplicación

El peligro más evidente de la shadow IT es la pérdida de visibilidad, pero sus ramificaciones son mucho más profundas y costosas. Cuando los datos corporativos fluyen a través de canales no controlados, la superficie de ataque de la empresa se expande de manera exponencial. No estamos hablando solo de una posible filtración de datos, sino de una serie de riesgos interconectados que pueden comprometer la viabilidad misma de la organización.

Fuga de información y brechas de seguridad

Cuando un empleado sube una base de datos de clientes a un convertidor de archivos gratuito en línea para generar un informe rápido, esos datos dejan de estar bajo el control de la empresa. ¿Dónde se almacenan esos archivos? ¿Quién tiene acceso a los servidores de ese servicio gratuito? ¿Se eliminan después de la conversión? En muchos casos, estos servicios gratuitos se financian mediante la recopilación de datos. Una información que era confidencial y estaba protegida por cortafuegos y sistemas de prevención de pérdida de datos (DLP) acaba en un servidor en una jurisdicción con leyes de privacidad laxas. Además, estas aplicaciones suelen carecer de medidas de seguridad básicas como la autenticación de múltiples factores (MFA), lo que las convierte en puntos de entrada fáciles para los atacantes que, mediante técnicas de relleno de credenciales, pueden acceder a cuentas corporativas si el empleado reutiliza contraseñas.

El laberinto del cumplimiento normativo

En el marco regulatorio actual, con normativas como el GDPR en Europa o la CCPA en California, la ignorancia no es una defensa válida. Si los datos personales de tus usuarios terminan en una plataforma SaaS no autorizada que sufre una brecha, la responsabilidad legal recae sobre tu empresa. La shadow IT hace que sea prácticamente imposible cumplir con el derecho al olvido o con las auditorías de acceso a datos. No puedes proteger, ni borrar, ni reportar datos que ni siquiera sabes que existen. Las multas por incumplimiento pueden ser devastadoras, pero el daño reputacional de admitir que no se sabía dónde estaban almacenados los datos de los clientes es, a menudo, irreparable.

Ineficiencia financiera y redundancia

Desde una perspectiva puramente económica, la shadow IT es una sangría de recursos. Es común encontrar empresas donde tres departamentos diferentes pagan suscripciones individuales para herramientas que hacen exactamente lo mismo, simplemente porque no se comunican entre sí. Se pierde el poder de negociación de las licencias por volumen y se generan gastos hormiga que, sumados, representan una parte significativa del presupuesto operativo. Además, cuando un empleado que gestionaba una cuenta crítica de shadow IT deja la empresa, la organización puede perder el acceso a esos activos digitales o seguir pagando por una suscripción que nadie utiliza.

Estrategias de detección: Iluminando la oscuridad

No se puede gestionar lo que no se mide. El primer paso para proteger a la empresa es identificar qué herramientas se están utilizando realmente en el día a día. Esto requiere un enfoque que combine la tecnología avanzada con la comunicación abierta.

Análisis de registros de red y soluciones CASB

La forma más técnica de detectar la shadow IT es mediante el análisis de los registros (logs) de los firewalls y los proxies de salida. Al observar el tráfico hacia dominios conocidos de servicios en la nube, se puede identificar qué aplicaciones están consumiendo ancho de banda y desde qué departamentos. Sin embargo, para una protección más granular, las soluciones de Cloud Access Security Broker (CASB) son esenciales. Un CASB actúa como un guardián entre los usuarios de la empresa y los proveedores de servicios en la nube, permitiendo no solo ver qué aplicaciones se usan, sino también aplicar políticas de seguridad en tiempo real, como bloquear la carga de archivos que contengan números de tarjetas de crédito en aplicaciones no aprobadas.

La encuesta de empatía tecnológica

A veces, la mejor herramienta de detección no es un software, sino una conversación. Realizar encuestas anónimas o entrevistas con los líderes de equipo para preguntarles qué herramientas utilizan para facilitar su trabajo puede revelar mucho más que un escaneo de red. El objetivo aquí no es castigar, sino comprender. Si descubres que todo el equipo de marketing está usando una herramienta de diseño específica que no está en el catálogo oficial, tienes una señal clara de que el catálogo oficial es insuficiente. Esta información es oro puro para alinear la estrategia de TI con las necesidades reales del negocio.

Mitigación y gobernanza: Hacia un modelo de TI facilitador

Una vez que hemos mapeado el terreno, el siguiente paso no es prohibir indiscriminadamente. La prohibición total solo lleva a que la shadow IT se vuelva más profunda y difícil de detectar. La solución reside en crear un ecosistema donde sea más fácil hacer las cosas de forma segura que de forma insegura.

Creación de un catálogo de servicios flexible

La TI debe evolucionar de ser el departamento del ‘no’ a ser el departamento del ‘cómo’. Un catálogo de servicios bien curado, que incluya herramientas aprobadas para las tareas más comunes (gestión de proyectos, edición de medios, colaboración), reduce la tentación de buscar alternativas externas. Este catálogo debe ser dinámico; si surge una nueva herramienta que el mercado está adoptando masivamente, el equipo de TI debe evaluarla y, si es segura, incorporarla rápidamente.

El principio de privilegio mínimo y Zero Trust

Implementar una arquitectura de Zero Trust (Confianza Cero) es fundamental. Bajo este modelo, no se confía en nadie por defecto, ya esté dentro o fuera de la red corporativa. Al exigir una verificación constante de la identidad y del estado del dispositivo, se limita el daño que una aplicación de shadow IT puede causar. Si un empleado usa una herramienta no autorizada en un dispositivo gestionado, las políticas de acceso condicional pueden impedir que esa herramienta interactúe con los datos críticos de la empresa, creando un entorno de contención natural.

¿Cuál es la diferencia entre shadow IT y Business-led IT?

La diferencia fundamental radica en la visibilidad y la gobernanza. Mientras que la shadow IT ocurre a espaldas del departamento de sistemas y sin control de riesgos, la Business-led IT es un modelo donde las unidades de negocio eligen y gestionan sus propias soluciones tecnológicas pero bajo un marco de trabajo definido por TI. En este último, la seguridad y el cumplimiento están garantizados desde el inicio, permitiendo agilidad sin sacrificar la protección.

¿Es posible eliminar completamente la shadow IT en una empresa moderna?

En la práctica, eliminarla al 100% es casi imposible debido a la rapidez con la que surgen nuevas herramientas SaaS. El objetivo no debe ser la erradicación total, sino la reducción del riesgo a niveles aceptables. Esto se logra mediante una combinación de monitoreo constante, educación de los empleados y una oferta tecnológica interna que sea competitiva y fácil de usar, minimizando así el incentivo para buscar soluciones externas.

¿Cómo afecta la inteligencia artificial generativa a la shadow IT?

La IA generativa ha creado una nueva categoría denominada ‘Shadow AI’. Los empleados introducen datos corporativos confidenciales, código fuente o planes estratégicos en modelos de lenguaje públicos para obtener resúmenes o mejoras. Esto representa un riesgo crítico de fuga de propiedad intelectual, ya que muchas de estas herramientas utilizan los datos de entrada para entrenar versiones futuras del modelo, haciendo que la información privada sea potencialmente accesible para terceros.

Preguntas Frecuentes (FAQs)

La gestión de la shadow IT no es un proyecto con fecha de finalización, sino una disciplina continua. Requiere un equilibrio delicado entre el control técnico y la cultura organizacional. Al final del día, la seguridad más efectiva es aquella que no interfiere con el talento de las personas, sino que lo potencia dentro de un marco seguro. Aquellas empresas que logren integrar la innovación espontánea de sus empleados en su estrategia de seguridad oficial no solo estarán más protegidas, sino que serán significativamente más competitivas en un mercado que no espera a nadie.