El edge computing descentraliza el poder de procesamiento hacia los límites de la red.

El cambio de paradigma: Cuando el centro de datos se disuelve en la periferia

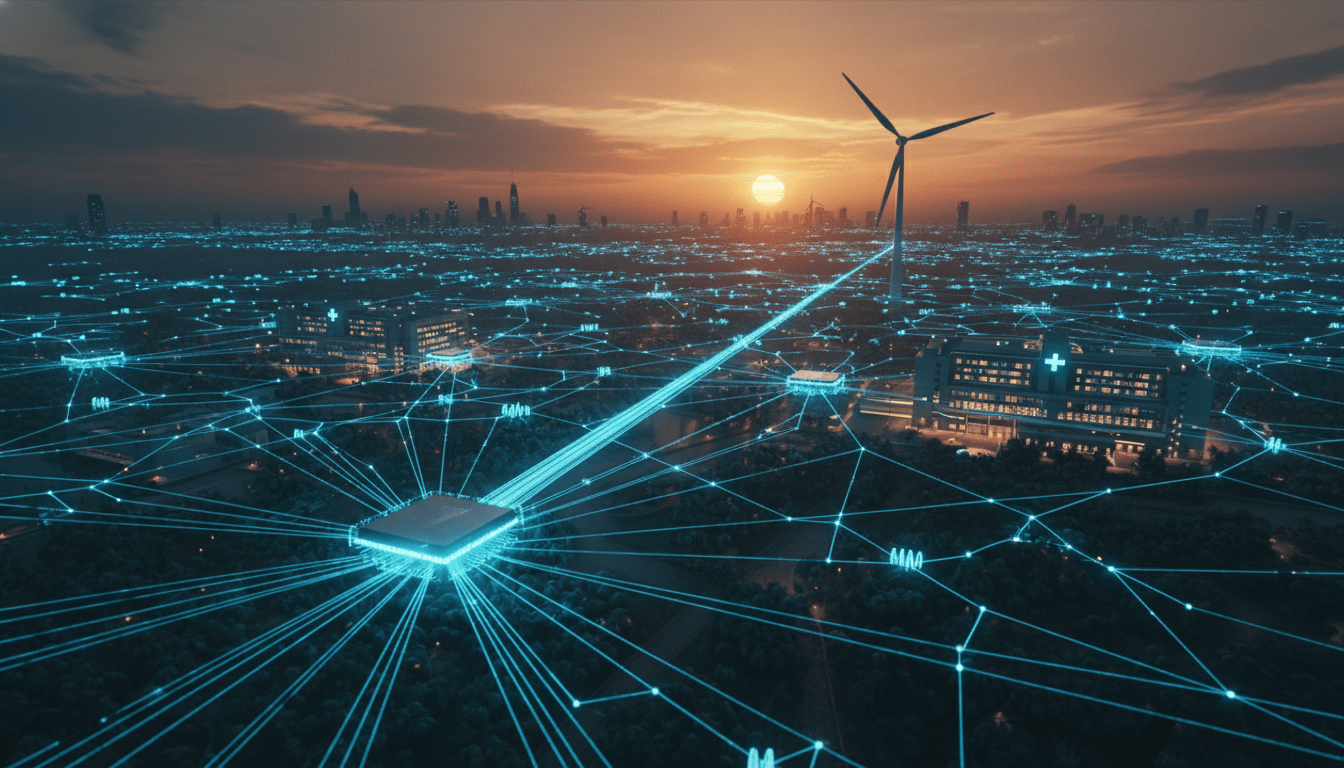

Durante décadas, la arquitectura de red se asemejó a un sistema feudal: todos los caminos conducían al castillo central, el data center. Allí, las murallas eran altas y los guardias estaban concentrados. Sin embargo, la explosión de la Internet de las Cosas (IoT), la autonomía vehicular y la telemedicina han forzado un éxodo masivo de la capacidad de cómputo hacia los extremos. El edge computing no es una moda; es una respuesta física a la tiranía de la latencia y las limitaciones del ancho de banda. Pero este desplazamiento trae consigo un dilema existencial para la seguridad corporativa: ¿cómo protegemos los datos cuando el perímetro ha dejado de existir y el procesamiento ocurre en una farola, en el sótano de un hospital o en una turbina eólica en medio del océano?

La computación en el borde implica procesar la información lo más cerca posible de su fuente de origen. Esto reduce los tiempos de respuesta de milisegundos críticos a microsegundos imperceptibles. No obstante, al descentralizar el cómputo, multiplicamos exponencialmente la superficie de ataque. Ya no lidiamos con un búnker fortificado en Virginia o Dublín, sino con miles de micro-nodos expuestos físicamente y conectados a través de redes heterogéneas. La seguridad aquí no puede ser un parche posterior; debe ser el tejido mismo sobre el que se construye la infraestructura.

La anatomía de las vulnerabilidades en el borde

Para entender cómo proteger el edge, primero debemos diseccionar por qué es tan vulnerable. A diferencia de un servidor en un entorno controlado, un nodo de borde enfrenta amenazas que van desde la manipulación física hasta la interceptación de señales de radio. Imagine un sensor inteligente en una planta de tratamiento de aguas. Si un atacante tiene acceso físico al dispositivo, podría intentar extraer claves criptográficas directamente del hardware o inyectar firmware malicioso que altere las lecturas de los sensores sin que el sistema central lo detecte.

La heterogeneidad de los dispositivos

Uno de los mayores dolores de cabeza para los administradores de seguridad es la falta de estandarización. En el borde conviven dispositivos industriales con protocolos de hace veinte años (como Modbus o BACnet) junto a modernos contenedores de microservicios. Muchos de estos dispositivos carecen de la potencia de procesamiento necesaria para ejecutar cifrados pesados o agentes de seguridad tradicionales. Esta asimetría crea eslabones débiles que los atacantes aprovechan para pivotar hacia el resto de la red corporativa. La seguridad en el borde exige una orquestación que entienda estos lenguajes dispares y aplique políticas de control de acceso granulares.

El desafío de la visibilidad limitada

No se puede proteger lo que no se ve. En entornos de edge computing masivos, el inventario de activos suele estar desactualizado. Los nodos aparecen y desaparecen de la red de forma dinámica. Esta volatilidad dificulta la detección de anomalías. Un nodo que consume un 5 por ciento más de energía o que envía paquetes de datos en horarios inusuales podría ser la única señal de una exfiltración de datos en curso. Sin herramientas de monitorización diseñadas específicamente para el borde, estas señales se pierden en el ruido de fondo.

Estrategias de defensa profunda: Blindando el dato en la frontera

La protección de datos en el borde requiere un enfoque de capas, similar a una cebolla, donde cada nivel añade una barrera de resistencia al atacante. No existe una solución única, sino una amalgama de tecnologías y procesos que deben trabajar en sincronía.

Cifrado de extremo a extremo y gestión de claves

El cifrado es el pilar fundamental. Los datos deben estar protegidos en tres estados: en reposo (almacenados en el nodo), en tránsito (viajando hacia la nube o hacia otros nodos) y en uso (mientras se procesan). El reto técnico aquí es la gestión de claves. Almacenar claves de cifrado en el software de un dispositivo de borde es una invitación al desastre. Es imperativo utilizar elementos de hardware seguro, como los Módulos de Plataforma Confiable (TPM) o Entornos de Ejecución Confiables (TEE), que aíslan las operaciones criptográficas del sistema operativo principal.

La implementación del modelo Zero Trust

El viejo axioma de «confía pero verifica» ha muerto. En el edge computing, la filosofía debe ser «nunca confíes, siempre verifica». El modelo Zero Trust asume que la red ya está comprometida. Cada solicitud de acceso, ya sea de un sensor a una pasarela o de un técnico a una consola de gestión, debe ser autenticada, autorizada y cifrada de forma continua. La identidad del dispositivo se convierte en el nuevo perímetro. El uso de certificados digitales de corta duración y la micro-segmentación de la red aseguran que, si un nodo cae, el atacante quede atrapado en un compartimento estanco, impidiendo el movimiento lateral.

Seguridad física y resiliencia del hardware

A menudo olvidamos que el borde es tangible. Un servidor de borde en una tienda minorista es accesible para cualquiera con un destornillador y mala intención. Las organizaciones deben considerar carcasas con sensores de intrusión que borren automáticamente las claves de seguridad si se detecta una apertura no autorizada. Además, el arranque seguro (Secure Boot) es innegociable. Este proceso garantiza que el dispositivo solo ejecute software firmado digitalmente por el fabricante, evitando que un atacante cargue un sistema operativo modificado durante un reinicio.

IA y analítica en el borde para la detección de amenazas

Paradójicamente, la misma capacidad de cómputo que genera riesgos es la que ofrece la solución. Al ejecutar modelos de aprendizaje automático directamente en los nodos de borde, podemos detectar patrones de ataque en tiempo real sin depender de una conexión constante con la nube. Un modelo de IA puede aprender el comportamiento normal de un brazo robótico y cortar la comunicación instantáneamente si detecta una desviación que sugiera un secuestro del control (hijacking). Esta capacidad de respuesta autónoma es vital en infraestructuras críticas donde cada segundo cuenta.

Gobernanza y cumplimiento en un mundo distribuido

El cumplimiento normativo como el RGPD o la CCPA se vuelve un rompecabezas cuando los datos se fragmentan. Si un nodo de borde en Francia procesa datos de un ciudadano español y luego envía un resumen a un servidor en Estados Unidos, ¿dónde reside la soberanía del dato? La estrategia de seguridad debe incluir políticas de geofencing de datos, asegurando que la información sensible nunca abandone la jurisdicción legal requerida. La transparencia en el procesamiento es clave: las empresas deben ser capaces de auditar no solo sus centros de datos centrales, sino cada pequeño nodo que forme parte de su ecosistema.

Estudio de caso: La transformación de la seguridad en la manufactura inteligente

Consideremos una planta automotriz que utiliza miles de sensores para optimizar su línea de montaje. Inicialmente, la planta enviaba todos los datos a la nube para su análisis. La latencia causaba retrasos en la detección de fallos mecánicos, lo que resultaba en costosas paradas de producción. Al implementar edge computing, la planta redujo los tiempos de respuesta, pero sufrió un ataque de ransomware que entró a través de una cámara de seguridad mal configurada en el borde.

La solución no fue volver al modelo centralizado, sino evolucionar. Implementaron una arquitectura de red definida por software (SDN) que aisló el tráfico de las cámaras del tráfico de control industrial. Instalaron pasarelas de seguridad (gateways) que actúan como inspectores de tráfico, filtrando cualquier comando que no cumpla con las firmas de protocolo permitidas. Este enfoque de defensa en profundidad permitió a la planta disfrutar de la velocidad del edge sin sacrificar la integridad de sus operaciones.

El futuro: Hacia un borde autorreparable

Estamos avanzando hacia sistemas que no solo detectan ataques, sino que se recuperan de ellos de forma autónoma. La combinación de blockchain para la integridad de los registros de auditoría y gemelos digitales para simular ataques antes de que ocurran en el mundo real definirá la próxima década de la seguridad en el borde. La seguridad ya no puede ser una lista de verificación; debe ser una disciplina dinámica que evolucione a la misma velocidad que los datos que intenta proteger.

En última instancia, la protección de datos en el borde de la red es una batalla por el control del contexto. Aquellas organizaciones que logren dominar la visibilidad de sus activos periféricos y apliquen políticas de identidad rigurosas no solo estarán más seguras, sino que serán más ágiles y competitivas en una economía que ya no espera a que los datos viajen de ida y vuelta al centro del mundo.

Preguntas Frecuentes (FAQs)

¿Por qué el cifrado tradicional a veces falla en los dispositivos de borde?

Muchos dispositivos de borde son de bajo consumo y tienen capacidades de procesamiento limitadas. Ejecutar algoritmos de cifrado muy complejos puede agotar la batería o causar retrasos inaceptables en el procesamiento. La solución es utilizar criptografía ligera y hardware dedicado como los chips TPM para descargar estas tareas del procesador principal.

¿Qué papel juega el 5G en la seguridad del edge computing?

El 5G actúa como el tejido conector que permite una densidad masiva de dispositivos. Si bien ofrece mejoras en la segmentación de red (network slicing), también aumenta la superficie de ataque al permitir que millones de dispositivos más se conecten simultáneamente. La seguridad debe integrarse en el nivel de la red celular y no solo en el dispositivo.

¿Es posible implementar Zero Trust en una infraestructura con equipos antiguos?

Sí, pero requiere el uso de pasarelas de seguridad o proxies. Estos actúan como intermediarios modernos que envuelven al dispositivo antiguo en una capa de identidad y cifrado. El dispositivo antiguo se comunica con la pasarela, y es la pasarela la que gestiona la autenticación Zero Trust con el resto de la red.