La resiliencia digital frente a la adversidad geopolitica global.

El desafío de proteger el corazón digital en entornos de alta incertidumbre

Imagina por un momento que tu misión es custodiar un búnker que contiene los secretos financieros, médicos y operativos de toda una nación, pero ese búnker está ubicado en una zona donde el suministro eléctrico es un lujo, las tensiones políticas pueden estallar en cualquier esquina y la logística de suministros básicos es una carrera de obstáculos. Esta no es la trama de una novela distópica; es la realidad cotidiana de los gestores de centros de datos en regiones inestables. En lugares como el Medio Oriente, ciertas zonas de África o regiones de América Latina marcadas por la volatilidad social, la seguridad de un centro de datos deja de ser una lista de verificación técnica para convertirse en una estrategia de supervivencia geopolítica.

Gestionar estas infraestructuras críticas requiere una mentalidad que va mucho más allá de instalar el último firewall o contratar guardias armados. Se trata de entender que en una región inestable, el centro de datos es un objetivo, un recurso y, a veces, un rehén de las circunstancias externas. La resiliencia no se mide solo en ‘nueves’ de disponibilidad, sino en la capacidad de operar de forma autónoma cuando el mundo exterior parece desmoronarse.

La tríada de la vulnerabilidad: Geopolítica, energía y logística

Cuando hablamos de inestabilidad, solemos pensar en conflictos armados, pero para un centro de datos, la inestabilidad se manifiesta de formas mucho más sutiles y devastadoras. El primer gran pilar es la seguridad física extrema. En marzo de 2026, incidentes en el Golfo Pérsico demostraron que los centros de datos de gigantes como AWS pueden ser alcanzados por restos de drones o ataques directos, lo que obliga a repensar el diseño estructural. Ya no basta con muros perimetrales; ahora se habla de blindaje contra fragmentación y sistemas de defensa pasiva.

La batalla por la autonomía energética

En una región inestable, la red eléctrica nacional es a menudo el primer eslabón en fallar. Ya sea por sabotaje, falta de mantenimiento o decisiones políticas, un centro de datos debe ser capaz de funcionar como una isla. Esto implica una gestión de combustible que roza lo militar. No basta con tener generadores; hay que asegurar que el diésel llegue al sitio a pesar de bloqueos de carreteras o escasez nacional. En África subsahariana, por ejemplo, el robo de combustible de los tanques de reserva es un riesgo tan real como un ciberataque. La solución ha pasado por enterrar los tanques bajo capas de hormigón reforzado y usar sensores de flujo ultrasónicos conectados a sistemas de alerta temprana.

Logística de repuestos y el ‘Síndrome del Estante Vacío’

La inestabilidad suele traer consigo el cierre de fronteras o la imposición de sanciones comerciales. Si una tarjeta de red o un ventilador de enfriamiento falla y no hay existencias locales, el centro de datos tiene los días contados. Los gestores en estas zonas practican el ‘over-provisioning’ extremo: mantienen inventarios de piezas críticas que triplican lo que sugeriría cualquier manual de eficiencia operativa en Europa o Estados Unidos. La resiliencia aquí es cara, pero la alternativa es el apagón total.

Seguridad lógica en territorio hostil: El factor del espionaje estatal

En regiones con gobiernos autoritarios o en conflicto, el centro de datos se encuentra bajo una presión única: el acceso legal (o ilegal) del Estado a la información. La gestión de la seguridad aquí implica un delicado equilibrio diplomático y técnico. El uso de cifrado de extremo a extremo donde las llaves no residen físicamente en el servidor local es una práctica estándar para proteger la integridad de los datos de los clientes frente a posibles incautaciones físicas de hardware.

Además, el riesgo de amenazas internas se multiplica. En contextos de crisis económica o política, el personal local puede ser coaccionado o tentado a comprometer la seguridad. Por ello, se implementan protocolos de ‘dos personas’ para cualquier cambio físico o lógico crítico, y se rota al personal de seguridad de forma que no se creen vínculos de confianza excesiva que puedan ser explotados por agentes externos.

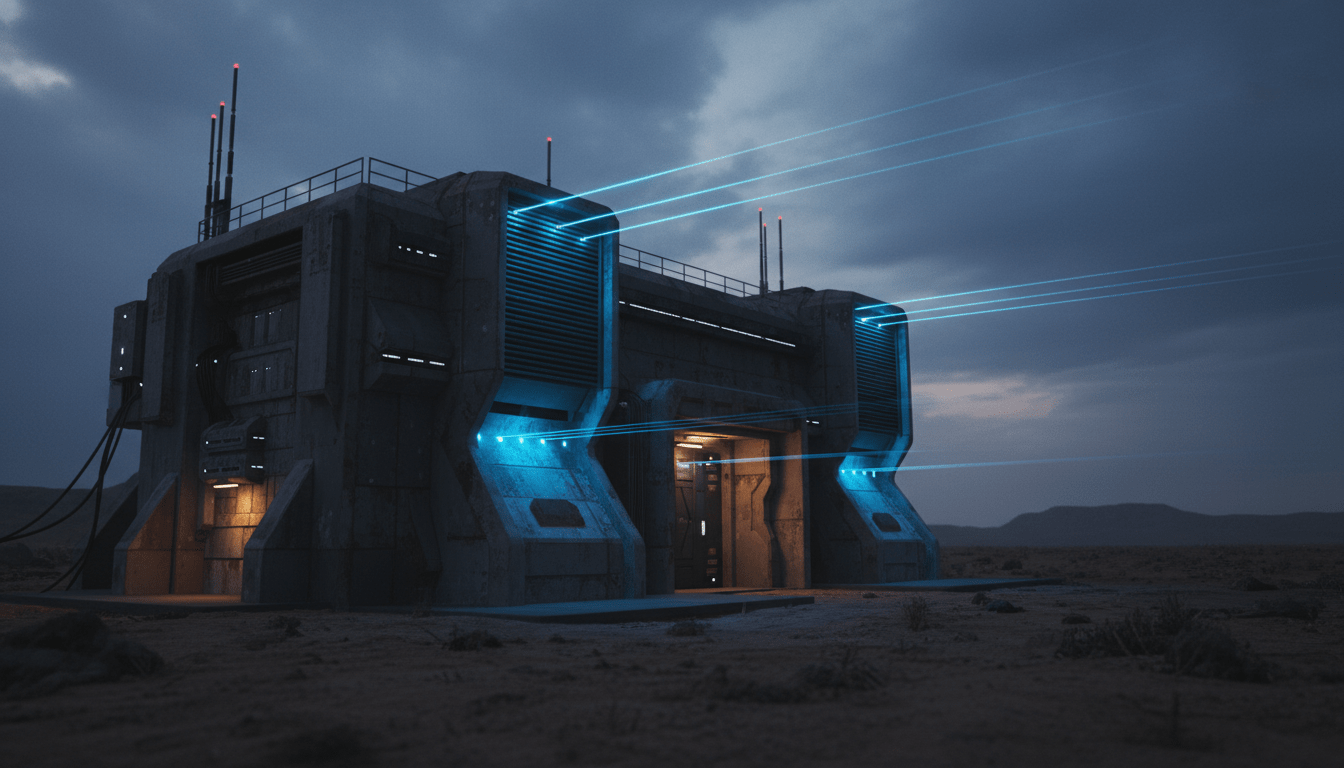

Análisis crítico: ¿Es la descentralización la única salida?

Históricamente, la respuesta a la inestabilidad era la consolidación en búnkeres masivos. Sin embargo, estamos viendo un cambio de paradigma hacia los Edge Data Centers modulares y distribuidos. Si un nodo cae debido a un conflicto local, la carga se desplaza automáticamente a otros nodos en zonas más tranquilas o incluso en países vecinos. Esta arquitectura ‘líquida’ es mucho más difícil de neutralizar que un único edificio monumental.

Sin embargo, esta estrategia tiene un coste técnico elevado: la latencia. En aplicaciones financieras o de telemedicina, no siempre es posible mover los datos a mil kilómetros de distancia. Aquí es donde entra la ingeniería de resiliencia local, utilizando estándares como el TIA-942 en su nivel ‘Rated 4’, que garantiza que incluso si falla un camino completo de energía y refrigeración por un evento catastrófico, el sistema sigue en pie.

Preguntas Frecuentes (FAQs)

¿Cómo se protege el suministro de combustible en zonas de guerra?

La protección es multidimensional. Físicamente, los tanques se entierran y se protegen con losas de transferencia de carga para evitar sabotajes. Logísticamente, se establecen contratos con múltiples proveedores y se mantienen reservas para al menos 72 a 96 horas de operación continua a plena carga, además de contar con rutas de suministro alternativas previamente mapeadas.

¿Qué papel juegan las certificaciones internacionales en estas regiones?

Certificaciones como ISO 27001 o el estándar TIA-942 no son solo sellos de calidad; son marcos operativos que obligan a realizar análisis de riesgos rigurosos. En regiones inestables, estas normas proporcionan un lenguaje común para que los inversores internacionales confíen en que, a pesar del caos externo, existen procesos auditables para proteger los activos digitales.

¿Es seguro contratar personal local en zonas de alta inestabilidad política?

Es esencial pero requiere controles estrictos. El personal local posee el conocimiento del terreno y la cultura, pero debe pasar por procesos de ‘vetting’ (investigación de antecedentes) continuos. Se aplican principios de privilegio mínimo y segregación de funciones para asegurar que ninguna persona, por sí sola, tenga el control total sobre la infraestructura crítica.