La evolución del análisis de vínculos: de hilos rojos a algoritmos de red inteligentes.

La anatomía del caos organizado

Entender la criminalidad moderna exige abandonar la vieja imagen del delincuente solitario o de la banda de barrio con estructuras lineales. Hoy nos enfrentamos a organismos vivos, fluidos y altamente adaptables. Las redes criminales funcionan de manera similar a las corporaciones multinacionales o, de forma más inquietante, a los sistemas biológicos. No son pirámides rígidas; son entramados de nodos interconectados donde la información, el dinero y la logística fluyen por caminos de menor resistencia. El análisis de estas redes no es simplemente una labor policial, es una disciplina científica que combina la sociología, la matemática aplicada y la tecnología de vanguardia para identificar no solo quiénes son los culpables, sino dónde reside la fragilidad del sistema completo.

La evolución del análisis de vínculos

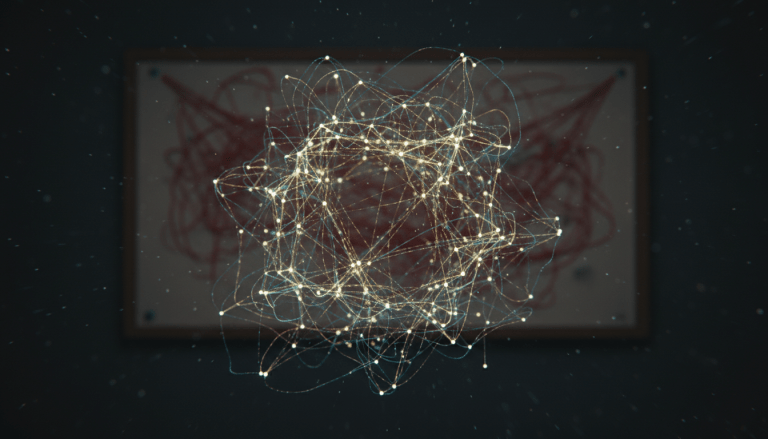

Históricamente, el análisis de vínculos se realizaba de forma manual. Muchos recordarán las pizarras de corcho llenas de hilos rojos y fotografías, una técnica que, aunque rudimentaria, sentó las bases de lo que hoy conocemos como Inteligencia de Redes. El método Anacapa, desarrollado en los años 70, fue el primer intento serio de sistematizar la visualización de relaciones delictivas. Sin embargo, en el siglo XXI, el hilo rojo ha sido sustituido por algoritmos de procesamiento de datos masivos. La esencia sigue siendo la misma: encontrar la conexión invisible. Pero la escala ha cambiado. Ya no buscamos solo quién conoce a quién, sino la frecuencia de sus interacciones, la duración de sus silencios y la naturaleza de sus intercambios en un ecosistema digital saturado de ruido.

Análisis de redes sociales (SNA) aplicado al crimen

El Análisis de Redes Sociales (SNA, por sus siglas en inglés) es la piedra angular de la inteligencia moderna. No se refiere a Facebook o Instagram, sino a la teoría de grafos aplicada a las relaciones humanas. En este contexto, cada individuo es un ‘nodo’ y cada relación es un ‘vínculo’. Al mapear estos elementos, surgen patrones que el ojo humano no podría detectar por sí solo. Es aquí donde la métrica de la ‘Centralidad’ se vuelve vital. Existen tres tipos de centralidad que todo analista de seguridad debe dominar:

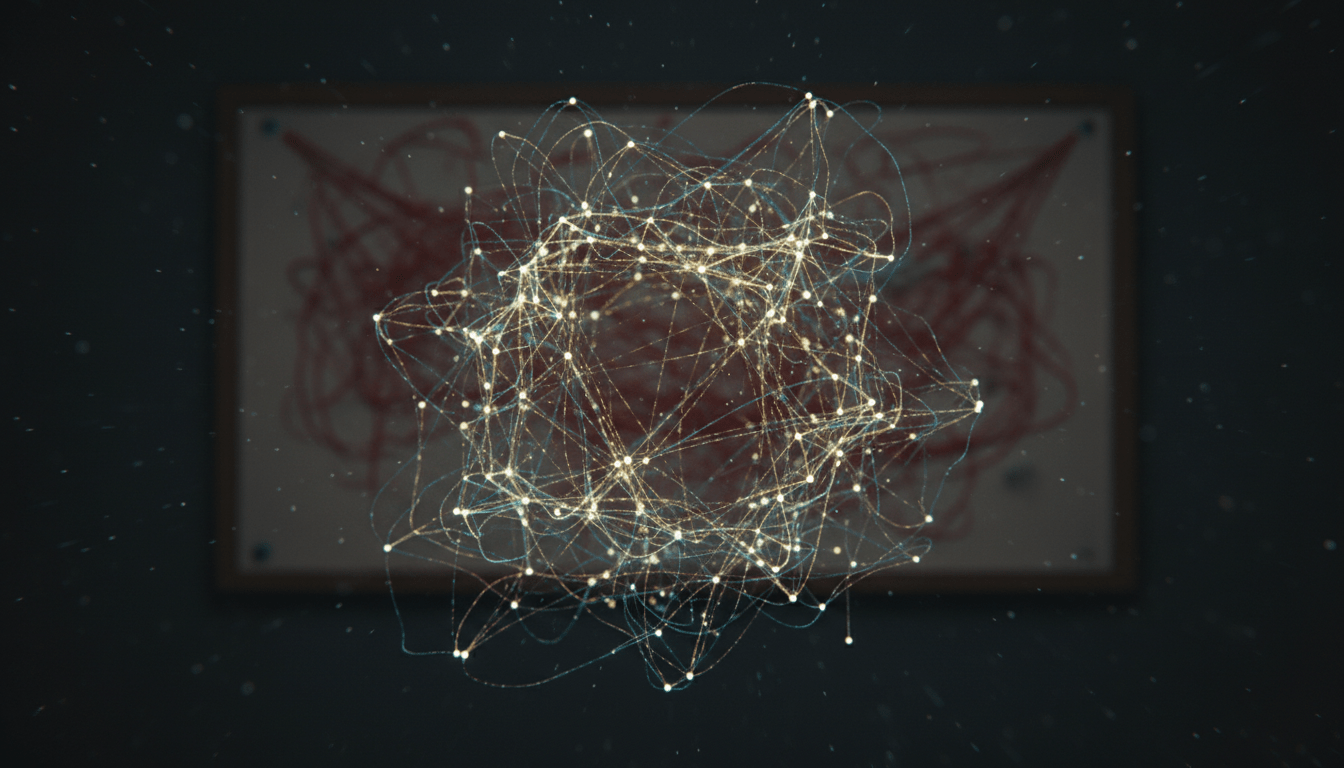

- Centralidad de grado: Identifica a los individuos con el mayor número de conexiones directas. A menudo son los líderes visibles, pero no siempre los más importantes.

- Centralidad de cercanía: Mide qué tan rápido puede un nodo alcanzar a todos los demás en la red. Estos individuos son cruciales para la difusión rápida de órdenes o información.

- Centralidad de intermediación (Betweenness): Esta es, quizás, la más crítica. Identifica a los ‘puentes’ o intermediarios. Si eliminas a un individuo con alta intermediación, la red se fragmenta. Son los facilitadores, los que conectan el ala financiera con el ala operativa, o el mercado local con el proveedor internacional.

La arquitectura de la invisibilidad

Las redes criminales más sofisticadas han aprendido a protegerse mediante la descentralización. Utilizan estructuras celulares donde cada célula opera de forma independiente y solo un miembro tiene contacto con una célula superior. Este diseño está pensado para que, si una célula es capturada, el daño al organismo total sea mínimo. Aquí es donde el análisis de redes criminales se vuelve un juego de ajedrez psicológico. El analista no busca el nodo más grande, sino el ‘nodo de corte’, aquel cuya extracción colapsa la comunicación entre múltiples células. El estudio de la topología de la red nos permite entender si estamos ante una red ‘estrella’ (altamente centralizada), una red ‘malla’ (robusta y difícil de destruir) o una red ‘cadena’ (vulnerable pero discreta).

El rastro digital y la inteligencia de señales

En la actualidad, casi toda actividad criminal deja una huella digital, incluso aquellas que intentan ocultarse tras el cifrado. El análisis de metadatos es, en muchos sentidos, más valioso que el contenido del mensaje en sí. Saber que el Sujeto A llamó al Sujeto B tres veces exactamente después de un cargamento fallido, y que el Sujeto B inmediatamente contactó a un abogado y a un operador financiero, cuenta una historia mucho más clara que cualquier conversación interceptada. La Inteligencia de Señales (SIGINT) se fusiona con el análisis de redes para crear mapas temporales de actividad. Estos mapas permiten predecir comportamientos futuros basándose en la cadencia de las comunicaciones pasadas.

Criptoactivos y la nueva frontera financiera

El análisis financiero ha dado un salto cuántico con la llegada de las criptomonedas. Aunque el Bitcoin y otras divisas digitales ofrecen cierto grado de anonimato, la cadena de bloques (blockchain) es un registro público e inalterable. Las técnicas de ‘clustering’ de carteras permiten a los analistas agrupar miles de direcciones aparentemente inconexas bajo una misma entidad controladora. Al seguir el rastro de los ‘mixers’ o mezcladores de monedas, los especialistas en ciberseguridad pueden identificar los puntos de salida donde el dinero digital se convierte en moneda fiduciaria, revelando a menudo la identidad de los operadores financieros de la red criminal.

Geospatial Intelligence: El crimen en el territorio

El análisis no puede ser puramente abstracto; debe aterrizar en el espacio físico. La Inteligencia Geoespacial (GEOINT) permite superponer las redes sociales sobre mapas reales. ¿Dónde se reúnen? ¿Qué rutas logísticas utilizan? ¿Cómo afecta la orografía o la infraestructura urbana a su capacidad de movimiento? Al cruzar datos de incidentes delictivos con la ubicación de nodos conocidos, empezamos a ver ‘puntos calientes’ que no son aleatorios, sino que responden a la lógica operativa de la red. Un almacén aparentemente legal puede ser el centro de gravedad de una red de tráfico humano si el análisis de flujo muestra que es el punto de convergencia de múltiples trayectorias sospechosas.

La paradoja de la confianza en las redes ilícitas

Un aspecto que a menudo se ignora en los manuales técnicos es el factor humano: la confianza. A diferencia de una empresa legal, una red criminal no puede acudir a los tribunales para resolver un conflicto de contrato. Su cohesión depende de la lealtad, el parentesco, la ideología o el miedo. Las redes más resistentes son aquellas basadas en vínculos de sangre o étnias cerradas, ya que la infiltración es casi imposible. El analista debe entender la sociología del grupo. Si la red se basa en el miedo, es probable que sea frágil ante la presión externa. Si se basa en la lealtad familiar, la estrategia de desarticulación debe ser distinta, enfocándose quizás en el aislamiento de los líderes históricos más que en la captación de informantes.

Hacia una seguridad proactiva y predictiva

El objetivo final del análisis de redes criminales es pasar de la reacción a la prevención. Mediante el uso de modelos de aprendizaje automático (Machine Learning), es posible alimentar algoritmos con décadas de datos históricos para identificar señales tempranas de la formación de una nueva red o del fortalecimiento de una existente. No se trata de ‘Minority Report’, sino de entender las condiciones sistémicas que permiten que el crimen prospere. La seguridad moderna no se mide por cuántos arrestos se realizan, sino por cuántas estructuras se vuelven incapaces de operar debido a la presión constante sobre sus nodos críticos. El analista de hoy es un cartógrafo de lo invisible, un estratega que entiende que para vencer al caos, primero hay que descifrar su orden interno.

Preguntas Frecuentes (FAQs)

¿Qué diferencia hay entre el análisis de vínculos tradicional y el SNA moderno?

El análisis tradicional se centraba en la identificación de sospechosos individuales y sus relaciones directas de forma estática. El SNA moderno utiliza algoritmos matemáticos para medir la influencia, el flujo de información y la resiliencia de la red de forma dinámica, permitiendo procesar millones de datos que serían inmanejables para un ser humano.

¿Cuál es el nodo más importante en una red criminal?

No hay un solo nodo ‘más importante’ por definición. Depende del objetivo de la investigación. Si buscas detener la operación inmediata, el líder (centralidad de grado) es clave. Pero si buscas colapsar la organización a largo plazo, el nodo con mayor ‘centralidad de intermediación’ (el que conecta diferentes partes de la red) es el objetivo estratégico más valioso.

¿Cómo ayudan las criptomonedas a rastrear redes criminales si son anónimas?

Aunque las identidades son seudónimas, las transacciones en la blockchain son públicas. Los analistas utilizan técnicas de análisis de grafos en la cadena de bloques para identificar patrones de movimiento de fondos. Una vez que el criminal intenta cambiar sus criptoactivos por dinero real en un exchange regulado, su identidad suele quedar expuesta.

¿Es posible desarticular una red criminal solo con tecnología?

No. La tecnología es una herramienta poderosa para identificar patrones y nodos críticos, pero la desarticulación efectiva requiere de inteligencia humana (HUMINT), operaciones tácticas en el terreno y un marco legal sólido. El análisis de redes guía la acción, pero no la sustituye.