El desafío de proteger la integridad física en la era de la conectividad total.

El despertar de la vulnerabilidad industrial

Durante décadas, la seguridad de las infraestructuras críticas —esas venas invisibles que transportan electricidad, agua y datos— se basó en una premisa que hoy resulta casi romántica: el aislamiento. Los sistemas de control industrial (ICS) operaban en un vacío tecnológico, lejos de las redes públicas. Sin embargo, la llegada de la transformación digital ha derribado esos muros. Hoy, la eficiencia operativa exige conectividad, y esa conectividad ha expuesto el corazón de las naciones a riesgos que antes solo pertenecían a la ficción geopolítica. No hablamos simplemente de pérdida de datos; hablamos de la posibilidad real de paralizar una ciudad o contaminar un suministro hídrico desde un teclado a miles de kilómetros de distancia.

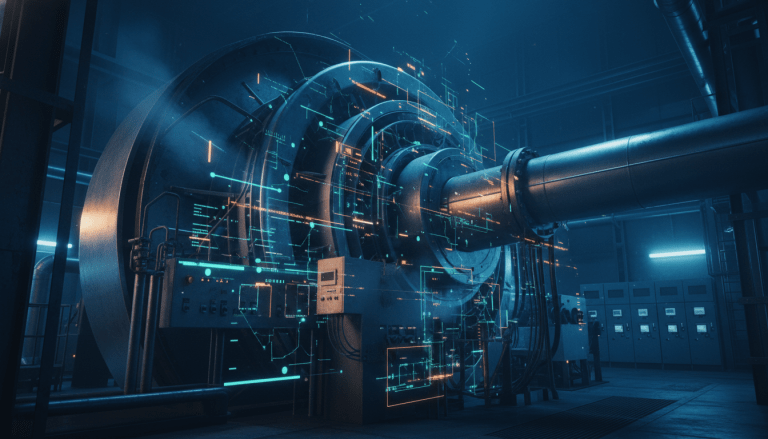

La defensa de estos activos no puede abordarse con las mismas herramientas que protegemos un servidor de correo electrónico. La prioridad en el mundo IT (Tecnologías de la Información) es la confidencialidad. En el mundo OT (Tecnologías de Operación), la prioridad absoluta es la disponibilidad y la integridad física de los procesos. Si un servidor web se cae, la empresa pierde dinero; si una turbina en una central hidroeléctrica recibe una instrucción maliciosa para girar fuera de sus parámetros de diseño, el resultado es una catástrofe física con potencial pérdida de vidas humanas.

La anatomía de la amenaza persistente

El adversario que ataca infraestructuras críticas no es el hacker oportunista que busca notoriedad. Nos enfrentamos a actores con recursos estatales, paciencia infinita y una capacidad técnica abrumadora. Estos grupos ejecutan ataques que se desarrollan durante meses o incluso años. Comienzan con un reconocimiento exhaustivo, a menudo utilizando ingeniería social para penetrar las redes corporativas menos protegidas, y desde allí inician un movimiento lateral lento y silencioso hacia las redes de control. La meta no es el robo inmediato, sino el posicionamiento estratégico para un despliegue de fuerza en el momento geopolítico adecuado.

El mito del aislamiento físico y la convergencia IT/OT

Muchos administradores de plantas industriales todavía se aferran a la creencia de que sus sistemas están protegidos por un ‘air-gap’ o brecha de aire. La realidad es que el aislamiento total es una quimera. Las actualizaciones de software, el mantenimiento remoto de proveedores externos y la simple conexión de un dispositivo USB infectado son puentes que los atacantes cruzan con facilidad. La convergencia entre las redes de oficina y las redes de planta ha creado una superficie de ataque híbrida donde las vulnerabilidades de un sistema operativo Windows convencional pueden convertirse en la puerta de entrada a un PLC (Controlador Lógico Programable) que regula la presión de un gasoducto.

Estrategias avanzadas de segmentación y microsegmentación

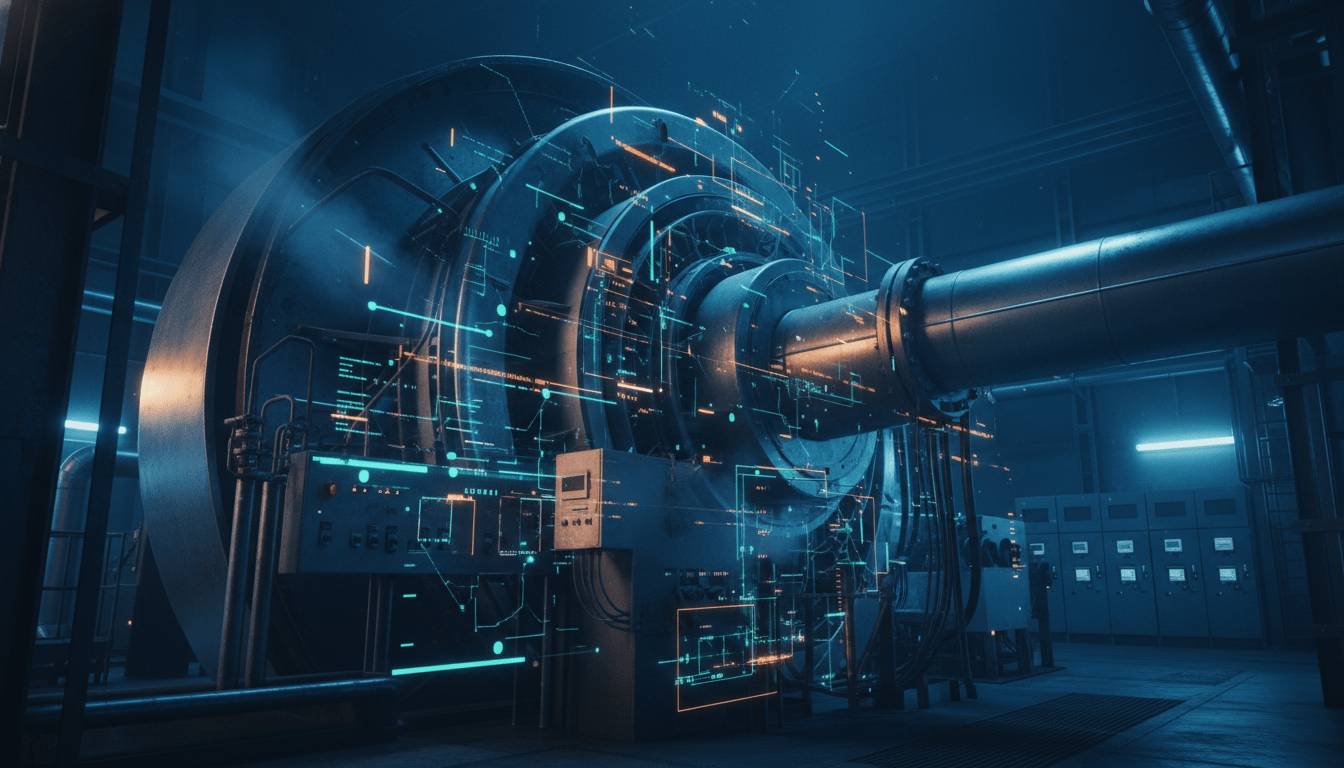

Para mitigar estos riesgos, la arquitectura de red debe evolucionar hacia una segmentación granular. Ya no basta con separar la oficina de la planta mediante un firewall básico. Es necesario implementar zonas y conductos, siguiendo estándares como la ISA/IEC 62443. La microsegmentación permite que, incluso si un atacante logra comprometer una estación de trabajo, no pueda saltar de forma automática al resto de la red. Cada proceso crítico debe estar aislado en su propia burbuja de seguridad, con políticas de tráfico estrictas que solo permitan protocolos industriales específicos y necesarios.

El uso de firewalls industriales de capa 7 es fundamental aquí. A diferencia de los firewalls tradicionales, estos dispositivos son capaces de inspeccionar el tráfico Modbus, DNP3 o Profinet, identificando no solo quién envía el paquete, sino qué comando está enviando. Un operador legítimo puede tener permiso para leer datos de un sensor, pero el sistema debe bloquear automáticamente cualquier intento de ‘escritura’ o cambio de configuración que no provenga de una terminal autorizada y en un horario permitido.

El papel crítico de la visibilidad y el monitoreo pasivo

No se puede proteger lo que no se ve. En entornos industriales, el escaneo activo de activos (como el que hace Nessus o Nmap) puede ser peligroso, ya que los dispositivos antiguos o sensibles pueden colapsar ante una ráfaga de paquetes inesperada. Por ello, la estrategia de defensa moderna se basa en el monitoreo pasivo. Mediante el uso de puertos espejo (SPAN) en los switches industriales, podemos capturar una copia del tráfico y analizarla con herramientas de detección de anomalías basadas en inteligencia artificial.

Estas herramientas aprenden el ‘comportamiento normal’ de la planta. Si una válvula suele abrirse cada cuatro horas y de repente empieza a oscilar cada diez segundos, el sistema genera una alerta inmediata. Esta detección temprana es la única forma de detener un ataque antes de que alcance la fase de impacto físico. La visibilidad total incluye también el inventario de activos: saber exactamente qué firmware corre en cada PLC y qué vulnerabilidades conocidas (CVE) le afectan es el primer paso para una gestión de parches inteligente y priorizada.

Resiliencia operativa y la cultura de la seguridad

La resiliencia no es la capacidad de evitar ataques, sino la capacidad de absorber el golpe y seguir operando. Esto implica tener planes de respuesta a incidentes que hayan sido probados en simulacros reales. ¿Sabe el personal de planta cómo operar en modo manual si el sistema SCADA se apaga? ¿Existen copias de seguridad de la lógica de los controladores almacenadas fuera de línea y verificadas? La seguridad técnica es estéril si no va acompañada de una cultura organizacional donde el operario de campo entiende que un USB encontrado en el estacionamiento es una granada sin seguro.

La defensa de infraestructuras críticas es, en última instancia, una carrera armamentista de ingenio. Requiere una colaboración estrecha entre ingenieros de procesos y expertos en ciberseguridad, dos mundos que históricamente han hablado lenguajes distintos. Solo mediante esta simbiosis técnica y una vigilancia constante, podemos asegurar que los servicios esenciales que sostienen nuestra sociedad permanezcan operativos frente a las sombras de la guerra digital moderna.

Preguntas Frecuentes (FAQs)

¿Cuál es la diferencia fundamental entre la seguridad IT y la seguridad OT?

La principal diferencia radica en las prioridades: la seguridad IT se enfoca en la tríada de confidencialidad, integridad y disponibilidad (CIA), priorizando la protección de datos. En cambio, la seguridad OT (Operational Technology) prioriza la disponibilidad, la integridad y la seguridad física (Safety), ya que un fallo en estos sistemas puede detener la producción o causar daños materiales y humanos.

¿Por qué el parcheo de sistemas es tan complejo en infraestructuras críticas?

A diferencia de los sistemas de oficina, los activos industriales a menudo requieren un funcionamiento 24/7. Reiniciar un sistema para aplicar un parche puede implicar una parada de producción costosa o peligrosa. Además, muchos dispositivos industriales son antiguos (legacy) y no soportan actualizaciones modernas, o bien el fabricante anula la garantía si se instala software no certificado.

¿Qué papel juega la inteligencia artificial en la detección de anomalías industriales?

La IA es vital para analizar volúmenes masivos de tráfico de red en busca de patrones sutiles que un humano o una regla estática ignorarían. Puede identificar comportamientos anómalos en los protocolos industriales, como cambios inusuales en los ciclos de control, que suelen ser precursores de un ciberataque o de un fallo mecánico inminente.

¿Es posible lograr una seguridad absoluta en una red SCADA?

No existe la seguridad absoluta. Cualquier sistema conectado, directa o indirectamente, tiene vulnerabilidades. El objetivo de la administración de seguridad avanzada no es la invulnerabilidad, sino la resiliencia: reducir la superficie de ataque, detectar intrusiones rápidamente y tener la capacidad de recuperar la operación normal con el mínimo impacto posible.