¿Qué ocurre cuando el riesgo está dentro? Analizamos el proceso técnico y ético para investigar violaciones de...

VICTOR VERA

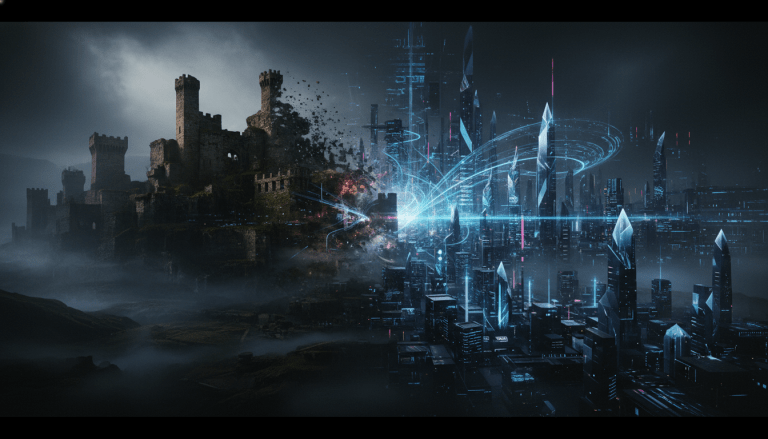

¿Es su infraestructura de borde un punto ciego o una fortaleza? Analizamos los desafíos técnicos y estratégicos...

¿Ha muerto el perímetro de la oficina? Analizamos la seguridad de la fuerza laboral distribuida: un viaje...

¿Es su equipo el eslabón más débil o su mejor defensa? Analizamos cómo la IA y la...

¿Sabes si las llaves de tu empresa se venden en un foro clandestino? Descubre cómo la inteligencia...

¿Confías ciegamente en la nube? Delegar tu infraestructura no significa delegar tu responsabilidad. Analizamos cómo auditar a...

¿Es su innovación realmente suya? El espionaje industrial y los ciberataques dirigidos amenazan el corazón del I+D....

¿Crees que tus contenedores son seguros por defecto? Analizamos las grietas en Docker y Kubernetes y cómo...

El cielo ya no es un espacio seguro para la privacidad corporativa. Los drones han pasado de...

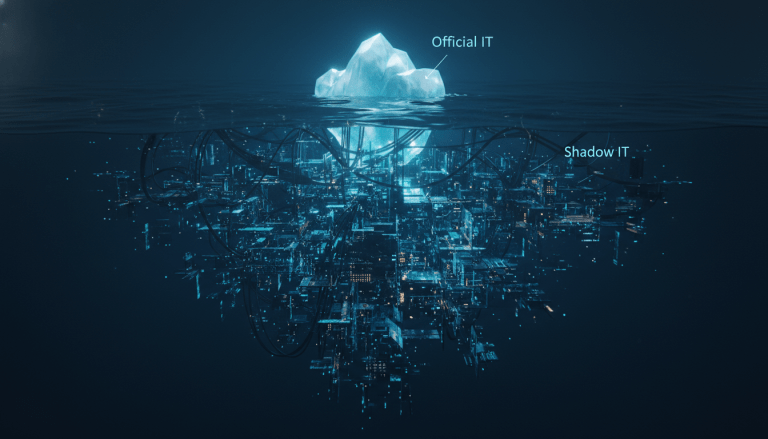

¿Sabías que el 80% de tus empleados usa herramientas digitales no autorizadas? El fenómeno de la shadow...

¿Sabes qué partes de tu empresa son visibles para un hacker hoy mismo? La gestión de la...

Una grieta en el muro digital puede hundir imperios corporativos en horas. Analizamos el complejo proceso forense...

¿Es tu historial médico un botín para los hackers? Analizamos las claves de HIPAA y el RGPD...

¿Es su código el eslabón más débil? La infraestructura como código revoluciona el IT, pero las configuraciones...

¿Tu equipo de seguridad está desbordado por las alertas? Descubre cómo el SOAR actúa como el cerebro...