La ingeniería social en persona utiliza la apariencia de autoridad para robar datos en entornos físicos.

El engaño que camina: Cuando el phishing sale de la pantalla

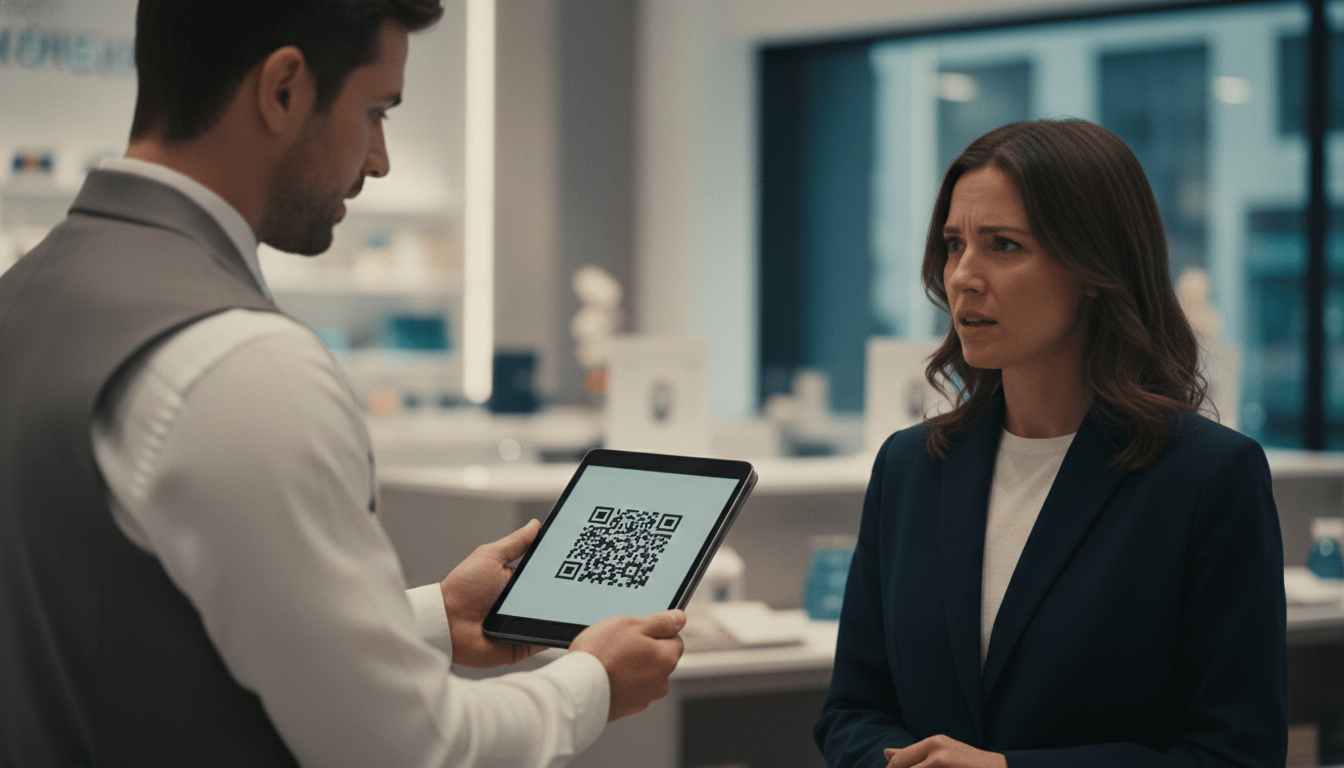

Durante años, nos han entrenado para desconfiar de los correos electrónicos con ortografía dudosa y de los mensajes de texto que prometen premios inesperados. Sin embargo, existe una frontera que rara vez cruzamos en nuestra educación sobre seguridad: el contacto físico. El phishing en persona, una variante sofisticada de la ingeniería social, utiliza la presencia física, el uniforme y la autoridad para anular nuestro sentido crítico. Imagina que estás en tu tienda favorita y alguien con un chaleco oficial se acerca para ofrecerte un descuento inmediato si escaneas un código QR o actualizas tus datos en su tableta. En ese momento, la barrera digital desaparece y tu guardia baja.

Este fenómeno no es ciencia ficción. En 2024 y lo que va de 2025, hemos visto un repunte en ataques que mezclan lo digital con lo presencial. Los delincuentes ya no solo esperan tras una IP anónima; ahora visten trajes, portan identificaciones falsas y operan en los pasillos de centros comerciales o sucursales bancarias. La clave de su éxito radica en la presión social: es mucho más difícil decirle no a una persona que te mira a los ojos que cerrar una pestaña del navegador.

Tácticas comunes de phishing presencial en comercios

El escenario de una tienda es ideal para el estafador. Hay ruido, prisa y una predisposición natural a interactuar con el personal. Una de las técnicas más depuradas es el falso promotor. El atacante se ubica cerca de las cajas o en zonas de alta afluencia, portando una tableta y ropa que imita la identidad visual de la marca. Bajo el pretexto de una encuesta de satisfacción o la inscripción a un programa de lealtad, solicitan datos sensibles como el número de identificación, correo electrónico y, en casos audaces, la validación de una tarjeta de crédito en su dispositivo.

Otra modalidad que ha ganado tracción es el Quishing presencial. Consiste en colocar pegatinas con códigos QR fraudulentos sobre los códigos legítimos de la tienda (por ejemplo, en el menú de una cafetería o en el mostrador de pagos). Al escanearlo, el cliente es dirigido a una pasarela de pago falsa que clona sus credenciales. La víctima cree que está pagando o accediendo a un beneficio del establecimiento, cuando en realidad está entregando las llaves de su cuenta bancaria a un tercero.

El pretexto de la asistencia técnica o seguridad

En entornos más corporativos o sucursales bancarias, los estafadores utilizan el pretexto de la auditoría o el fallo técnico. Pueden presentarse como técnicos de mantenimiento de datáfonos o cajeros automáticos. Mientras simulan una reparación, instalan dispositivos de clonación (skimmers) o solicitan al personal de la tienda realizar transacciones de prueba que terminan desviando fondos. Para el cliente, ver a alguien trabajando en un dispositivo con herramientas y uniforme es sinónimo de legitimidad, lo que permite al atacante operar a plena vista.

Análisis crítico: Por qué caemos en la trampa física

La psicología detrás del phishing en persona es fascinante y aterradora. Se basa en principios de influencia descritos por Robert Cialdini, principalmente la autoridad y la simpatía. Un uniforme, por muy falso que sea, dispara en nuestro cerebro una respuesta de obediencia automática. Si a esto le sumamos un trato amable y profesional, el pensamiento analítico se desconecta. Además, el factor de urgencia (una oferta que expira en 5 minutos o un error en tu cuenta que debe solucionarse ya) genera un estado de estrés leve que nos empuja a tomar decisiones rápidas y poco meditadas.

Técnicamente, estos ataques son efectivos porque eluden los filtros de seguridad digital. No hay un antivirus que bloquee a una persona amable en un pasillo. La vulnerabilidad aquí no es el software, sino el sesgo cognitivo de confianza. La seguridad física y la digital han convergido, y nuestra estrategia de defensa debe evolucionar para tratar cada interacción física sospechosa con el mismo escepticismo que un correo de spam.

Protocolos de autoprotección en entornos físicos

¿Cómo diferenciar a un empleado real de un estafador talentoso? La respuesta no está en la apariencia, sino en el procedimiento. Aquí te presento una hoja de ruta para blindar tu privacidad mientras compras:

- Verificación independiente: Si alguien se acerca solicitando datos o acciones financieras, no uses el dispositivo que ellos te ofrecen. Dirígete tú mismo al mostrador oficial de atención al cliente o llama al número oficial de la empresa para confirmar si la promoción o el requerimiento son reales.

- Cuidado con los códigos QR: Antes de escanear, pasa el dedo por encima del código. Si sientes que es una pegatina sobrepuesta, no lo uses. Prefiere siempre escribir la URL manualmente o usar la aplicación oficial de la tienda.

- Protege tu ángulo de visión: El shoulder surfing (mirar por encima del hombro) sigue siendo una técnica primaria. Al introducir un PIN o datos en una tableta ajena, asegúrate de que nadie esté observando o grabando con un móvil desde la distancia.

- Desconfía de las peticiones inusuales: Ningún promotor legítimo debería pedirte tu contraseña, el código CVV de tu tarjeta o que realices una transferencia para validar un premio. Si la petición suena extraña, probablemente lo sea.

Preguntas Frecuentes (FAQs)

¿Qué debo hacer si sospecho que un código QR en una tienda es falso?

Lo primero es no escanearlo. Informa de inmediato al gerente del establecimiento o al personal de seguridad. Si ya lo escaneaste pero no introdujiste datos, cierra el navegador y limpia el historial. Si llegaste a introducir información bancaria, contacta a tu banco de inmediato para bloquear tus tarjetas y monitorizar movimientos sospechosos.

¿Es legal que los promotores me pidan el DNI o la cédula en una tableta?

Aunque muchas empresas legítimas lo hacen para registros de fidelidad, tienes el derecho de negarte. Una alternativa segura es pedir que te envíen el enlace a tu propio correo electrónico para que lo llenes en la privacidad de tu dispositivo, o realizar el registro directamente en la página web oficial de la marca desde tu casa.

¿Cómo identifico a un falso técnico en un cajero o tienda?

Un técnico real nunca te pedirá que insertes tu tarjeta para una prueba ni te solicitará tu PIN. Además, suelen llevar órdenes de trabajo numeradas y acreditaciones visibles. Ante la duda, no realices ninguna operación y busca otro cajero o terminal de pago que no esté bajo mantenimiento en ese momento.