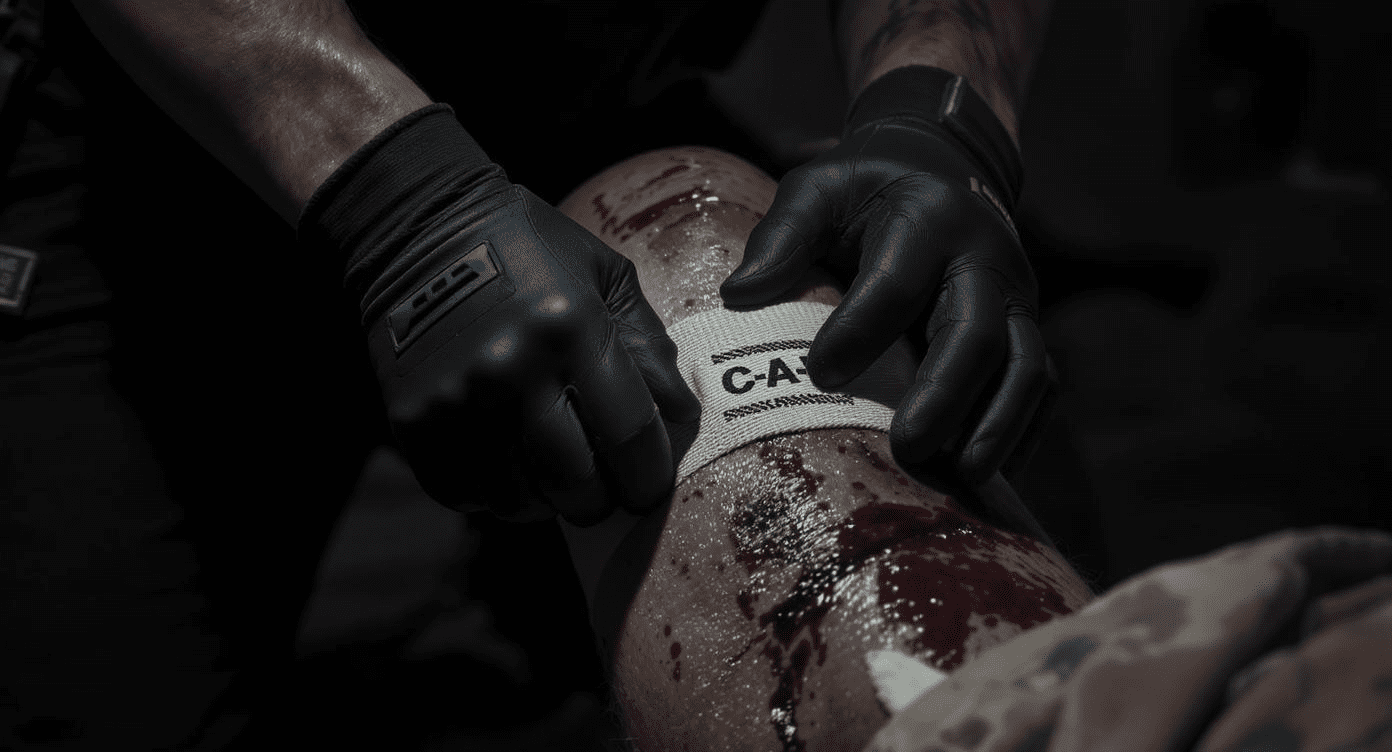

¿Por qué el torniquete es la herramienta de trauma más importante?

Introducción: El Minuto Dorado En el mundo del trauma grave, ya sea por un accidente de tráfico, un desastre natural…

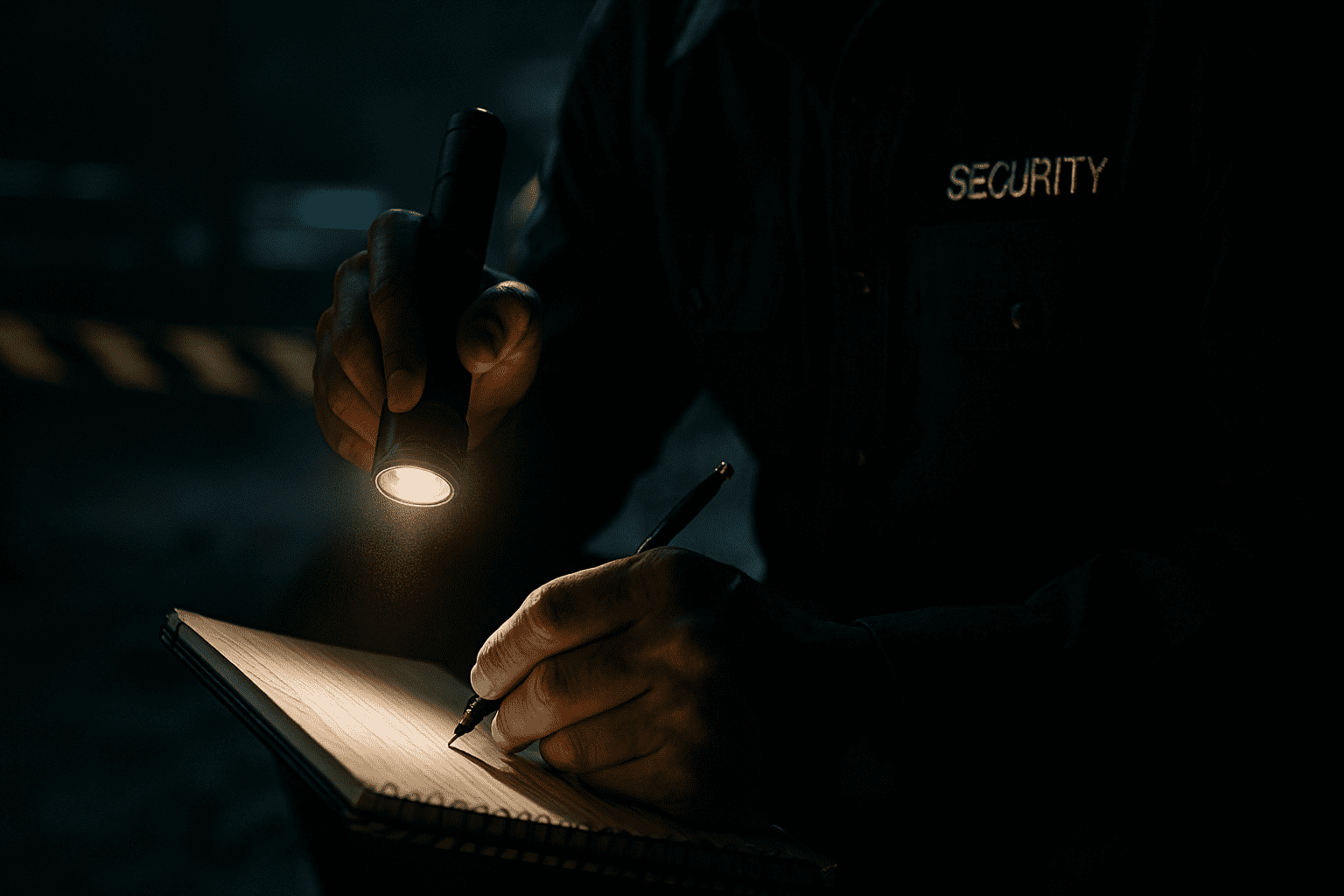

Cómo redactar un informe de incidentes perfecto: Guía y plantilla.

Introducción: El Testigo Silencioso En el campo de la seguridad, la acción en el terreno —la patrulla, la intervención, la…

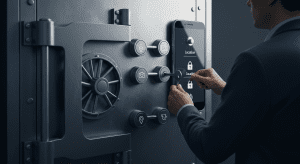

¿Cuáles son los límites legales del uso de la fuerza en [Tu País]?

Introducción: La Decisión Más Grave Para un profesional de la seguridad, es la decisión más grave y con las consecuencias…

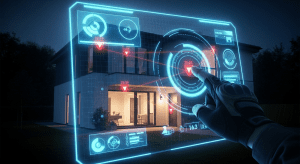

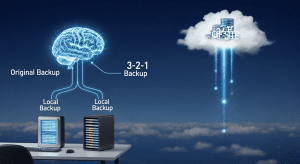

Cómo crear una política de seguridad de la información para tus empleados.

Introducción: El Manual de Reglas para la Guerra Digital Usted ha invertido en firewalls, ha instalado antivirus y ha encriptado…