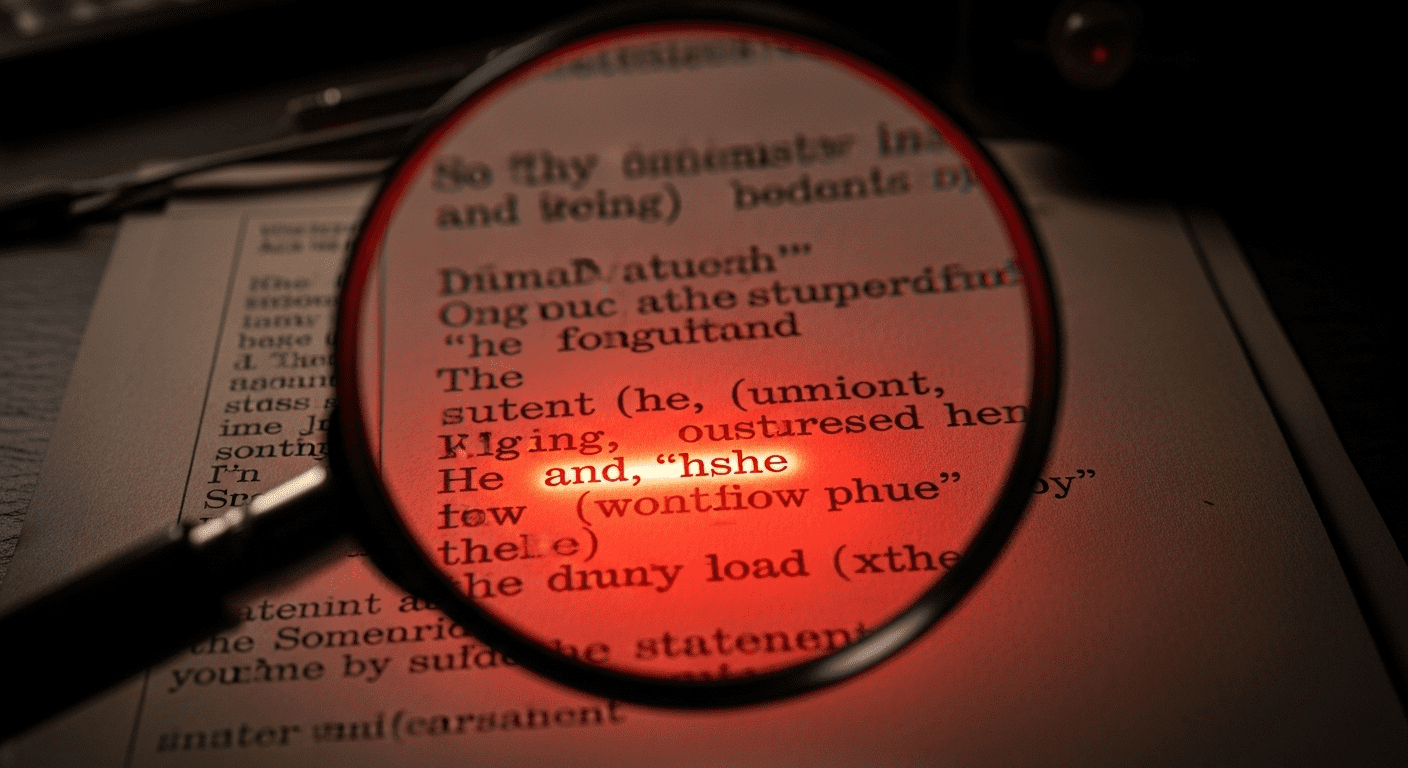

¿Qué es el análisis de declaración de palabras (statement analysis)?

Introducción: Las Huellas Digitales del Lenguaje En una investigación, las palabras son evidencia. Ya sea una declaración de un testigo,…

Principios de la psicología de la supervivencia en condiciones extremas.

Introducción: El Campo de Batalla de la Mente Cuando nos enfrentamos a una situación de supervivencia extrema —estar perdido en…

¿Qué es el entrenamiento «force-on-force» y por qué es superior?

Introducción: El Crisol de la Realidad En el entrenamiento de seguridad y táctico, podemos pasar cientos de horas en un…

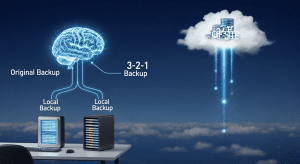

¿Cómo se protege una conversación contra escuchas?

Introducción: El Valor de la Confidencialidad En el mundo de los negocios, la política y la seguridad personal, las conversaciones…