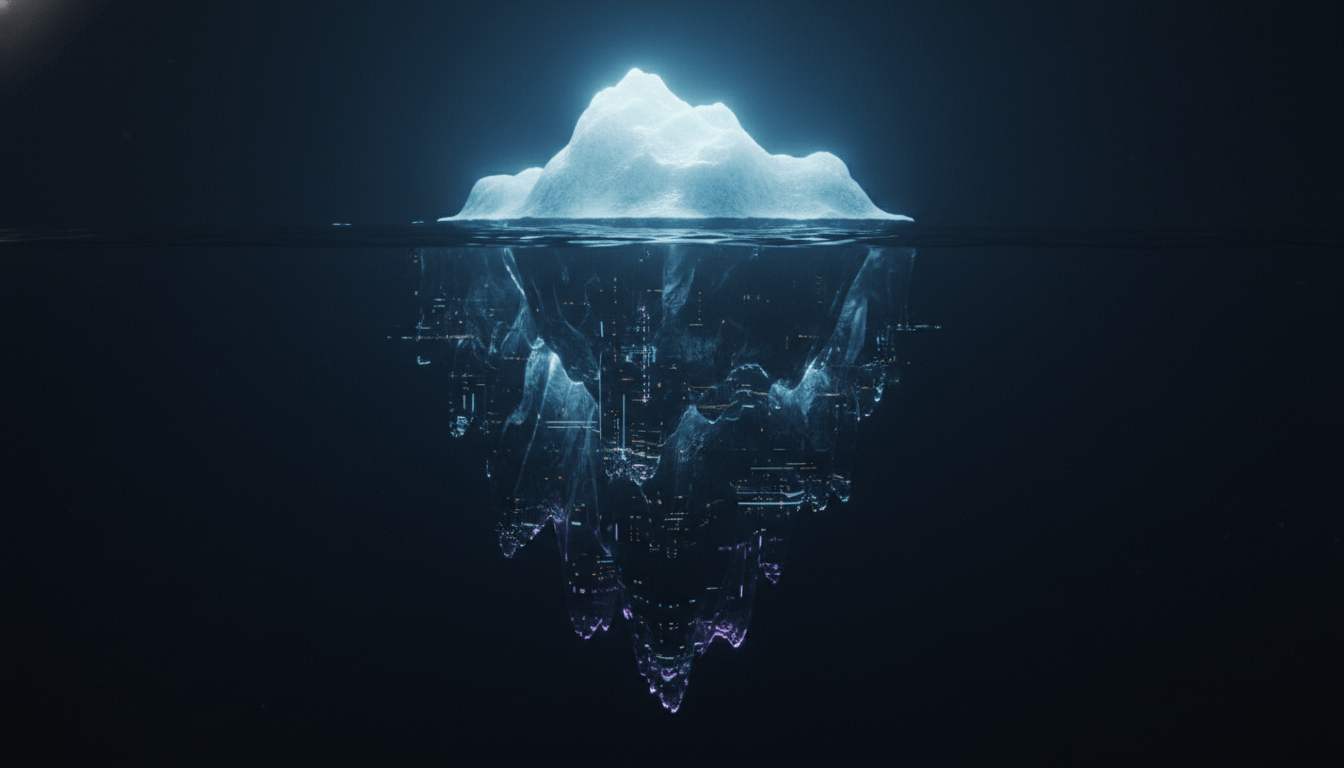

El iceberg de internet: desde la superficie navegable hasta las profundidades de la dark web.

El iceberg digital: Más allá de lo que tus ojos ven

Imagina que internet es un océano inmenso. Lo que haces a diario —revisar el correo, leer noticias o comprar en Amazon— ocurre en la superficie, una capa que apenas representa el 4% o 5% de toda la red. Debajo de esa fina lámina de agua se extiende la deep web, un abismo de datos privados, bases de datos bancarias y archivos académicos. Pero si descendemos aún más, a las fosas más profundas y oscuras, llegamos a la dark web.

A menudo, los medios de comunicación pintan este rincón como un nido de hackers y mercados negros. Y aunque esa realidad existe, la dark web es, en su arquitectura más pura, un refugio de privacidad extrema nacido de la necesidad de anonimato. No es un lugar al que llegas por accidente; es un ecosistema que requiere herramientas específicas y una comprensión técnica de cómo se mueven los datos cuando nadie debe saber de dónde vienen.

¿Qué es exactamente la dark web?

Para definirla sin tecnicismos vacíos, la dark web es una porción de internet que ha sido ocultada intencionadamente. No aparece en Google ni en Bing porque sus páginas no están indexadas. Pero, a diferencia de la deep web (donde están tus fotos privadas de Google Photos o tu historial médico), la dark web utiliza redes superpuestas conocidas como darknets.

La más famosa de estas redes es Tor (The Onion Router), pero no es la única. Existen otras como I2P (Invisible Internet Project) o Freenet. Lo que las une es un principio fundamental: el anonimato por diseño. En la web convencional, tu dirección IP es como una matrícula que grita tu ubicación y tu identidad a cada servidor que visitas. En la dark web, esa matrícula se fragmenta y se oculta tras múltiples capas de cifrado.

La diferencia crucial entre deep web y dark web

Es el error más común en las cenas familiares: usar ambos términos como sinónimos. Vamos a aclararlo de una vez. La deep web es todo lo que no es público. Tu bandeja de entrada de Gmail es deep web. Tu muro de Facebook configurado como privado es deep web. Es masiva y necesaria para que el mundo moderno funcione.

La dark web, en cambio, es una pequeña fracción de esa deep web (estimada en menos del 0.01% del total de internet) que ha sido diseñada para ser anónima. Si la deep web es el sótano cerrado de tu casa, la dark web es una habitación secreta detrás de una estantería a la que solo se entra con una llave especial.

Cómo funciona la tecnología de enrutamiento cebolla

El corazón de la dark web late gracias al Onion Routing o enrutamiento cebolla. Esta tecnología no fue inventada por un grupo de ciberdelincuentes, sino por matemáticos y científicos de la Marina de los Estados Unidos a mediados de los años 90. ¿El objetivo? Proteger las comunicaciones de inteligencia en el extranjero.

¿Cómo funciona este proceso en la práctica? Imagina que quieres enviar una carta (tus datos) a un destinatario. En lugar de enviarla directamente, el software Tor realiza los siguientes pasos:

- Cifrado en capas: El mensaje se envuelve en tres capas de cifrado, como si fuera una cebolla.

- El camino aleatorio: Los datos no viajan directos. Pasan por tres nodos (servidores operados por voluntarios) repartidos por el mundo.

- El nodo de entrada: Conoce quién eres, pero no qué estás enviando ni a dónde va.

- El nodo intermedio: Solo sabe de qué nodo viene el paquete y a cuál va. No conoce ni tu identidad ni el destino final.

- El nodo de salida: Quita la última capa de cifrado y entrega el mensaje al destino. Sabe qué dice el mensaje, pero no tiene ni idea de quién lo envió originalmente.

Este sistema hace que rastrear una conexión sea una tarea titánica, incluso para agencias gubernamentales con presupuestos millonarios.

El lado luminoso: Por qué la dark web es necesaria

No todo en las sombras es perverso. Para muchas personas, la dark web es la única vía hacia la libertad. En países con regímenes autoritarios y censura férrea, herramientas como Tor permiten que periodistas y activistas se comuniquen sin temor a represalias. Medios como The New York Times, ProPublica o la propia BBC tienen versiones de sus sitios en la dark web (.onion) para asegurar que sus lectores en zonas de conflicto puedan acceder a información veraz.

También es el hogar de los whistleblowers (denunciantes). Plataformas como SecureDrop permiten que empleados de grandes corporaciones o gobiernos filtren documentos sobre corrupción o abusos de derechos humanos de forma totalmente anónima, protegiendo sus vidas en el proceso.

El lado oscuro: Mercados negros y ciberdelincuencia

Negar la criminalidad en la dark web sería ingenuo. Alrededor del 57% del contenido en esta red está relacionado con actividades ilícitas. Los famosos marketplaces funcionan de forma similar a un eBay clandestino, donde se aceptan criptomonedas (principalmente Bitcoin y Monero) a cambio de productos prohibidos.

En 2024 y 2025, hemos visto una evolución preocupante hacia el Ransomware-as-a-Service (RaaS). Grupos criminales venden kits de software malicioso para que personas con pocos conocimientos técnicos puedan lanzar ataques a empresas. También es el principal mercado de credenciales robadas; tras cada gran filtración de datos de una red social o un banco, las bases de datos con millones de contraseñas terminan subastándose aquí al mejor postor.

Navegación segura: Reglas de supervivencia

Si decides explorar este territorio por curiosidad académica o necesidad de privacidad, debes entender que las reglas del juego cambian. No basta con descargar el navegador Tor; necesitas una mentalidad de seguridad proactiva.

¿Es ilegal entrar en la dark web?

En la gran mayoría de los países occidentales, el simple hecho de acceder a la dark web no es ilegal. Es una herramienta de privacidad. Lo que es ilegal es lo que hagas dentro: comprar sustancias prohibidas, descargar material ilícito o participar en fraudes financieros.

¿Qué precauciones básicas debo tomar?

Primero, nunca uses tu nombre real ni correos electrónicos personales. Segundo, desactiva JavaScript en el navegador Tor para evitar que scripts maliciosos revelen tu IP real. Tercero, no descargues archivos, ya que pueden contener balizas que se activan cuando te conectas a la web normal.

¿Es Tor 100% anónimo?

Nada es 100% seguro. Aunque es extremadamente robusto, existen ataques de correlación de tráfico donde un adversario que controle muchos nodos de entrada y salida podría, en teoría, deducir tu identidad analizando los tiempos de conexión. Para un usuario común es seguro, pero no invulnerable ante estados-nación.

Conclusión: Una herramienta con doble filo

La dark web es el reflejo más crudo de la naturaleza humana en la era digital. Es un espacio de dualidades donde conviven la lucha por la libertad de expresión y la depravación más absoluta. Entender cómo funciona no es solo una cuestión de curiosidad técnica, sino una necesidad en un mundo donde la privacidad se ha convertido en un bien de lujo.

Como experto en seguridad, mi consejo es claro: la oscuridad no es peligrosa por sí misma, sino por la falta de preparación de quien camina por ella. Si decides asomarte al abismo, hazlo con las luces encendidas y el escudo levantado.

Preguntas Frecuentes (FAQs)

¿Cuál es el buscador más usado en la dark web?

A diferencia de Google, los buscadores en la dark web como Ahmia o Haystak son mucho menos precisos. La mayoría de los usuarios utilizan directorios de enlaces conocidos como ‘Hidden Wikis’, aunque hay que tener cuidado porque muchos de esos enlaces pueden estar rotos o dirigir a sitios fraudulentos.

¿Puedo usar una VPN con Tor?

Sí, es una práctica común conocida como ‘Tor over VPN’. Al conectarte primero a una VPN, ocultas a tu proveedor de internet (ISP) el hecho de que estás usando Tor. Sin embargo, esto puede ralentizar considerablemente la velocidad de navegación.

¿Qué son los dominios .onion?

Son sufijos especiales que no pertenecen al sistema de nombres de dominio (DNS) tradicional. Solo son accesibles a través de la red Tor. Estas direcciones suelen ser cadenas largas y aleatorias de caracteres (ej: vww6ybal4bd7szmgncyruucpgfkq.onion) diseñadas para ser difíciles de recordar y rastrear.