El SOC: el núcleo operativo donde expertos vigilan la integridad de la red las 24 horas.

El sistema nervioso de la defensa digital

Imagina un edificio de alta seguridad donde no solo hay cámaras, sino un equipo de analistas que no parpadean, vigilando cada acceso, cada sensor de movimiento y cada intento de forzar una cerradura las 24 horas del día. En el mundo digital, ese lugar es el SOC (Security Operations Center) o Centro de Operaciones de Seguridad. No es simplemente un conjunto de herramientas de software; es una unidad operativa donde convergen personas, procesos y tecnología para proteger los activos más valiosos de una organización.

En un entorno donde las amenazas ya no son simples virus, sino ataques dirigidos, ransomware sofisticado y espionaje industrial, el SOC se ha convertido en el corazón de la resiliencia empresarial. Pero, ¿qué hace realmente un SOC y cómo saber si tu organización ha llegado a ese punto de madurez donde un antivirus ya no es suficiente?

Las funciones vitales de un centro de operaciones de seguridad

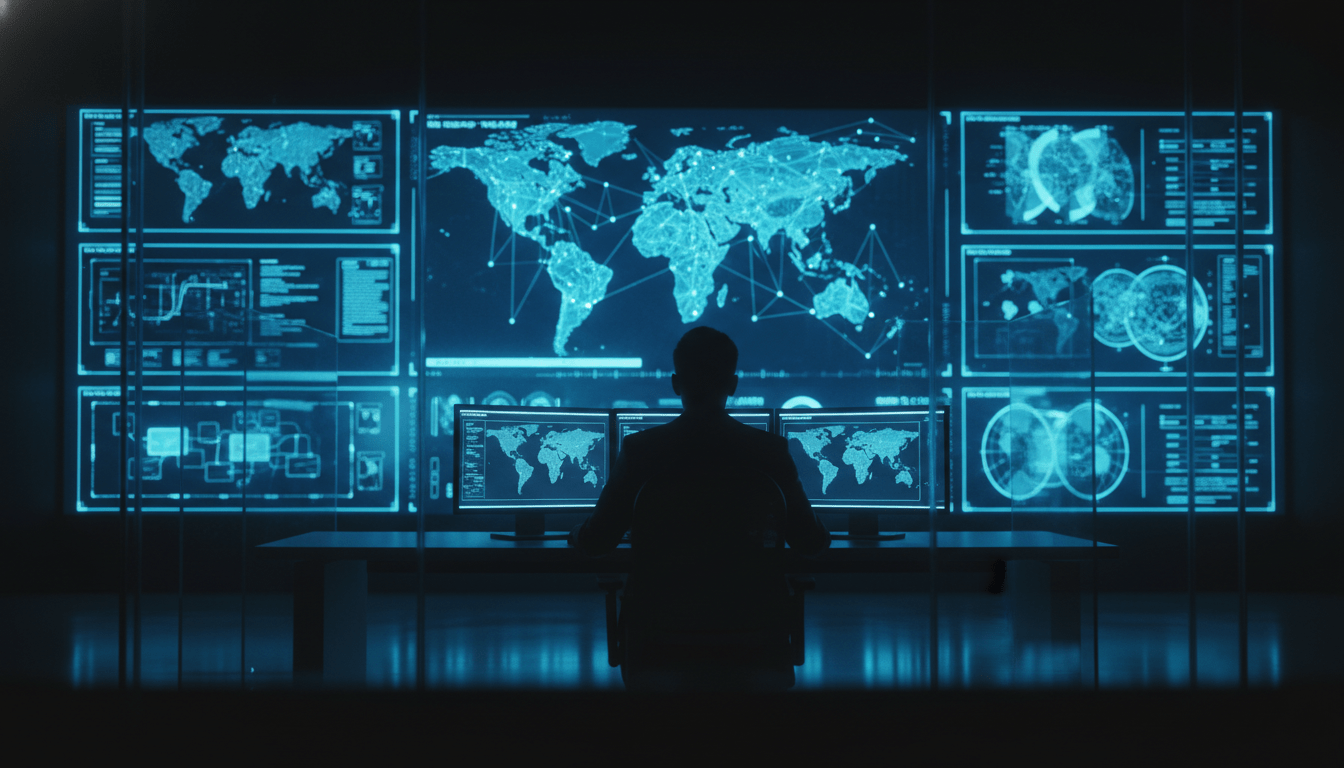

Un SOC no descansa. Su misión principal es garantizar que cualquier anomalía en la red sea detectada y neutralizada antes de que se convierta en una crisis. Para lograrlo, despliega un ciclo de vida operativo que va mucho más allá de la simple vigilancia.

Monitorización y detección en tiempo real

El primer pilar es la visibilidad. El SOC ingiere terabytes de datos provenientes de logs de servidores, tráfico de red, dispositivos finales (endpoints) y aplicaciones en la nube. Utilizando herramientas como el SIEM (Security Information and Event Management), los analistas correlacionan eventos que, de forma aislada, parecerían inofensivos, pero que juntos revelan un patrón de ataque. Por ejemplo, un inicio de sesión fallido en una oficina de Madrid seguido de uno exitoso en Singapur tres minutos después disparará una alerta inmediata.

Respuesta y contención de incidentes

Detectar el fuego es solo la mitad del trabajo; la otra mitad es apagarlo. Cuando se confirma una amenaza, el equipo del SOC activa protocolos de respuesta. Esto puede incluir el aislamiento de una máquina infectada de la red, el bloqueo de direcciones IP maliciosas o la revocación de credenciales comprometidas. La velocidad aquí es crítica: reducir el dwell time (el tiempo que un atacante permanece en la red sin ser detectado) puede ahorrar millones de euros en daños.

Caza de amenazas o Threat Hunting

A diferencia de la monitorización pasiva, los analistas más experimentados del SOC realizan Threat Hunting. No esperan a que salte una alarma; buscan activamente indicios de intrusos que hayan podido evadir las defensas tradicionales. Es una labor detectivesca que utiliza inteligencia de amenazas global para anticiparse a los movimientos del adversario.

¿Realmente necesita mi empresa un SOC?

Esta es la pregunta del millón para muchos directivos. La respuesta no depende solo del tamaño de la empresa, sino de la sensibilidad de sus datos y su tolerancia al riesgo. Aquí te presento los indicadores clave que sugieren que es momento de dar el salto:

- Gestión de datos sensibles: Si manejas información financiera, registros médicos o propiedad intelectual, eres un objetivo de alto valor.

- Requerimientos de cumplimiento: Normativas como el RGPD, ISO 27001 o PCI DSS exigen niveles de vigilancia que solo un SOC puede garantizar de forma consistente.

- Crecimiento de la superficie de ataque: Si tu empresa ha adoptado el teletrabajo masivo, utiliza múltiples nubes (AWS, Azure) y tiene cientos de dispositivos conectados, la complejidad supera la capacidad de un equipo de IT convencional.

- Historial de incidentes: Si ya has sufrido un ataque de ransomware, sabes que la recuperación es mucho más costosa que la prevención activa.

El dilema: ¿SOC propio o externalizado?

Montar un SOC interno es una tarea titánica. Requiere una inversión inicial masiva en infraestructura y, lo más difícil, captar y retener talento especializado. Se estima que para cubrir un turno 24/7 de forma efectiva se necesitan entre 8 y 12 analistas, considerando rotaciones, vacaciones y bajas. Para muchas PYMES y empresas medianas, el coste anual puede superar fácilmente el millón de euros.

Por otro lado, el modelo de SOC-as-a-Service (SOCaaS) o trabajar con un MSSP (Managed Security Service Provider) permite acceder a tecnología de punta y expertos de nivel mundial por una fracción del coste. La desventaja es una menor personalización y la dependencia de un tercero, pero para el 90% de las empresas, es la ruta más lógica y eficiente.

El futuro: IA y automatización en el SOC

Estamos entrando en la era del SOC Autónomo. Con el auge de la Inteligencia Artificial generativa y las herramientas de SOAR (Security Orchestration, Automation, and Response), muchas de las tareas repetitivas de Nivel 1 (triaje de alertas) se están automatizando. Esto no significa que los humanos desaparezcan, sino que ahora pueden centrarse en la investigación profunda y la estrategia, mientras la IA filtra el ruido y detiene ataques automatizados a la velocidad del rayo.

Preguntas Frecuentes (FAQs)

¿Cuál es la diferencia entre un NOC y un SOC?

El NOC (Network Operations Center) se encarga de que la red funcione y esté disponible (rendimiento y conectividad), mientras que el SOC se encarga de que la red sea segura y esté protegida contra ataques. El NOC lucha contra las caídas del sistema; el SOC lucha contra los criminales.

¿Es muy caro contratar un SOC externo para una PYME?

No necesariamente. Existen modelos de suscripción basados en el número de usuarios o dispositivos que permiten a las PYMES tener una protección de nivel corporativo por cuotas mensuales manejables, evitando la inversión millonaria de un centro propio.

¿Puede un SOC prevenir el 100% de los ataques?

No existe la seguridad absoluta. El objetivo de un SOC no es solo prevenir, sino detectar y responder tan rápido que el impacto del ataque sea insignificante para la continuidad del negocio.