El miedo al fraude digital comienza con un momento de tension frente a la pantalla.

El silencio antes de la tormenta digital

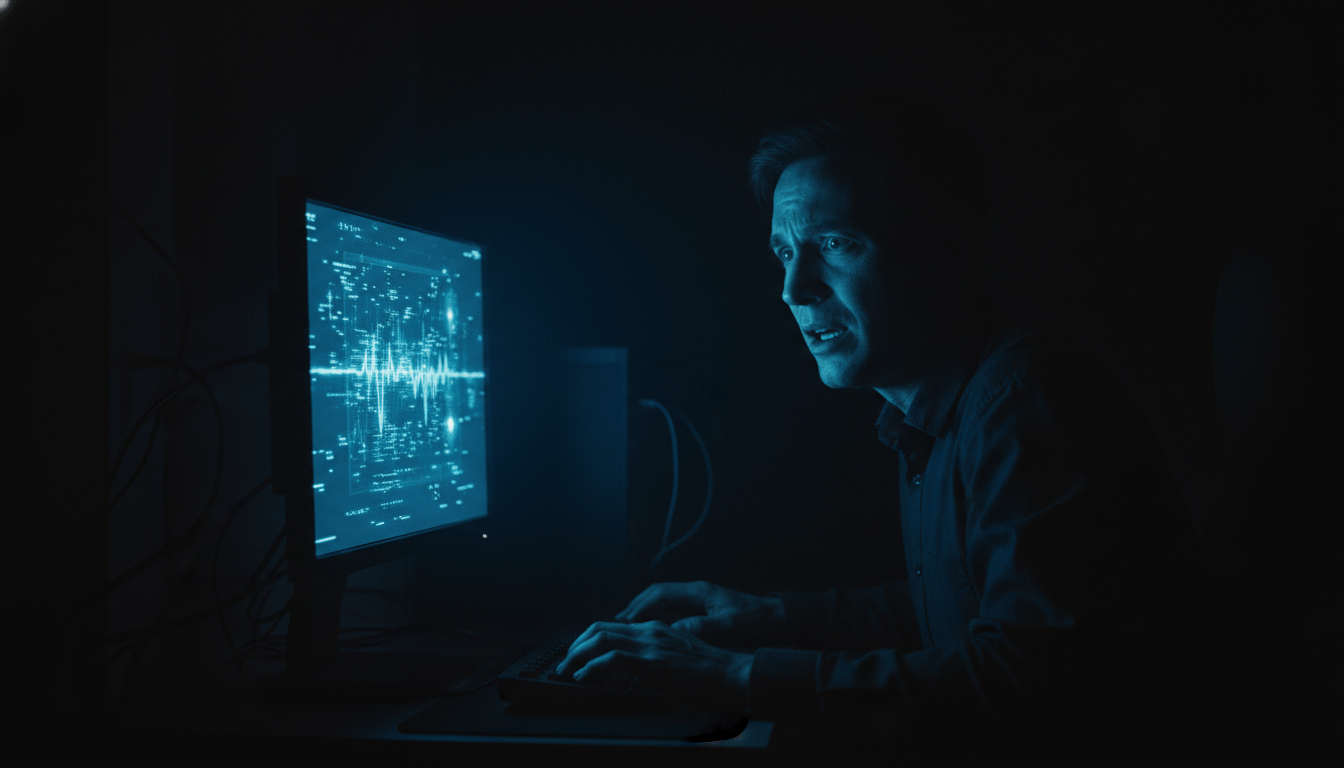

Imagine esta escena: es una tarde de martes, usted está navegando tranquilamente por la web buscando una receta nueva o quizás revisando las últimas noticias de su interés. De repente, la pantalla de su computadora se bloquea. Un sonido estridente, similar a una sirena de emergencia, inunda la habitación. Una ventana emergente, o ‘pop-up’, aparece ocupando todo el navegador. El mensaje es claro, directo y aterrador: ‘Su equipo está infectado con un virus troyano. Toda su información financiera está siendo transmitida a un servidor externo. Llame inmediatamente al número de soporte técnico gratuito para evitar la pérdida total de datos’.

Usted siente una descarga de adrenalina. El miedo, esa emoción primaria que anula el pensamiento racional, toma el control. No hay tiempo para pensar, solo para actuar. Esta es la puerta de entrada a una de las formas más insidiosas y persistentes de la ciberdelincuencia moderna: la estafa de soporte técnico. No se trata de un simple error de sistema, sino de una maquinaria de ingeniería social diseñada para explotar su confianza, su miedo y su falta de familiaridad con los entresijos técnicos de su dispositivo.

La evolución del fraude: de la llamada fría al engaño algorítmico

Hace una década, el panorama era radicalmente distinto. Los estafadores dependían casi exclusivamente de las llamadas telefónicas en frío. Recibía una llamada de alguien con un acento extranjero, afirmando ser un técnico de una gran corporación como Microsoft o Apple. El guion era sencillo: ‘Hemos detectado una anomalía en su servidor’. Si usted tenía una computadora, ellos tenían un problema para usted.

Sin embargo, el mundo ha cambiado. Los estafadores han aprendido. Han comprendido que las llamadas en frío tienen una tasa de conversión baja y son fáciles de ignorar. La nueva era del fraude se basa en la intrusión directa. Ahora, utilizan técnicas de ‘malvertising’ o publicidad maliciosa. Compran espacios publicitarios en sitios web legítimos o manipulan los resultados de los motores de búsqueda para aparecer cuando usted busca ‘soporte técnico de [nombre de su empresa]’.

Esta táctica, conocida como inyección de parámetros de búsqueda, es particularmente peligrosa. Los delincuentes manipulan la URL para que, al buscar ayuda, usted termine en un sitio web que imita a la perfección la estética de la marca real. Usted está en el lugar correcto, buscando la ayuda correcta, pero el número de teléfono que aparece en pantalla no pertenece al fabricante; pertenece al centro de llamadas de los estafadores. Es una trampa diseñada en el corazón de su intención de búsqueda.

La psicología detrás del clic: por qué caemos en la trampa

Es fácil juzgar desde fuera y decir ‘yo nunca caería en eso’. Pero los estafadores no atacan su intelecto; atacan su biología. Utilizan tres pilares fundamentales de la manipulación psicológica:

- La urgencia: Al decirle que su sistema está comprometido o que su cuenta bancaria está en riesgo, le fuerzan a tomar una decisión rápida. La urgencia apaga el centro de razonamiento lógico de nuestro cerebro.

- La autoridad: Utilizan logotipos, terminología técnica compleja y nombres de marcas reconocidas para establecer una jerarquía. Cuando alguien se presenta como un ‘técnico certificado de nivel 3’, tendemos a bajar la guardia.

- El miedo a la pérdida: La perspectiva de perder fotos familiares, documentos de trabajo o acceso a cuentas bancarias genera un estado de ansiedad que el estafador aprovecha para ofrecerse como el único salvador posible.

Es una forma de hackeo humano. No necesitan romper su firewall si usted mismo les abre la puerta y les entrega las llaves.

El modus operandi: dentro de la sala de control

Una vez que usted ha mordido el anzuelo y ha realizado esa llamada, comienza la verdadera obra de teatro. El ‘técnico’ al otro lado del teléfono es, a menudo, un actor experimentado. Seguirá un guion meticulosamente redactado para validar sus miedos. Le pedirán que descargue una herramienta de acceso remoto, como TeamViewer, AnyDesk o LogMeIn. Estas herramientas son legítimas y útiles, pero en manos equivocadas, son armas de destrucción masiva.

Al otorgarles acceso remoto, usted les está dando el control total de su vida digital. Ellos abrirán el ‘Visor de eventos’ de Windows, una herramienta que muestra errores técnicos normales que ocurren en cualquier sistema operativo. ‘¿Ve esto?’, le dirán señalando un error inofensivo. ‘Esto es el virus. Es una infección crítica. Debemos eliminarla ahora mismo o perderá todo’.

El objetivo final suele ser doble. Primero, cobrarle una tarifa exorbitante por un ‘servicio de limpieza’ que nunca ocurrió. Segundo, y más peligroso, instalar software malicioso, buscar archivos que contengan contraseñas o, mediante una técnica llamada ‘estafa de reembolso’, convencerle de que le han devuelto demasiado dinero y que debe devolverles la diferencia, accediendo así a sus cuentas bancarias.

Casos reales: la vulnerabilidad no entiende de edades

Existe el mito de que estas estafas solo afectan a las personas mayores. Los datos cuentan una historia diferente. Si bien los adultos mayores son un objetivo frecuente debido a su menor exposición a la tecnología, las estadísticas muestran que la Generación Z y los millennials son víctimas con una frecuencia alarmante. ¿Por qué? Porque a menudo confiamos demasiado en nuestra propia competencia digital.

Un caso documentado involucró a un joven profesional que, al intentar solucionar un error de sincronización en su servicio de almacenamiento en la nube, buscó el número de soporte en Google. El primer resultado, patrocinado, parecía legítimo. Llamó, entregó el control de su equipo y, en cuestión de minutos, los estafadores habían bloqueado su acceso a la nube, secuestrado sus correos electrónicos y exigido un rescate. No fue falta de inteligencia; fue un entorno diseñado para engañar incluso al usuario más experimentado.

Cómo protegerse: una mentalidad de desconfianza saludable

La prevención no requiere ser un experto en ciberseguridad, sino adoptar hábitos de higiene digital básicos pero inquebrantables:

- Desconfíe de las alertas emergentes: Ninguna empresa legítima, ya sea Microsoft, Apple o Google, le enviará una ventana emergente diciendo que su computadora tiene un virus. Si aparece, cierre el navegador. Si no puede cerrarlo, fuerce el cierre desde el administrador de tareas (Control + Shift + Esc en Windows o Comando + Opción + Esc en Mac).

- Nunca llame a números de soporte encontrados en pop-ups: Si necesita ayuda técnica, vaya siempre a la página web oficial del fabricante escribiendo la dirección manualmente en la barra del navegador. Nunca utilice los números que aparecen en anuncios de búsqueda.

- Acceso remoto: Nunca, bajo ninguna circunstancia, permita que un desconocido tome el control de su computadora, a menos que usted haya iniciado el contacto a través de un canal oficial verificado.

- Pagos sospechosos: Si alguien le pide que pague con tarjetas de regalo, criptomonedas o transferencias bancarias internacionales, es una estafa. Las empresas serias no operan de esa manera.

- Mantenga su software actualizado: Las actualizaciones de sistema no son solo para nuevas funciones; contienen parches de seguridad vitales que cierran las puertas que los atacantes intentan abrir.

¿Qué hacer si ya ha sido víctima?

Si usted o alguien que conoce ha caído en esta trampa, el primer sentimiento es la vergüenza. Es importante entender que no es su culpa. Los estafadores son profesionales de la manipulación. Si ya ha dado acceso remoto, siga estos pasos inmediatamente:

- Corte la conexión: Apague su computadora inmediatamente o desconéctela de internet (desconecte el Wi-Fi o retire el cable Ethernet).

- Cambie sus contraseñas: Desde un dispositivo diferente (como su teléfono móvil), cambie todas sus contraseñas, especialmente las de su correo electrónico y su banca en línea.

- Contacte a su banco: Si proporcionó información financiera, llame a su banco inmediatamente para cancelar tarjetas y monitorear movimientos sospechosos.

- Denuncie: Reporte el incidente a las autoridades locales y, si es posible, a la plataforma donde encontró el anuncio falso. Esto ayuda a crear conciencia y puede prevenir que otros caigan en la misma trampa.

Preguntas Frecuentes (FAQs)

¿Es posible que un virus realmente bloquee mi computadora y me pida llamar a un número?

No, los mensajes de error reales de los sistemas operativos como Windows o macOS nunca le pedirán que llame a un número de teléfono ni le ofrecerán servicios de soporte técnico pagados. Esas ventanas son simplemente páginas web diseñadas para parecer alertas del sistema, aprovechando su navegador para mostrar contenido intimidatorio.

¿Qué hago si ya les di acceso remoto a mi computadora?

Desconecte inmediatamente el equipo de internet. Una vez desconectado, el estafador pierde el control. A continuación, cambie todas sus contraseñas desde otro dispositivo. Es altamente recomendable llevar el equipo a un técnico local de confianza para que realice una limpieza profunda o, en el mejor de los casos, reinstale el sistema operativo para asegurar que no haya dejado ‘puertas traseras’ instaladas.

¿Por qué los buscadores como Google permiten estos anuncios?

Los motores de búsqueda tienen sistemas de filtrado automatizados, pero los estafadores son expertos en evadirlos. Utilizan técnicas sofisticadas para que el sitio web que usted ve sea diferente del que revisan los bots de Google. Aunque las plataformas trabajan constantemente para eliminar estos anuncios, es una carrera armamentista donde los delincuentes siempre intentan ir un paso por delante.