Pasando de la reaccion caotica a la estrategia inteligente en ciberseguridad.

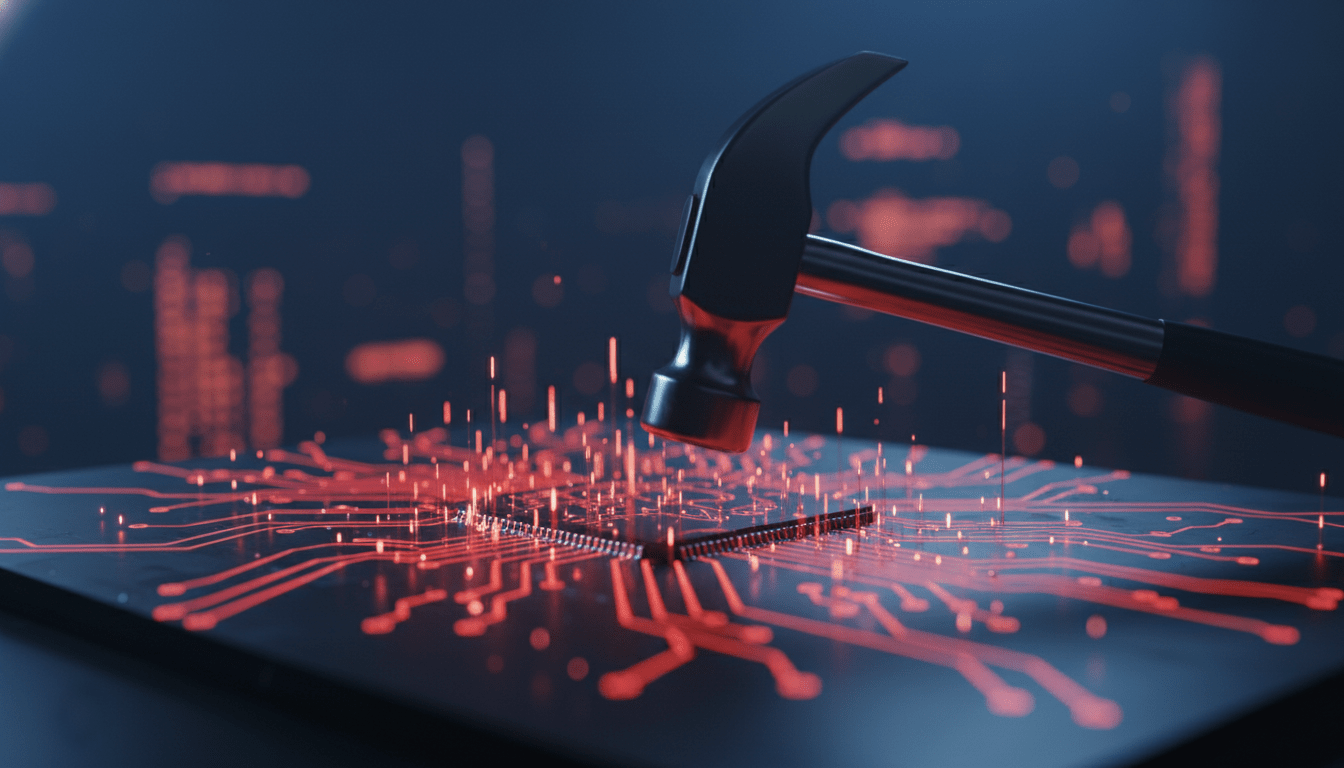

El fin de la era del parcheo indiscriminado

Hubo un tiempo en que la ciberseguridad se gestionaba como una lista de tareas interminable. Si un escáner detectaba una vulnerabilidad, el equipo de IT corría a parchearla. Era un juego de «golpea al topo» donde el martillo siempre llegaba tarde. Hoy, esa estrategia no solo es ineficiente, sino peligrosa. En 2024, se registraron más de 30.000 nuevas vulnerabilidades (CVE), un volumen que ningún equipo humano, por muy talentoso que sea, puede procesar de forma lineal. Aquí es donde entra la Gestión de Vulnerabilidades Basada en el Riesgo (RBVM), una filosofía que nos obliga a dejar de preguntar «¿Qué tan grave es este fallo?» para empezar a cuestionar «¿Qué tan probable es que alguien lo use contra nosotros hoy?».

La realidad es que menos del 5 % de las vulnerabilidades descubiertas llegan a ser explotadas activamente en ataques reales. Si dedicamos el mismo esfuerzo a un fallo teórico en un servidor de pruebas que a una vulnerabilidad crítica en nuestra base de datos de clientes, estamos regalando nuestra infraestructura a los atacantes. La RBVM no es una herramienta, es un cambio de paradigma que prioriza el contexto sobre la puntuación estática.

Anatomía de la gestión de vulnerabilidades basada en el riesgo

Para entender la RBVM, debemos desglosar sus componentes. A diferencia del modelo tradicional, que se apoya casi exclusivamente en el CVSS (Common Vulnerability Scoring System), el enfoque basado en el riesgo cruza tres variables críticas para determinar la prioridad real de una amenaza.

1. La severidad técnica (¿Qué tan roto está?)

Este es el punto de partida. Nos indica el daño potencial si la vulnerabilidad es explotada. Sin embargo, en RBVM, la severidad es solo el «ruido de fondo» si no viene acompañada de los otros dos pilares.

2. La inteligencia de amenazas (¿Quién está atacando?)

Aquí es donde la magia ocurre. La RBVM utiliza fuentes como el catálogo CISA KEV (Known Exploited Vulnerabilities) y el sistema EPSS (Exploit Prediction Scoring System). Si una vulnerabilidad tiene un código de exploit público circulando en foros de la Dark Web o si grupos de ransomware ya la están usando, su prioridad se dispara, independientemente de si su puntuación técnica es un 7 o un 10.

3. La criticidad del activo (¿Qué estamos protegiendo?)

No todos los servidores nacen iguales. Un fallo de ejecución remota de código en un controlador de dominio es infinitamente más peligroso que el mismo fallo en una impresora de la oficina de marketing. La RBVM asigna un valor de negocio a cada activo, permitiendo que el equipo de seguridad se enfoque en lo que realmente mantiene a la empresa a flote.

Por qué el CVSS ya no es suficiente para la empresa moderna

El sistema CVSS ha sido el estándar de oro durante décadas, pero tiene un defecto fundamental: es estático y teórico. Evalúa la vulnerabilidad en el vacío. Imagine que le dicen que hay un agujero en una pared. El CVSS le diría que el agujero es grande (Severidad Alta). Pero la RBVM le diría que el agujero está en una valla de jardín (Bajo Riesgo) o en la bóveda de un banco (Riesgo Extremo).

Además, el CVSS no tiene en cuenta el tiempo. Una vulnerabilidad puede ser crítica hoy, pero si no hay un exploit disponible, el riesgo real es bajo. Por el contrario, un fallo «medio» que de repente es adoptado por una botnet se convierte en una emergencia nacional. La RBVM es dinámica; reacciona al pulso de la red y a los movimientos de los adversarios en tiempo real.

El factor humano: Fatiga por alertas y deuda técnica

Uno de los mayores beneficios de adoptar un enfoque basado en el riesgo es la salud mental de los equipos de ciberseguridad. La fatiga por alertas es real. Cuando un administrador de sistemas recibe un informe con 500 vulnerabilidades «críticas», su primera reacción es la parálisis o el cinismo. Al filtrar el ruido y reducir esa lista a las 10 que realmente presentan un riesgo inminente, devolvemos el propósito y la eficacia al trabajo técnico.

Esto también ayuda a gestionar la deuda técnica. En lugar de intentar alcanzar el imposible «Zero Vulnerabilities», las empresas aceptan que siempre habrá fallos, pero se aseguran de que ninguno de esos fallos sea una puerta abierta para un atacante. Es una gestión de la imperfección con inteligencia estratégica.

Implementación táctica de un programa de RBVM

Transicionar hacia la RBVM no ocurre de la noche a la mañana. Requiere una orquestación precisa entre datos, herramientas y personas. El proceso suele seguir estos pasos:

- Descubrimiento continuo: No se puede proteger lo que no se ve. Es vital tener un inventario de activos actualizado, incluyendo dispositivos IoT y activos en la nube.

- Enriquecimiento de datos: Conectar los escaneos con feeds de inteligencia de amenazas (Threat Intel).

- Análisis de alcanzabilidad: Determinar si una vulnerabilidad es realmente explotable en nuestro entorno específico (por ejemplo, si el servicio vulnerable está expuesto a internet o protegido por un firewall).

- Remediación orquestada: Automatizar el parcheo de las amenazas de mayor riesgo y aplicar controles compensatorios (como microsegmentación) para aquellas que no pueden ser parcheadas inmediatamente.

Análisis crítico: Los puntos ciegos del enfoque de riesgo

A pesar de sus bondades, la RBVM no es una bala de plata. Su mayor debilidad reside en la calidad de los datos. Si el inventario de activos es deficiente, el cálculo del riesgo será erróneo. Además, existe el peligro de ignorar vulnerabilidades «teóricas» que podrían convertirse en ataques de día cero (Zero-Day) antes de que la inteligencia de amenazas las detecte. La RBVM debe ser un complemento, no un sustituto total de las buenas prácticas de higiene digital.

Conclusión: Hacia una resiliencia estratégica

La gestión de vulnerabilidades basada en el riesgo es la respuesta madura a un entorno de amenazas saturado. Al alinear la ciberseguridad con los objetivos de negocio, dejamos de ser un centro de costes que «apaga fuegos» para convertirnos en un pilar de resiliencia. En un mundo donde el ataque es inevitable, la victoria no pertenece a quien parchea más, sino a quien parchea mejor.

Preguntas Frecuentes (FAQs)

¿Qué diferencia hay entre RBVM y un escaneo de vulnerabilidades tradicional?

Un escáner tradicional solo identifica fallos técnicos basándose en una base de datos estática. La RBVM toma esos hallazgos y los cruza con inteligencia de amenazas real y la importancia del activo para el negocio, indicando qué arreglar primero para reducir el riesgo máximo con el mínimo esfuerzo.

¿Es necesario descartar el CVSS si implemento RBVM?

No, el CVSS sigue siendo útil para entender la severidad técnica intrínseca de un fallo. La RBVM utiliza el CVSS como un ingrediente más, pero le añade contexto (explotabilidad y valor del activo) para que la puntuación final sea mucho más precisa y accionable.

¿Cómo ayuda la RBVM al cumplimiento normativo?

La mayoría de las regulaciones modernas (como GDPR o NIS2) exigen una gestión proactiva del riesgo. Al documentar por qué se priorizaron ciertas vulnerabilidades sobre otras basándose en datos de riesgo reales, la empresa demuestra una diligencia debida mucho más robusta ante una auditoría.