Las actualizaciones de software pueden ocultar amenazas invisibles en la cadena de suministro digital.

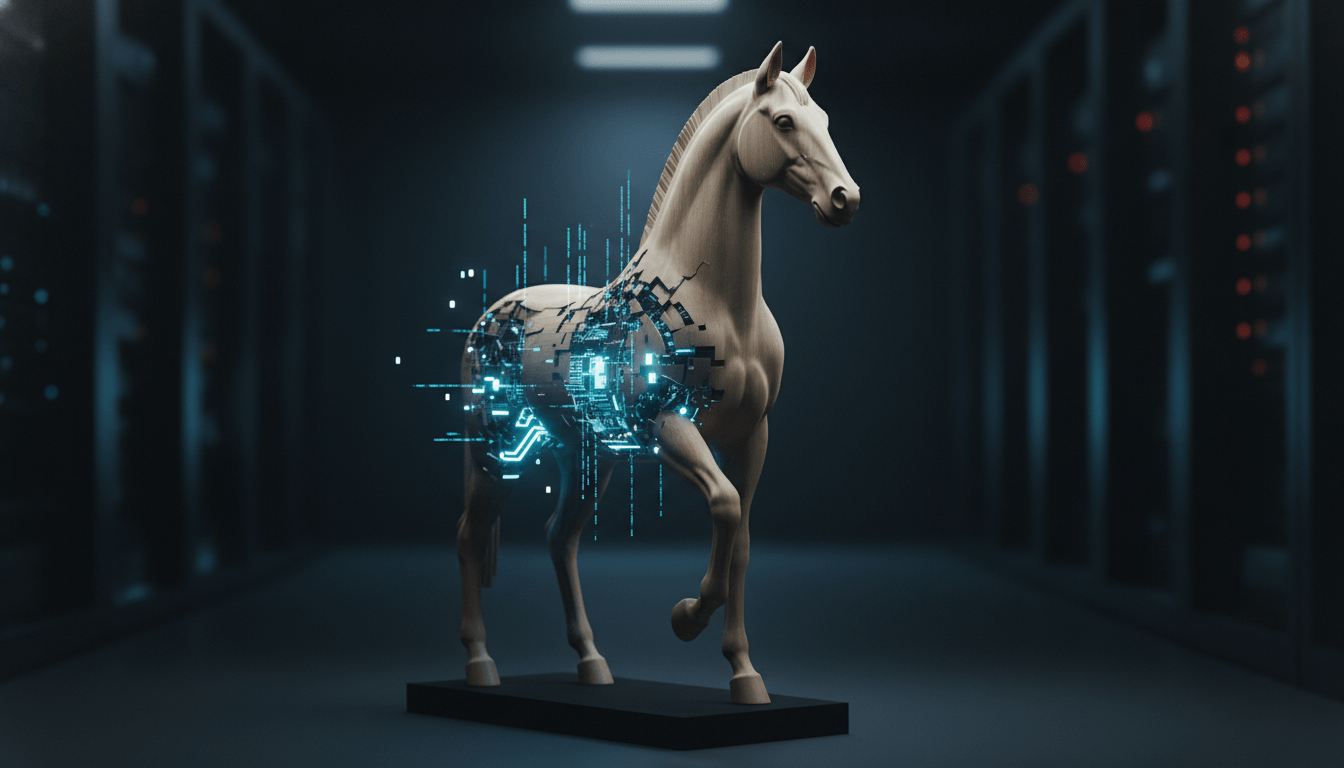

El caballo de Troya moderno: Cuando la cura es la enfermedad

Imaginen que viven en una ciudad amurallada. Han reforzado las puertas, entrenado a los guardias y vigilado cada rincón del perímetro. Sin embargo, cada semana, un mensajero real entra con suministros médicos para los ciudadanos. Los guardias, al ver el sello oficial, le abren paso sin dudar. Lo que nadie sabe es que, en el último pueblo, unos asaltantes reemplazaron las medicinas con un veneno de acción lenta. La muralla sigue intacta, pero la ciudad ha caído desde adentro. Esta es la esencia de los ataques a través de las actualizaciones de software, una de las tácticas más insidiosas y efectivas en el panorama de la ciberseguridad actual.

Históricamente, la recomendación número uno de cualquier experto en seguridad ha sido: «Mantén tu software actualizado». Las actualizaciones cierran brechas, corrigen errores y nos protegen de vulnerabilidades conocidas. Pero los atacantes han aprendido a explotar precisamente esa confianza ciega. Al comprometer el canal de distribución de un proveedor legítimo, transforman una herramienta de defensa en un arma de precisión quirúrgica. No necesitan derribar tu puerta si pueden convencerte de que les abras tú mismo.

La anatomía de una traición digital

Para entender cómo funciona este mecanismo, debemos desglosar la cadena de suministro de software. Un programa no es un bloque monolítico; es un ecosistema de código propio, librerías de terceros, procesos de compilación y servidores de distribución. Un ataque exitoso puede ocurrir en cualquiera de estos eslabones.

1. El compromiso del entorno de desarrollo (Build System)

Este es el escenario más sofisticado. Los atacantes no modifican el código fuente original que ven los programadores, sino que infectan el proceso de construcción. En el famoso caso de SolarWinds, los actores de amenazas insertaron un malware llamado SUNSPOT en el servidor de compilación. Cada vez que la empresa generaba una nueva versión de su software Orion, SUNSPOT inyectaba automáticamente el backdoor SUNBURST en el archivo final. El resultado fue un producto legítimo, firmado digitalmente por la empresa, que contenía una puerta trasera invisible para los controles estándar.

2. Envenenamiento de dependencias y código abierto

La mayoría de las aplicaciones modernas son como piezas de LEGO: están construidas sobre miles de librerías de código abierto. Los atacantes pueden aplicar técnicas como el typosquatting (crear una librería con un nombre casi idéntico a una popular, como «requests» vs «requesst») o el secuestro de cuentas de mantenedores. Si logran introducir código malicioso en una librería ampliamente utilizada, miles de desarrolladores la descargarán e integrarán en sus actualizaciones sin sospechar nada. Recientemente, el caso de la puerta trasera en XZ Utils mostró cómo un atacante puede pasar años ganándose la confianza de una comunidad para finalmente insertar un exploit en una herramienta crítica de Linux.

3. Secuestro del servidor de distribución

A veces, el software es seguro, pero el camino para llegar al usuario no lo es. Si un atacante toma el control del servidor de actualizaciones de una empresa, puede reemplazar el archivo legítimo por uno infectado. Esto ocurrió con NotPetya en 2017, donde el software contable ucraniano M.E.Doc fue comprometido para distribuir un wiper destructivo que causó pérdidas globales de más de 10.000 millones de dólares. Los usuarios simplemente recibieron una notificación de actualización, hicieron clic en «Aceptar» y sellaron su destino.

¿Por qué son tan peligrosos estos ataques?

La peligrosidad radica en la asimetría del riesgo. Un solo éxito del atacante en la cima de la pirámide (el proveedor) se traduce en miles o millones de víctimas potenciales en la base. Además, estos ataques gozan de tres ventajas críticas:

- Confianza implícita: Los sistemas de seguridad suelen estar configurados para permitir el tráfico desde servidores de actualización conocidos y confiar en archivos firmados digitalmente.

- Persistencia silenciosa: Al entrar a través de un proceso legítimo, el malware puede permanecer oculto durante meses, realizando reconocimiento y exfiltrando datos antes de ser detectado.

- Acceso privilegiado: Las actualizaciones de software a menudo requieren permisos de administrador para instalarse, lo que le otorga al atacante el control total del sistema desde el primer segundo.

Análisis técnico: El papel de la firma digital

Muchos se preguntan: «¿No debería la firma digital evitar esto?». La respuesta es un rotundo no si el atacante compromete la cadena antes de la firma. La firma digital garantiza que el archivo no ha sido alterado después de ser firmado, pero si el código malicioso ya estaba allí cuando el desarrollador puso su sello oficial, la firma simplemente certifica que el malware es auténtico y proviene del proveedor original. Es, en esencia, un pasaporte legítimo para un espía.

Casos de estudio: Lecciones aprendidas de la historia reciente

El ataque a SolarWinds (2020) redefinió nuestra comprensión de la seguridad nacional digital, afectando a múltiples agencias gubernamentales de EE. UU. Por otro lado, el incidente de 3CX en 2023 demostró que incluso las aplicaciones de comunicación empresarial pueden ser vectores; en este caso, el ataque fue una cadena doble: los atacantes comprometieron primero a un proveedor de software financiero para luego saltar a 3CX. Estos ejemplos subrayan que nadie es demasiado pequeño o demasiado grande para ser un eslabón en la cadena.

Hacia una defensa de confianza cero

Si no podemos confiar ciegamente en las actualizaciones, ¿qué nos queda? La respuesta no es dejar de actualizar (eso sería suicida), sino adoptar un modelo de resiliencia y verificación constante.

Las organizaciones deben implementar el concepto de Software Bill of Materials (SBOM), que es básicamente una lista de ingredientes de cada programa. Esto permite saber exactamente qué librerías hay dentro y reaccionar rápido si se descubre una vulnerabilidad en una de ellas. Además, el análisis de comportamiento post-actualización es vital: si una calculadora de repente intenta conectarse a un servidor en un país remoto tras una actualización, algo anda mal.

Preguntas Frecuentes (FAQs)

¿Debo dejar de usar actualizaciones automáticas para estar seguro?

No se recomienda desactivarlas para el usuario promedio. El riesgo de ser víctima de una vulnerabilidad conocida por no parchear es estadísticamente mucho mayor que el riesgo de un ataque sofisticado a la cadena de suministro. Sin embargo, en entornos corporativos críticos, las actualizaciones deben probarse primero en un entorno aislado (sandbox) antes de su despliegue masivo.

¿Cómo puedo saber si una actualización que recibí es maliciosa?

Es extremadamente difícil para un usuario final detectarlo visualmente. Las señales de alerta incluyen un comportamiento inusual del sistema tras el reinicio, procesos desconocidos consumiendo mucha CPU o conexiones de red a dominios extraños. El uso de herramientas de EDR (Endpoint Detection and Response) es la mejor defensa técnica para identificar estas anomalías.

¿Qué están haciendo los desarrolladores para evitar estos hackeos?

La industria está moviéndose hacia compilaciones reproducibles (reproducible builds), donde cualquier tercero puede verificar que el código fuente produce exactamente el mismo archivo binario que el proveedor distribuye. También se están reforzando los accesos con autenticación multifactor (MFA) para los mantenedores y se realizan auditorías de código más frecuentes en las librerías de código abierto.