El hardware que redefinirá la confianza digital y el cifrado global en la próxima década.

El amanecer de la era post-cuántica y el fin de la confianza digital tradicional

Durante décadas, la seguridad de nuestra civilización digital ha reposado sobre un puñado de problemas matemáticos que las computadoras clásicas simplemente no pueden resolver en un tiempo razonable. La factorización de números primos grandes y los logaritmos discretos son los muros que protegen desde tus mensajes de WhatsApp hasta las transferencias multimillonarias del Banco Central Europeo. Sin embargo, ese muro tiene una fecha de caducidad invisible pero implacable. La llegada de la computación cuántica no es una mejora incremental; es un cambio de paradigma que convierte nuestras cerraduras digitales más sofisticadas en puertas de cristal.

Para un profesional de la seguridad, esto representa la mayor oportunidad de negocio y el desafío técnico más profundo del siglo XXI. Desarrollar un servicio de seguridad para la industria cuántica no se trata solo de instalar un nuevo software, sino de reescribir la infraestructura de confianza de las organizaciones. Estamos hablando de un mercado que, según proyecciones para 2026, ya supera los 2.500 millones de dólares y que escalará exponencialmente a medida que el temido Q-Day —el momento en que un ordenador cuántico rompa RSA— se acerque en el horizonte de 2030.

Entendiendo la amenaza: por qué el cifrado actual está herido de muerte

Antes de vender una solución, debemos comprender el veneno. El algoritmo de Shor es la principal arma de destrucción masiva en este contexto. Mientras que una computadora clásica tardaría billones de años en romper una clave RSA de 2048 bits, un ordenador cuántico con suficientes qubits lógicos podría hacerlo en cuestión de horas o incluso minutos. Esto invalida inmediatamente protocolos como RSA, Diffie-Hellman y la criptografía de curva elíptica (ECC).

Pero hay un peligro más inmediato: el ataque de recolección previa o «Harvest Now, Decrypt Later» (Cosechar ahora, descifrar después). Los adversarios estatales y grupos de cibercrimen organizado están capturando hoy mismo tráfico de datos cifrados de alta sensibilidad. No pueden leerlo ahora, pero lo almacenan pacientemente. En cinco o diez años, cuando tengan acceso a potencia cuántica, esos secretos de estado, historiales médicos y patentes industriales serán revelados. Por lo tanto, el servicio de seguridad cuántica no es para el futuro; es para proteger los datos que se transmiten hoy.

Fase 1: Auditoría de inventario criptográfico y agilidad

El primer paso para desarrollar un servicio de consultoría de élite es la visibilidad. La mayoría de las empresas no tienen idea de dónde reside su criptografía. Está oculta en bibliotecas de software, en dispositivos de hardware antiguos, en certificados TLS y en conexiones VPN. Tu servicio debe comenzar con una auditoría exhaustiva que identifique cada instancia de algoritmos vulnerables.

La implementación de la agilidad criptográfica

No basta con reemplazar un algoritmo por otro. La lección que nos ha enseñado la historia de la ciberseguridad es que ningún estándar es eterno. Por ello, la piedra angular de tu oferta debe ser la «cripto-agilidad». Esto implica diseñar sistemas donde los algoritmos de cifrado puedan ser intercambiados sin necesidad de reconstruir toda la infraestructura de la aplicación. Es como crear un motor de coche donde puedas cambiar los pistones sin desmontar el chasis.

Fase 2: Implementación de criptografía post-cuántica (PQC)

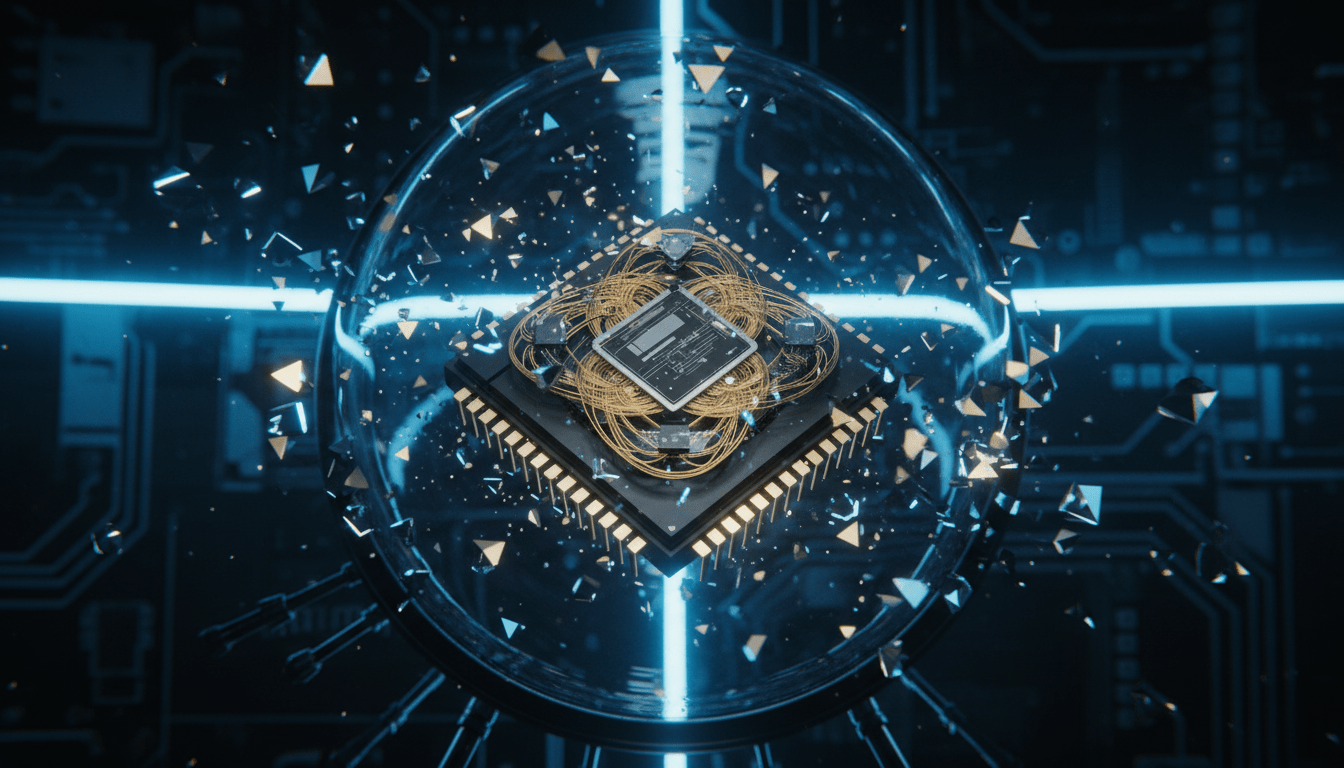

En agosto de 2024, el NIST finalizó los primeros estándares de criptografía post-cuántica, como ML-KEM (antes Kyber) para el intercambio de claves y ML-DSA (Dilithium) para firmas digitales. Tu servicio debe especializarse en la migración hacia estos estándares. Sin embargo, el enfoque no debe ser radical, sino híbrido.

- Modelos Híbridos: Se recomienda combinar un algoritmo clásico (como RSA o ECC) con uno post-cuántico (como ML-KEM). De esta forma, si se descubre una vulnerabilidad en el nuevo algoritmo cuántico, la seguridad clásica sigue actuando como red de seguridad.

- Protección de la capa de transporte: Actualizar los túneles VPN y las conexiones TLS a versiones que soporten PQC es la prioridad número uno para mitigar el riesgo de «recolectar ahora, descifrar después».

Fase 3: Distribución de claves cuánticas (QKD) y hardware especializado

Para clientes con necesidades de seguridad extrema —como el sector defensa o financiero—, la respuesta no es solo software, sino física. La Distribución de Claves Cuánticas (QKD) utiliza las leyes de la mecánica cuántica para enviar claves de cifrado a través de fibras ópticas. Si alguien intenta interceptar la clave, el estado cuántico se altera y el intento de espionaje es detectado instantáneamente por las leyes de la física, no por un firewall.

Desarrollar un servicio en esta área requiere alianzas con fabricantes de hardware fotónico. Es un nicho de alto margen donde la consultoría técnica sobre la infraestructura de fibra y la integración con repetidores cuánticos es fundamental.

Estrategia de mercado: ¿A quién venderle y cómo?

No todas las empresas necesitan seguridad cuántica hoy. Tu estrategia de ventas debe segmentarse por la «vida útil de los datos». Si una empresa maneja datos que deben ser secretos durante más de 10 años (datos genómicos, planos de infraestructuras críticas, secretos comerciales), su riesgo es inminente.

El sector bancario es el primer adoptante lógico. Con el respaldo del G7 y los bancos centrales, las instituciones financieras están bajo presión regulatoria para presentar planes de transición cuántica antes de finales de 2026. Tu servicio debe posicionarse no como un gasto tecnológico, sino como una garantía de continuidad de negocio y cumplimiento normativo.

Análisis crítico: los desafíos ocultos del despliegue

No todo es un camino de rosas. Los algoritmos post-cuánticos suelen requerir claves más grandes y tiempos de procesamiento mayores. Esto puede introducir latencia en aplicaciones críticas o agotar la batería en dispositivos IoT. Un servicio de seguridad profesional debe incluir pruebas de rendimiento para asegurar que la protección no destruya la experiencia del usuario.

Además, existe la escasez de talento. Hay muy pocos ingenieros que comprendan simultáneamente la ciberseguridad tradicional y la mecánica cuántica. Invertir en la formación de tu equipo es la barrera de entrada más sólida que puedes construir frente a la competencia.

Resiliencia a largo plazo: el papel del consultor cuántico

Tu rol como experto es guiar a la alta dirección a través de la incertidumbre. El desarrollo de un servicio de seguridad cuántica es un viaje de diez años. Incluye la creación de hojas de ruta que dividan la migración en fases manejables: desde la concienciación ejecutiva en 2025, pasando por pilotos técnicos en 2027, hasta la adopción total en 2030.

Preguntas Frecuentes (FAQs)

¿Es necesario invertir en seguridad cuántica si aún no existen ordenadores cuánticos potentes?

Absolutamente. Debido a la estrategia de «Harvest Now, Decrypt Later», cualquier dato sensible transmitido hoy por canales convencionales podría ser descifrado en el futuro. Si la confidencialidad de tus datos debe durar más de cinco años, ya vas tarde en la implementación de medidas resistentes a la cuántica.

¿Qué diferencia hay entre computación cuántica y criptografía post-cuántica?

La computación cuántica es la tecnología que utiliza qubits para procesar información, lo que permite romper el cifrado actual. La criptografía post-cuántica (PQC) son algoritmos matemáticos nuevos que corren en computadoras normales pero que son resistentes a los ataques de los futuros ordenadores cuánticos.

¿Sustituirá la criptografía cuántica por completo a la actual?

En el corto y medio plazo, veremos un modelo híbrido. Los sistemas actuales son eficientes y conocidos, por lo que se utilizarán en conjunto con los nuevos estándares post-cuánticos para ofrecer una doble capa de protección mientras la nueva tecnología madura y se estandariza globalmente.