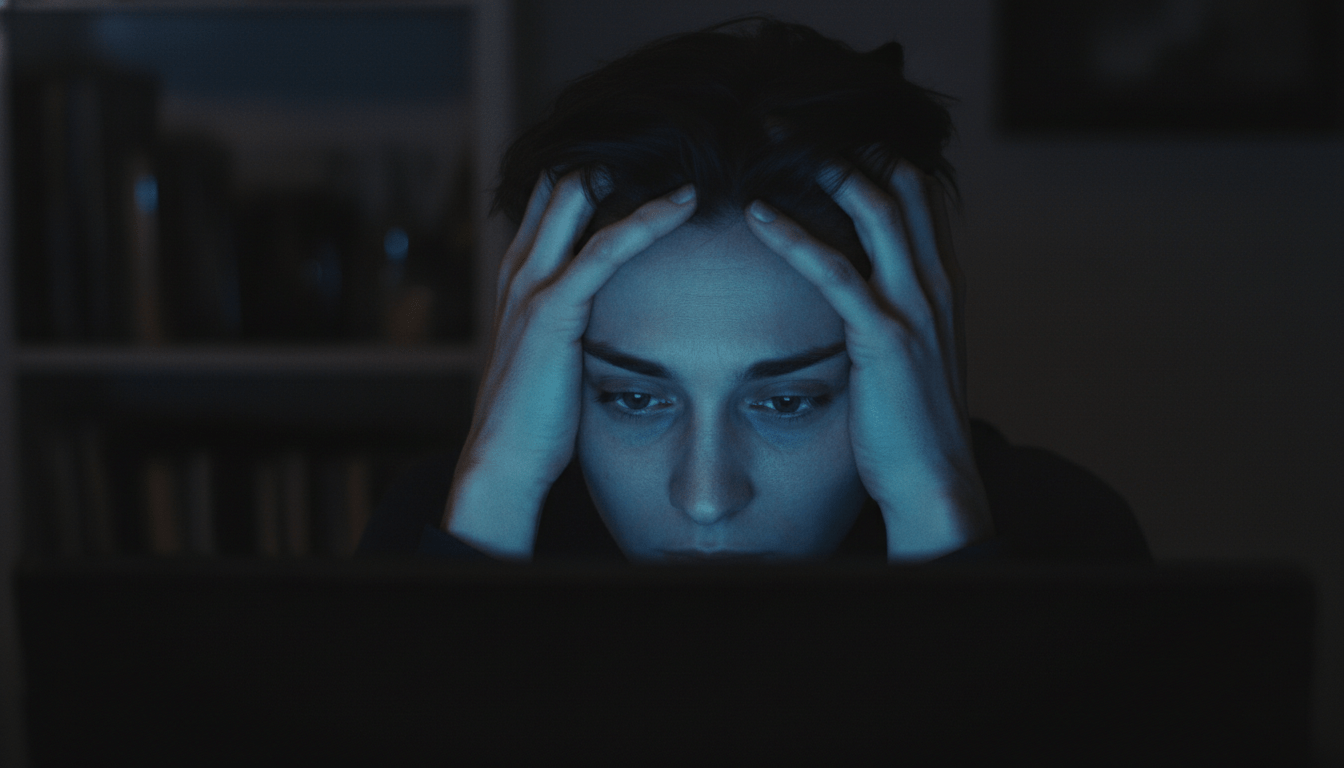

La sextorsión explota la vulnerabilidad humana y la sensación de aislamiento digital.

La sombra del chantaje digital: guía de actuación frente a la sextorsión

La sextorsión no es simplemente un problema de seguridad informática; es, ante todo, una crisis de vulnerabilidad humana. Cuando alguien utiliza nuestra intimidad como moneda de cambio, el impacto no se limita a los datos expuestos, sino que desmantela nuestra sensación de seguridad personal. En los últimos años, hemos observado un cambio drástico en las dinámicas del ciberdelito: ya no se trata únicamente de hackers solitarios buscando datos bancarios, sino de redes organizadas que explotan la psicología humana, la vergüenza y el miedo al juicio social. Este artículo no es una lista de consejos genéricos. Es un análisis profundo sobre cómo funciona este mecanismo de extorsión y, más importante aún, cómo recuperar el control cuando la amenaza parece haberlo arrebatado todo.

Entendiendo la anatomía de la sextorsión

Para combatir al agresor, primero debemos entender su metodología. La sextorsión moderna se basa en un pilar fundamental: la asimetría de poder. El atacante busca crear una situación donde la víctima se sienta aislada, expuesta y sin opciones. Este proceso suele seguir un patrón predecible, aunque altamente sofisticado.

El proceso de captación: más allá del engaño romántico

A menudo, el primer contacto ocurre en entornos donde la víctima se siente cómoda. Aplicaciones de citas, redes sociales, plataformas de videojuegos o incluso foros de interés común. El agresor no entra con una amenaza; entra con una oferta de conexión. Pueden pasar semanas construyendo una relación falsa, ganándose la confianza de la víctima. Este fenómeno, conocido como grooming en contextos de menores, se ha profesionalizado en la extorsión a adultos. La clave aquí es la creación de una falsa intimidad. Una vez que la víctima comparte contenido íntimo, el atacante cambia radicalmente su comportamiento. La amabilidad desaparece y es reemplazada por una presión implacable.

La evolución de la sextorsión financiera

Si bien el chantaje tradicional buscaba más contenido sexual, la tendencia actual es abrumadoramente financiera. Los datos recientes sugieren que cerca del 80% de los casos actuales tienen un móvil económico. Los delincuentes utilizan herramientas de inteligencia artificial para manipular imágenes, creando deepfakes que parecen auténticos, o simplemente amenazan con enviar el material original a la lista de contactos de la víctima, extraída a menudo mediante técnicas de ingeniería social o hackeo de cuentas de redes sociales. La velocidad es su mayor aliada; buscan una reacción inmediata, impidiendo que la víctima piense con claridad.

El impacto psicológico: por qué el silencio es el arma del agresor

La estrategia del extorsionador depende de una sola variable: el silencio de la víctima. Al generar sentimientos de culpa, vergüenza y miedo al estigma social, logran que la persona afectada se aísle. Este aislamiento es peligroso. La víctima comienza a creer que el error es suyo, que la situación es irreparable y que la única forma de detener la pesadilla es cediendo a las demandas. Es fundamental entender que la responsabilidad del delito recae exclusivamente en quien comete la extorsión, no en quien compartió, en un momento de confianza, un contenido privado. El bloqueo emocional que experimenta la víctima es una respuesta biológica al trauma, no una debilidad de carácter.

Protocolo de acción: pasos críticos tras la amenaza

Si te encuentras en medio de una situación de sextorsión, el tiempo es un factor crítico, pero la calma es tu mejor herramienta. Actuar precipitadamente bajo presión suele jugar a favor del atacante.

No cedas, no pagues, no negocies

Este es el punto más difícil, pero el más vital. El pago no garantiza la eliminación del contenido; al contrario, marca a la víctima como un objetivo rentable. Una vez que realizas un pago, el extorsionador sabe que el chantaje funciona. Esto no detiene la amenaza; la perpetúa. La única forma de romper el ciclo es cortar la vía de comunicación y negar la validación de sus demandas.

Preservación de pruebas: el valor de la evidencia digital

Antes de bloquear al atacante o borrar cualquier rastro, debes documentar la situación. Las autoridades necesitan pruebas para investigar. No elimines nada. Realiza capturas de pantalla de todo: los perfiles del atacante, las conversaciones completas, las amenazas recibidas, los números de cuenta o monederos de criptomonedas a los que te pidieron enviar dinero. Si es posible, guarda las URLs de los perfiles. Estas evidencias son los ladrillos con los que la policía construirá el caso contra el criminal.

Denuncia y soporte: a quién acudir

La denuncia no es solo un trámite; es un acto de recuperación de poder. En España, puedes acudir a la Policía Nacional o la Guardia Civil. En otros países, busca la división de delitos telemáticos de tu cuerpo de seguridad local. No tengas miedo de exponer tu situación ante los agentes. Están acostumbrados a tratar con estos casos y su deber es protegerte, no juzgarte. Además, busca apoyo psicológico profesional. La sextorsión deja cicatrices invisibles que necesitan ser tratadas por expertos.

La prevención como escudo: buenas prácticas en la red

La mejor defensa es una cultura de higiene digital. Esto no significa dejar de usar internet, sino hacerlo con consciencia. Desconfía de perfiles que intentan acelerar la intimidad emocional. Verifica la identidad de las personas con las que interactúas, especialmente si la relación se limita al entorno digital. Configura tus redes sociales para que tus listas de amigos no sean públicas; esto dificulta que el atacante acceda a tus contactos para amenazarte con la difusión. Y, sobre todo, mantén una política de privacidad estricta sobre el contenido íntimo: una vez que una imagen sale de tu dispositivo, pierdes el control total sobre ella.

El papel de las plataformas y la responsabilidad corporativa

Las grandes plataformas tecnológicas tienen una deuda pendiente. Si bien han implementado mecanismos de denuncia y herramientas como el hash de imágenes para evitar la re-difusión, la velocidad con la que se generan y propagan estos contenidos sigue superando a la capacidad de moderación. Es necesario exigir a estas empresas no solo políticas de uso, sino una arquitectura de diseño que priorice la seguridad del usuario desde el código base, no como una capa añadida.

Preguntas Frecuentes (FAQs)

¿Qué hago si ya realicé un pago al extorsionador?

Si ya has pagado, no te castigues. Es una reacción humana ante una situación de pánico. Sin embargo, debes detener cualquier pago futuro inmediatamente. El extorsionador te ha identificado como alguien que cede, por lo que intentará pedir más. Deja de responder, documenta el pago realizado como prueba para la denuncia y contacta con las autoridades. El hecho de haber pagado no impide que puedas denunciar y buscar ayuda.

¿Debo cerrar mis redes sociales si me están extorsionando?

No es obligatorio, pero sí recomendable tomar medidas de protección temporal. Puedes poner tus cuentas en modo privado, cambiar tus contraseñas y activar la autenticación de dos factores (2FA). Si el acoso es muy intenso, desactivar las cuentas temporalmente puede ser una medida de alivio psicológico, pero asegúrate de haber capturado todas las pruebas antes de hacerlo. No borres los mensajes, ya que son fundamentales para la investigación policial.

¿La policía realmente puede atrapar a estos delincuentes?

La persecución de ciberdelitos es compleja, especialmente cuando los criminales operan desde otros países. Sin embargo, la cooperación internacional entre cuerpos de seguridad es cada vez más eficiente. Denunciar permite a las autoridades conectar patrones, identificar redes organizadas y, en muchos casos, lograr la retirada del contenido de las plataformas. Aunque la detención no siempre es inmediata, la denuncia es el primer paso indispensable para que el sistema de justicia pueda actuar.