El corazón de la ciudad late bajo tierra: protegiendo la columna vertebral del transporte moderno.

Introducción: El nervio vital de la ciudad bajo asedio

Los sistemas de transporte subterráneo son, sin duda, la columna vertebral de cualquier metrópolis moderna. Mueven millones de personas a diario, conectando hogares con trabajos, oportunidades con aspiraciones. No son solo vías de tren; son ecosistemas complejos, arterias pulsantes que, si se detienen, pueden paralizar una ciudad entera. Esta interdependencia masiva, aunque eficiente, los convierte en objetivos atractivos y, a veces, vulnerables. La amenaza no es una entidad monolítica; es un espectro multifacético que abarca desde la sofisticación de un ciberataque hasta la brutalidad de un acto terrorista, pasando por el desgaste silencioso de una falla operacional. Entender esta complejidad es el primer paso para construir una defensa robusta, una que no solo reaccione, sino que anticipe y prevenga.

La seguridad en el metro ya no es una cuestión de añadir cámaras y guardias. Es una disciplina que exige una integración profunda de tecnología de vanguardia, inteligencia humana, diseño resiliente y una cultura organizacional de vigilancia constante. Este artículo se adentrará en las capas de esta defensa, desglosando las amenazas y proponiendo tácticas y principios avanzados para salvaguardar estos sistemas críticos. No se trata solo de proteger trenes y estaciones, sino de preservar la confianza pública y la continuidad de la vida urbana. Abordaremos la resiliencia no como un lujo, sino como una necesidad operativa fundamental.

La vulnerabilidad inherente de la red subterránea

Imaginen una ciudad como un organismo vivo, y el metro como su sistema circulatorio más denso y vital. Su propia esencia —la alta concentración de personas, la interconexión de vastas infraestructuras, la dependencia de sistemas automatizados complejos— es también su talón de Aquiles. Los túneles, las estaciones, los centros de control, las subestaciones eléctricas; cada componente es un punto potencial de acceso o de fallo. Un ataque exitoso no solo causa daños materiales y personales, sino que genera un efecto dominó de pánico, disrupción económica y desconfianza social que puede tardar años en mitigarse. Un sistema de transporte subterráneo es un objetivo atractivo para cualquier actor malicioso, ya sea un grupo terrorista buscando el máximo impacto mediático, un ciberdelincuente con intenciones de extorsión, o incluso un estado-nación buscando desestabilizar la infraestructura crítica de un adversario.

La complejidad operativa es un factor clave. Miles de trenes, cientos de estaciones, kilómetros de vías y cables, y una miríada de sistemas interconectados (señalización, energía, ventilación, comunicación) operan en sincronía. Un pequeño fallo o una intrusión en un punto puede tener consecuencias catastróficas. Pensemos en la intrincada red de sensores y actuadores que controlan la velocidad de los trenes o la apertura de las puertas. Un simple engaño a estos sistemas podría provocar colisiones o situaciones de pánico. La densidad de pasajeros, especialmente en horas pico, magnifica cualquier incidente, convirtiendo un pequeño problema en una emergencia de proporciones masivas. La naturaleza misma de los espacios confinados del metro también presenta desafíos únicos para la evacuación y la respuesta de emergencia, haciendo que la prevención sea aún más crítica.

Amenazas físicas: más allá de la seguridad perimetral

Cuando hablamos de amenazas físicas, la mente suele ir directamente al terrorismo. Y con razón. Ataques como los de Londres en 2005 o Madrid en 2004 demostraron la vulnerabilidad de estos sistemas ante explosivos. Pero el espectro es mucho más amplio. Incluye el sabotaje, que puede ir desde la interrupción de vías o sistemas de señalización hasta ataques a subestaciones eléctricas clave que alimentan toda la red. También debemos considerar el vandalismo a gran escala o el crimen organizado, que, aunque a menudo se perciben como menores, pueden degradar la infraestructura, generar costos enormes de reparación y, lo que es más importante, erosionar la sensación de seguridad de los usuarios.

Las estrategias de contención han evolucionado drásticamente. Las cámaras de circuito cerrado de televisión (CCTV) ya no son simples ojos pasivos; ahora están integradas con inteligencia artificial (IA) capaz de detectar comportamientos anómalos, objetos abandonados o aglomeraciones sospechosas en tiempo real. Los sistemas de control de acceso se han vuelto biométricos, y las patrullas combinan la presencia humana con la agilidad de drones o robots de vigilancia en áreas de difícil acceso. El diseño arquitectónico de las nuevas estaciones, y la modernización de las antiguas, incorpora principios de resiliencia: materiales resistentes a explosiones, compartimentación para contener incendios o fugas químicas, y rutas de evacuación claras y redundantes. La coordinación con las fuerzas de seguridad locales, nacionales e incluso internacionales es vital, permitiendo una respuesta rápida y coordinada ante cualquier incidente, desde un pequeño altercado hasta una crisis mayor.

El campo de batalla digital: ciberseguridad en SCADA y más allá

Si las amenazas físicas son la cara visible del peligro, los ciberataques son la sombra, a menudo invisible hasta que es demasiado tarde. Los sistemas de transporte subterráneo dependen en gran medida de la tecnología de la información (TI) y, crucialmente, de la tecnología operativa (OT), que incluye los sistemas SCADA (Supervisory Control and Data Acquisition). Estos SCADA son los cerebros y los nervios del metro, controlando todo, desde la señalización y los desvíos de vías hasta la alimentación eléctrica, la ventilación de los túneles y los sistemas de comunicación de emergencia. Una intrusión en estos sistemas no es solo un inconveniente; podría significar descarrilamientos, colisiones, apagones masivos o la incapacidad de controlar el entorno en caso de un incendio.

Los ciberataques pueden manifestarse de múltiples formas: ransomware que paraliza las operaciones exigiendo un rescate, ataques de denegación de servicio (DDoS) que colapsan las redes de comunicación, o intrusiones sigilosas que manipulan datos de señalización o control de velocidad. Las consecuencias son aterradoras: trenes que se detienen en túneles, puertas que no se abren, semáforos que dan luz verde a dos trenes en la misma vía. La convergencia de TI y OT, aunque ofrece eficiencias, también ha creado nuevas superficies de ataque. Los sistemas OT, a menudo diseñados para la fiabilidad a largo plazo más que para la seguridad cibernética, son especialmente vulnerables a amenazas modernas.

La defensa cibernética exige una estrategia multifacética. La segmentación de red es fundamental, separando las redes OT críticas de las redes corporativas de TI, e incluso creando “air-gaps” o barreras físicas cuando sea posible. El monitoreo continuo de anomalías en el tráfico de red de OT, utilizando sistemas de gestión de información y eventos de seguridad (SIEM) especializados, permite detectar intrusiones antes de que causen daño. Las actualizaciones de software y los parches de seguridad deben aplicarse rigurosamente, a pesar de los desafíos que esto presenta en entornos operativos 24/7. La formación del personal en higiene digital es tan importante como la tecnología, ya que el error humano sigue siendo una de las principales puertas de entrada para los ciberataques. Finalmente, las evaluaciones de vulnerabilidad y las pruebas de penetración regulares, realizadas por expertos externos, son cruciales para identificar y corregir debilidades antes de que sean explotadas por atacantes reales.

Amenazas operacionales y de infraestructura: el desgaste silencioso

No todas las amenazas provienen de un adversario externo. A menudo, los mayores desafíos surgen de fallas internas, ya sean por error humano, negligencia o el inexorable paso del tiempo y los elementos. Las fallas humanas pueden manifestarse como errores de mantenimiento que comprometen la integridad estructural de las vías o los trenes, o como negligencia en los protocolos de seguridad que abren brechas para otros tipos de ataques. La falta de capacitación adecuada o la complacencia pueden convertir a un operador experimentado en un punto débil en la cadena de seguridad.

Los desastres naturales son otra categoría crítica. Las inundaciones pueden paralizar túneles y estaciones, dañando equipos eléctricos y de señalización. Los terremotos pueden desalinear vías, dañar estructuras de soporte y provocar colapsos. Los incendios, especialmente en espacios confinados como los túneles del metro, son particularmente peligrosos y exigen sistemas de detección y extinción extremadamente robustos, además de planes de evacuación impecables. La resiliencia de la infraestructura ante estos eventos no es negociable; requiere un diseño robusto, materiales adecuados y un mantenimiento preventivo constante.

Además, la dependencia de la cadena de suministro global introduce una capa adicional de vulnerabilidad. Muchos componentes críticos, desde chips electrónicos hasta piezas de tren, provienen de proveedores externos. Un sabotaje o una interrupción en esta cadena podría paralizar el mantenimiento o la expansión del sistema. Esto exige auditorías rigurosas de los proveedores, diversificación de fuentes y, cuando sea posible, la promoción de la fabricación local de componentes críticos. Los programas de mantenimiento predictivo, que utilizan sensores y análisis de datos para anticipar fallas antes de que ocurran, son una inversión inteligente para mitigar estas amenazas operacionales. Los planes de continuidad de negocio y recuperación de desastres, junto con simulacros de emergencia a gran escala, son esenciales para asegurar que el sistema pueda recuperarse rápidamente de cualquier evento disruptivo.

La inteligencia como primera línea de defensa

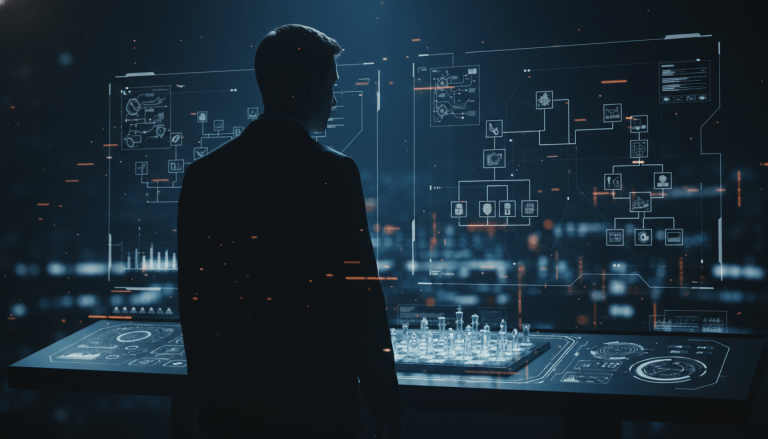

En el complejo tablero de ajedrez de la seguridad, la inteligencia es la pieza más poderosa. No se trata solo de reaccionar a los incidentes, sino de anticiparlos. La inteligencia de amenazas (Threat Intelligence) es un proceso continuo de recopilación, análisis y difusión de información sobre posibles peligros, desde grupos terroristas y sus métodos hasta nuevas vulnerabilidades cibernéticas y tácticas de ciberdelincuentes. Es como tener un radar que no solo detecta lo que se acerca, sino que predice dónde podría atacar y cómo.

La colaboración interinstitucional es vital. Los sistemas de transporte subterráneo no operan en un vacío. Compartir información con otras redes de transporte, agencias gubernamentales, servicios de inteligencia y socios internacionales permite identificar patrones, aprender de incidentes en otras jurisdicciones y construir una imagen más completa del panorama de amenazas. El monitoreo proactivo de redes sociales, foros oscuros y otras plataformas en línea puede revelar intenciones o planes de ataque antes de que se materialicen. El análisis predictivo, utilizando algoritmos de aprendizaje automático para correlacionar grandes volúmenes de datos, puede identificar anomalías o indicadores tempranos de un ataque inminente. Esta capacidad de