La arquitectura invisible que sostiene el flujo millonario del trading algoritmico global.

El pulso invisible del capital moderno

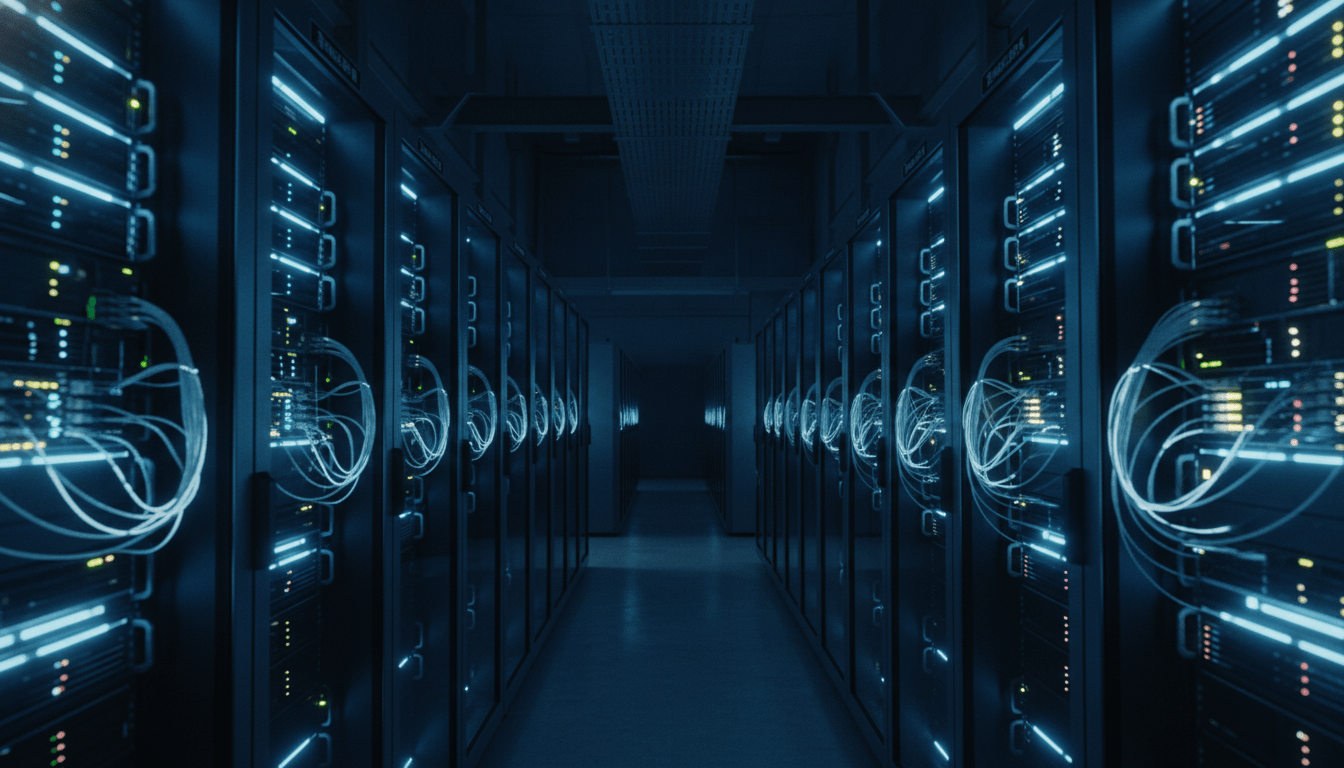

En el ecosistema financiero actual, el dinero ya no duerme, pero sobre todo, ya no espera. Hemos pasado de los gritos en el parqué de Wall Street a un silencio sepulcral interrumpido solo por el zumbido de miles de ventiladores en centros de datos ultrasecretos. El trading de alta frecuencia (HFT, por sus siglas en inglés) ha transformado la bolsa en una carrera de armamentos donde la victoria se mide en nanosegundos. Pero, ¿qué protege a estos milisegundos que mueven billones de euros cada día? No hablamos solo de cortafuegos; hablamos de búnkeres diseñados para resistir desde ataques electromagnéticos hasta sabotajes físicos coordinados.

La seguridad en un centro de negociación de alta frecuencia no es un accesorio, es el cimiento mismo de la rentabilidad. Un solo segundo de inactividad o una brecha que permita a un competidor espiar el flujo de órdenes puede significar la quiebra técnica. En esta guía, exploraremos las capas de cebolla que protegen estas catedrales del capitalismo algorítmico, desde el hormigón armado hasta el silicio de los chips FPGA.

La arquitectura del búnker digital

A diferencia de los centros de datos convencionales, los nodos de HFT suelen estar ubicados en instalaciones de coubicación (colocation) extremadamente cerca de los motores de emparejamiento de las bolsas. Lugares como los centros de datos de Equinix en Slough (Londres) o Secaucus (Nueva Jersey) son los puntos neurálgicos. La seguridad física aquí es de nivel militar.

Ubicación estratégica y anonimato físico

La primera regla de la seguridad en HFT es que si no puedes encontrar el edificio, no puedes atacarlo. Muchas de estas instalaciones carecen de logotipos externos. El diseño exterior suele ser industrial y anodino, camuflándose entre almacenes logísticos. Sin embargo, tras esa fachada gris se esconden muros de hormigón reforzado capaces de soportar impactos vehiculares y perímetros con sensores de movimiento sísmico.

El control de acceso es multicapa. Para llegar a un rack de servidores de una firma de trading, un técnico debe pasar por al menos cinco puntos de verificación: perímetros exteriores con guardias armados, esclusas de seguridad (mantraps), escáneres de biometría vascular (que detectan el flujo sanguíneo para evitar el uso de réplicas de huellas) y, finalmente, jaulas de acero cerradas con sensores de apertura que notifican en tiempo real cualquier manipulación no programada.

El blindaje contra amenazas electromagnéticas

Un riesgo a menudo subestimado es el pulso electromagnético (EMP) o la interferencia intencionada. Un competidor o un actor estatal podría intentar freír los circuitos de un centro de datos desde el exterior. Por ello, las salas críticas están recubiertas con jaulas de Faraday integradas en la estructura. Además, el cableado de fibra óptica que conecta estos centros debe estar protegido en conductos blindados para evitar el tapping o pinchado de fibra, una técnica donde se dobla ligeramente el cable para extraer datos mediante la fuga de luz sin interrumpir la conexión.

Ciberseguridad en la escala del nanosegundo

En el mundo del HFT, la ciberseguridad tradicional es, paradójicamente, un enemigo. Un cortafuegos estándar añade microsegundos de latencia, lo cual es inaceptable. Por eso, la industria ha tenido que reinventar la protección digital.

Vulnerabilidades en hardware especializado: FPGA y ASIC

Para ganar velocidad, las firmas de HFT no usan servidores comunes; usan FPGAs (Field-Programmable Gate Arrays). Estos chips permiten programar el hardware directamente para ejecutar algoritmos de trading. La seguridad aquí es crítica: un bitstream (el archivo de configuración del chip) malicioso podría permitir que un atacante tome control total del flujo de órdenes a nivel de hardware, siendo invisible para el sistema operativo.

Las mejores prácticas actuales incluyen la verificación de firmas digitales en el arranque del hardware y el aislamiento físico de los buses de datos. No se trata solo de que no entren virus, sino de asegurar que el silicio mismo sea íntegro. Los ataques de canal lateral, que analizan el consumo de energía del chip para deducir claves de cifrado, son una amenaza real que se combate con diseños de circuitos que generan ruido eléctrico para enmascarar las operaciones reales.

El dilema de la latencia vs. la inspección de paquetes

¿Cómo inspeccionas el tráfico si no tienes tiempo para hacerlo? La respuesta es la inspección en paralelo. Mientras los datos fluyen a la velocidad de la luz hacia el motor de ejecución, una copia del tráfico se desvía mediante un tap óptico a un sistema de análisis de seguridad que opera de forma asíncrona. Si se detecta un patrón de ataque (como un intento de manipulación del libro de órdenes o spoofing), el sistema activa un kill-switch o interruptor de emergencia que corta la conexión en nanosegundos, antes de que el daño financiero sea irreversible.

La red como campo de batalla

La conectividad entre centros de negociación es el eslabón más expuesto. Aquí es donde la seguridad corporativa se encuentra con la ingeniería de telecomunicaciones de vanguardia.

- Microondas vs. Fibra: Muchas firmas usan redes de microondas porque la señal viaja más rápido por el aire que por el cristal de la fibra. Estas torres son vulnerables al sabotaje físico y a la interceptación de señales. El cifrado de grado militar de baja latencia es obligatorio en estos enlaces.

- Dark Fiber (Fibra oscura): El uso de hilos de fibra dedicados y no compartidos reduce la superficie de ataque, evitando riesgos de salto de VLAN o ataques de denegación de servicio (DDoS) que afecten a otros clientes del proveedor.

- Sincronización de tiempo: El protocolo PTP (Precision Time Protocol) es vital. Si un atacante manipula los relojes de los servidores (ataques de time-jacking), puede desorientar al algoritmo, haciendo que compre o venda basándose en datos que cree actuales pero que son antiguos, o viceversa.

El factor humano y el riesgo interno

A pesar de toda la tecnología, el eslabón más débil sigue siendo el que toma café. En el HFT, el acceso a los algoritmos es el santo grial. Un desarrollador descontento podría insertar una bomba lógica o una puerta trasera que desvíe pequeñas fracciones de céntimo a una cuenta externa, algo casi imperceptible en volúmenes de miles de millones.

La estrategia de seguridad humana debe ser rigurosa. Se aplican políticas de «dos personas» para cambios críticos en el código de producción, similares a las que se usan para lanzar misiles nucleares. Además, el monitoreo del comportamiento de los empleados mediante herramientas de análisis forense digital ayuda a detectar anomalías en el acceso a datos sensibles fuera de horas de oficina o descargas masivas de repositorios de código.

Continuidad de negocio y resiliencia ante el caos

La seguridad también es resiliencia. Un centro de HFT debe ser capaz de operar en condiciones apocalípticas. Esto incluye redundancia N+2 en sistemas de energía (UPS y generadores diésel con combustible para semanas) y sistemas de refrigeración líquida por inmersión, que son más eficientes y seguros contra incendios que el aire forzado.

El concepto de caos engineering es fundamental aquí. Las firmas de élite provocan fallos deliberados en sus sistemas de prueba para asegurar que los mecanismos de recuperación automática funcionan. En un mercado que se mueve a 300.000 kilómetros por segundo, no hay tiempo para que un humano intervenga si un servidor falla; la infraestructura debe ser autoinmune.

El marco regulatorio como escudo operativo

Normativas como MiFID II en Europa o las reglas de la SEC en EE. UU. exigen que las firmas de HFT tengan controles de riesgo pre-negociación. Estos no son solo requisitos legales, sino herramientas de seguridad. Obligan a implementar límites de posición y validaciones de precios que actúan como una red de seguridad contra algoritmos erráticos (los famosos flash crashes). Cumplir con la normativa DORA (Digital Operational Resilience Act) se ha convertido en el estándar de oro para garantizar que la infraestructura financiera sea capaz de resistir, responder y recuperarse de todo tipo de perturbaciones relacionadas con las TIC.

Conclusión: El equilibrio entre velocidad y supervivencia

Proteger un centro de negociación de alta frecuencia es un ejercicio de equilibrismo extremo. Demasiada seguridad te hace lento y te saca del mercado; poca seguridad te deja expuesto a la ruina. La tendencia para los próximos años apunta hacia la integración de inteligencia artificial para la detección de anomalías en tiempo real y el uso de criptografía post-cuántica para proteger las comunicaciones ante la futura amenaza de la computación cuántica.

En última instancia, la seguridad en este sector ha dejado de ser una cuestión de IT para convertirse en una disciplina de ingeniería integral. Aquellos que ignoren la profundidad física y digital de sus defensas descubrirán, demasiado tarde, que en la bolsa del siglo XXI, el depredador más rápido no siempre es el que sobrevive, sino el que está mejor blindado.

Preguntas Frecuentes (FAQs)

¿Por qué no se puede usar un firewall estándar en HFT?

Un firewall convencional procesa los paquetes de datos mediante software, lo que introduce una latencia de varios microsegundos. En el HFT, donde las decisiones se toman en nanosegundos, este retraso es inaceptable. En su lugar, se utilizan firewalls basados en hardware (FPGA) que realizan el filtrado a nivel de cable, o se opta por arquitecturas de red donde la inspección se realiza en paralelo sin interrumpir el flujo principal de datos.

¿Qué es la coubicación y por qué afecta a la seguridad?

La coubicación consiste en instalar los servidores de trading en el mismo edificio donde se encuentra el motor de ejecución de la bolsa. Esto reduce la distancia física que recorre la señal. Desde el punto de vista de la seguridad, esto implica que la firma debe confiar en los protocolos de acceso físico del centro de datos compartido, lo que obliga a implementar jaulas privadas y sistemas de monitoreo propios dentro de las instalaciones de terceros.

¿Cómo se previene un «algoritmo asesino» o error de software masivo?

Se utilizan kill-switches automáticos que monitorean métricas como el ratio de órdenes/ejecuciones y la pérdida máxima permitida en tiempo real. Si el algoritmo empieza a comportarse de forma errática (por ejemplo, enviando miles de órdenes erróneas), el sistema corta la conexión de forma inmediata. Además, las regulaciones actuales exigen pruebas de estrés rigurosas antes de que cualquier código sea desplegado en el mercado real.