La protección de datos clínicos es el pilar fundamental que garantiza la integridad de la investigación médica moderna.

El valor invisible detrás de cada fármaco

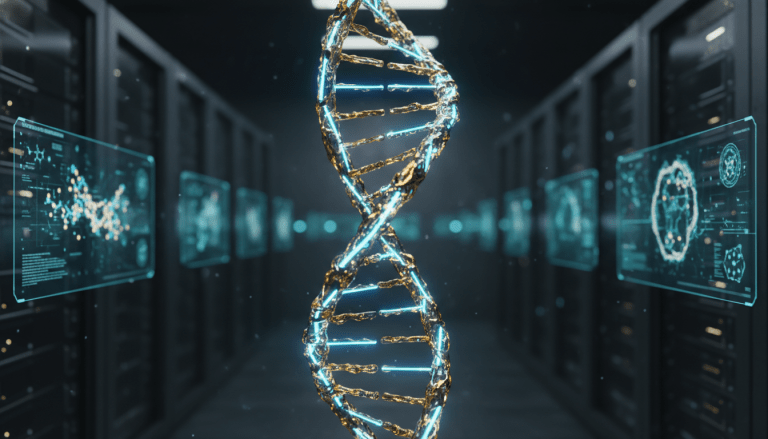

Imagínate por un momento que el éxito de una vacuna que salvará millones de vidas no depende solo de la pureza de sus reactivos, sino de la integridad de un bit en un servidor remoto. En el ecosistema de la investigación médica moderna, los datos son el activo más preciado y, a la vez, el más vulnerable. No estamos hablando solo de nombres y apellidos; hablamos de perfiles genéticos, historiales de enfermedades crónicas y respuestas biológicas en tiempo real que definen el futuro de la medicina. La seguridad en los ensayos clínicos ha dejado de ser una casilla que marcar en un formulario de cumplimiento para convertirse en el pilar ético y operativo que sostiene la confianza pública en la ciencia.

Proteger esta información es un desafío titánico. Mientras que en un banco el robo de datos puede resultar en pérdidas financieras recuperables, en un ensayo clínico la alteración o filtración de datos puede invalidar años de investigación, poner en riesgo la seguridad de los participantes y retrasar el acceso a tratamientos vitales. En esta guía, exploraremos las capas de protección necesarias para blindar la propiedad intelectual y la privacidad humana en el complejo mundo de la investigación clínica.

El laberinto regulatorio: GDPR, HIPAA y el nuevo estándar ICH E6(R3)

Navegar por la seguridad de datos clínicos requiere entender que las reglas del juego son globales pero la ejecución es local. El Reglamento General de Protección de Datos (GDPR) de la Unión Europea ha elevado el listón, tratando los datos de salud como una categoría especial que requiere protecciones reforzadas. No basta con tener un firewall; se requiere una base legal explícita y una transparencia absoluta sobre cómo y por qué se procesa cada dato. En Estados Unidos, la ley HIPAA sigue siendo el referente, pero su enfoque en la Información de Salud Protegida (PHI) ahora debe convivir con leyes estatales más estrictas como la CCPA en California.

Sin embargo, el cambio más significativo para 2025 proviene de la actualización de las Guías de Buena Práctica Clínica (ICH E6 R3). Este nuevo estándar pone un énfasis sin precedentes en la gobernanza de datos digitales. Ya no se acepta que el patrocinador simplemente confíe en su proveedor tecnológico; ahora se exige una supervisión activa y documentada de todo el ciclo de vida del dato, desde su generación en un dispositivo wearable hasta su archivo final. La trazabilidad ya no es una opción, es el requisito mínimo para que una agencia reguladora como la FDA o la EMA considere válidos los resultados de un estudio.

La anatomía de una brecha en el sector salud

Para entender cómo protegernos, debemos mirar hacia donde otros fallaron. Casos recientes como el ataque a Change Healthcare en 2024, que afectó a casi 200 millones de personas, nos enseñan que el eslabón más débil suele ser la interconexión entre sistemas. En los ensayos clínicos, esto ocurre frecuentemente en la transferencia de datos entre los centros de investigación (sites), las organizaciones de investigación por contrato (CRO) y los laboratorios centrales. Un simple error de configuración en una nube mal gestionada o un ataque de phishing dirigido a un coordinador de estudio puede abrir las puertas a un desastre de proporciones épicas.

Blindaje técnico: Criptografía y arquitectura de confianza cero

La seguridad moderna no asume que el perímetro es seguro. Bajo el modelo de Zero Trust (Confianza Cero), cada acceso debe ser verificado, sin importar si proviene de dentro o fuera de la red corporativa. Para los datos de ensayos clínicos, esto se traduce en varias capas técnicas esenciales:

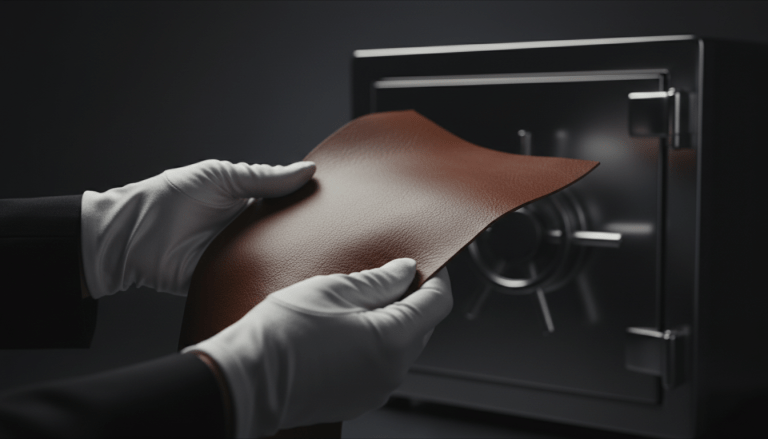

- Cifrado de grado militar: Los datos deben estar protegidos mediante AES-256 en reposo y TLS 1.3 en tránsito. Pero el verdadero secreto está en la gestión de las llaves. El uso de módulos de seguridad de hardware (HSM) para almacenar las llaves de cifrado asegura que, incluso si alguien accede al servidor, no podrá leer la información.

- Autenticación multifactor (MFA) resistente al phishing: Ya no bastan los códigos por SMS. El uso de llaves físicas (como FIDO2) para el personal que maneja bases de datos críticas es la única forma real de detener los ataques de robo de credenciales.

- Anonimización y seudonimización dinámica: No todos los investigadores necesitan ver el nombre del paciente. Los sistemas modernos de captura electrónica de datos (EDC) deben aplicar máscaras de datos automáticamente según el rol del usuario, permitiendo que el estadístico trabaje con códigos mientras que el médico del centro mantiene el contacto con el sujeto.

El auge de los ensayos descentralizados (DCT) y el riesgo del IoT médico

La pandemia aceleró la adopción de ensayos clínicos descentralizados, donde el paciente participa desde su hogar usando dispositivos portátiles y telemedicina. Esto ha democratizado el acceso a la investigación, pero ha expandido la superficie de ataque de manera exponencial. Cada sensor de glucosa conectado o reloj inteligente es un punto de entrada potencial. La seguridad aquí debe ser end-to-end: el dato debe nacer cifrado en el dispositivo y viajar por túneles seguros (VPN o HTTPS) sin pasar por redes públicas vulnerables.

El desafío adicional es la integridad. ¿Cómo sabemos que el dato que llega al servidor es el mismo que generó el paciente? Aquí es donde la tecnología Blockchain está empezando a jugar un papel crucial, creando registros inmutables de cada entrada de datos, lo que impide cualquier intento de manipulación posterior, ya sea por parte de un hacker externo o de un investigador bajo presión por obtener resultados positivos.

El papel de la Inteligencia Artificial en la ciberdefensa clínica

La IA no solo es una herramienta para analizar resultados médicos; se ha convertido en el vigía de los sistemas de seguridad. Algoritmos de aprendizaje profundo analizan los patrones de acceso a las bases de datos de los ensayos en tiempo real. Si un usuario que normalmente accede desde Madrid intenta descargar un volumen inusual de registros desde una IP en otro continente a las tres de la mañana, la IA puede bloquear el acceso instantáneamente, mucho antes de que un supervisor humano note la anomalía.

Estrategias de gobernanza y cultura humana

Puedes tener los mejores firewalls del mundo, pero si un investigador deja su contraseña pegada en un post-it en el monitor, la tecnología no sirve de nada. La seguridad de los datos clínicos es, en última instancia, un problema de cultura organizacional. La formación continua del personal no debe ser una charla aburrida una vez al año, sino un entrenamiento práctico basado en simulaciones de ataques reales.

Además, es fundamental establecer acuerdos de procesamiento de datos (DPA) robustos con cada proveedor externo. En un ensayo clínico promedio intervienen hasta 15 empresas diferentes. Si una sola de ellas tiene protocolos de seguridad laxos, todo el estudio está en riesgo. Las auditorías de seguridad a terceros deben ser recurrentes y no limitarse a revisar certificaciones ISO, sino a realizar pruebas de penetración reales sobre sus sistemas.

Preguntas Frecuentes (FAQs)

¿Cuál es la diferencia entre anonimización y seudonimización en un ensayo clínico?

La seudonimización sustituye los identificadores directos (como el nombre) por un código o ID único, permitiendo volver a identificar al sujeto si es necesario por razones médicas. La anonimización, por el contrario, altera los datos de tal forma que es imposible, técnica y legalmente, volver a identificar a la persona. El GDPR considera que los datos seudonimizados siguen siendo datos personales, mientras que los anonimizados no.

¿Cómo afecta una brecha de seguridad a la validez científica de un estudio?

Si se demuestra que los datos fueron vulnerados, la cadena de custodia se rompe. Esto genera dudas sobre si los datos fueron alterados o manipulados, lo que a menudo lleva a las agencias reguladoras a rechazar el estudio completo. El coste no es solo la multa, sino la pérdida de años de trabajo y millones de dólares en inversión que deben reiniciarse desde cero.

¿Qué medidas deben tomarse ante un ataque de ransomware durante un ensayo activo?

Lo primero es activar el plan de continuidad de negocio. Esto incluye aislar los sistemas afectados para evitar la propagación, notificar a las autoridades en el plazo legal (72 horas bajo GDPR) y, lo más importante, asegurar la seguridad de los pacientes si el ataque afecta a dispositivos médicos conectados. Los backups fuera de línea (offline) son la única garantía real para recuperar la información sin pagar el rescate.