El analista SOC: la primera línea de defensa en la infraestructura digital moderna.

El centinela invisible: la realidad profunda del analista de un centro de operaciones de seguridad

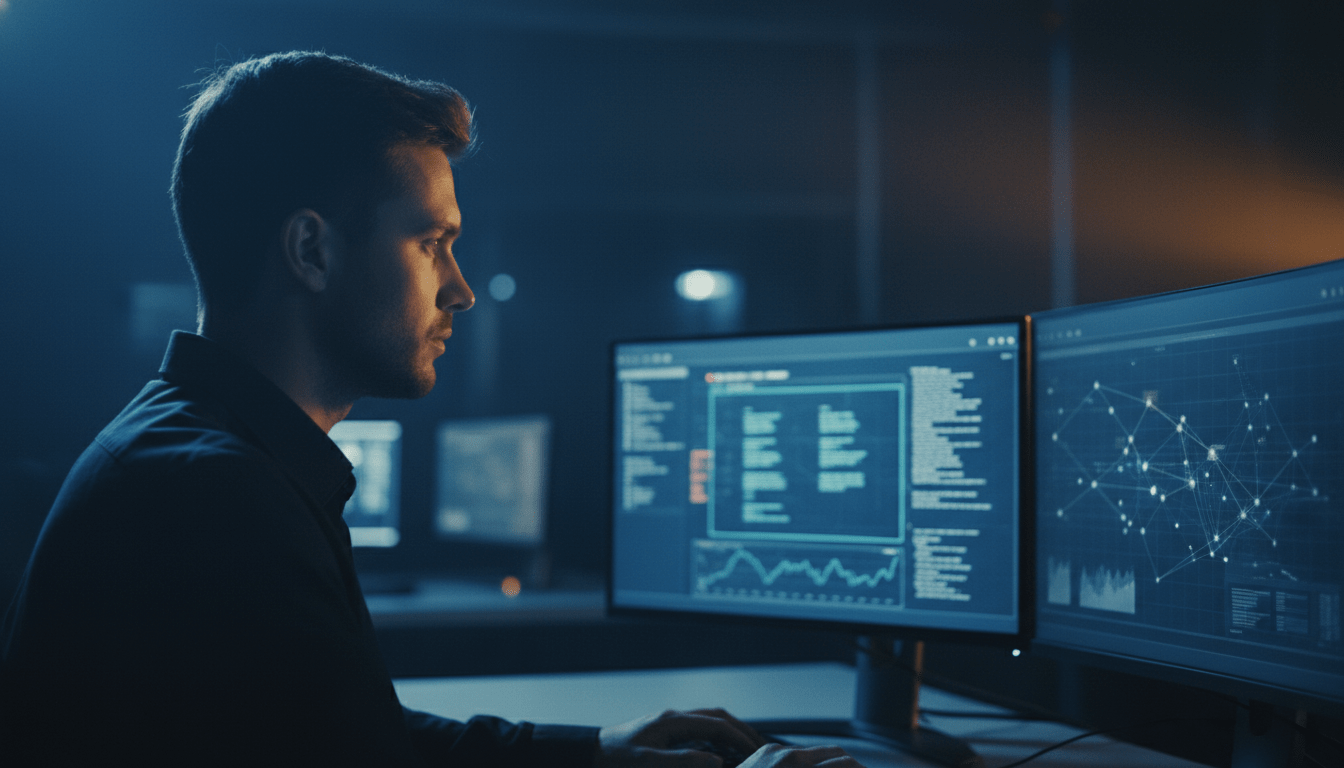

Imagínese una sala con luz tenue, donde el único sonido constante es el zumbido de los servidores y el tecleo rítmico, casi hipnótico, de un equipo humano. No, no es una escena de una película de espionaje de Hollywood. Es el corazón palpitante de la infraestructura digital moderna: el Centro de Operaciones de Seguridad (SOC). Aquí, el analista SOC no es solo un técnico que mira pantallas; es un detective forense, un estratega militar y un psicólogo de sistemas, todo en uno. Su trabajo es, fundamentalmente, la defensa de la civilización digital.

Cuando hablamos de ciberseguridad, solemos caer en la trampa de pensar en firewalls, cifrado de extremo a extremo y algoritmos de inteligencia artificial. Pero el eslabón más crítico, el que decide si un incidente se convierte en una catástrofe global o en una nota al pie de página, es el analista. Este profesional vive en una tensión constante entre la calma absoluta y el caos absoluto. Es un oficio que requiere una capacidad intelectual poco común: la habilidad de mantener la curiosidad analítica mientras se está bajo un fuego cruzado de datos.

La trinchera digital: la rutina del analista

Para entender qué hace realmente un analista SOC, debemos despojarnos de la visión romántica. No hay luces de neón ni códigos cayendo en cascada por la pantalla. La realidad es mucho más terrenal y, a la vez, fascinante. El día a día de un analista de nivel 1, a menudo llamado el especialista en triaje, es una carrera contra el tiempo. Reciben miles de alertas diarias. Cada una de estas alertas es un grito de ayuda de un sistema que sospecha que algo no está bien.

El desafío no es la falta de información, sino el exceso. Es lo que llamamos el ruido. Imaginen intentar escuchar una conversación privada en medio de un estadio de fútbol lleno durante la final de la copa. Ese es el entorno en el que operan. Deben filtrar, clasificar y priorizar. ¿Es este intento de acceso un usuario legítimo que olvidó su contraseña o es un actor de amenazas intentando un ataque de fuerza bruta? Esa decisión, tomada en segundos, tiene consecuencias reales.

Anatomía de una alerta: el arte de la sospecha

Un analista SOC no se limita a seguir un manual de procedimientos. Si bien los playbooks son útiles, la verdadera magia ocurre cuando el analista aplica el pensamiento crítico. Supongamos que una alerta se dispara por un comportamiento inusual en un servidor de bases de datos a las tres de la mañana. Un sistema automatizado podría simplemente bloquear la IP. Pero un analista humano se pregunta: ¿por qué ahora? ¿qué cambió en la configuración ayer? ¿está este servidor conectado a otros sistemas críticos? Es esta capacidad de conectar puntos aparentemente inconexos lo que define a un profesional de élite.

La ciberseguridad es, en esencia, una batalla de voluntades. Del otro lado, hay humanos. Humanos que también cometen errores, que también tienen objetivos y que también están innovando. El analista SOC debe pensar como el atacante. Debe anticipar el siguiente movimiento. Es un juego de ajedrez donde el tablero cambia constantemente y las reglas parecen reescribirse a mitad de la partida.

El mito de la automatización total

A menudo escuchamos que la inteligencia artificial reemplazará a los analistas SOC. Es una afirmación seductora, pero profundamente errónea. La IA es una herramienta, no un sustituto. Podemos automatizar la recolección de datos, la correlación básica y la respuesta a incidentes comunes. Pero, ¿puede una IA entender la cultura de una empresa? ¿Puede una IA comprender el impacto reputacional de un incidente? ¿Puede una IA negociar con un equipo de TI para priorizar un parche sin interrumpir una línea de producción crítica?

La IA actúa como un exoesqueleto. Nos da más fuerza, más velocidad, más capacidad de procesamiento. Pero el cerebro, la intención y la responsabilidad moral siguen siendo humanos. La automatización nos libera de las tareas repetitivas y monótonas, permitiéndonos enfocarnos en lo que realmente importa: la caza de amenazas (Threat Hunting) y la estrategia de defensa proactiva.

La evolución hacia la caza de amenazas

El SOC moderno está pasando de una postura reactiva a una proactiva. Ya no esperamos a que suene la alarma. Salimos a buscar al enemigo en nuestra propia red. El Threat Hunting es la actividad más intelectualmente estimulante dentro del SOC. Se basa en la hipótesis: ¿y si un atacante ya está dentro? ¿cómo se escondería? ¿qué rastros dejaría?

El cazador de amenazas busca anomalías que no disparan alertas convencionales. Busca patrones sutiles, el uso legítimo de herramientas del sistema (LOLBins) con fines maliciosos, o comportamientos de red que simplemente «se sienten mal». Es una labor de detective que requiere un conocimiento profundo de la arquitectura de red y de las tácticas, técnicas y procedimientos (TTPs) de los grupos de ciberdelincuencia.

El factor humano: la última línea de defensa

A pesar de toda la tecnología, el factor humano sigue siendo la variable más volátil. Tanto en el bando de los defensores como en el de los atacantes. El analista SOC debe lidiar con la fatiga. El agotamiento profesional (burnout) es una epidemia silenciosa en los centros de operaciones de seguridad. La presión de saber que un error puede costar millones de dólares o comprometer la privacidad de miles de personas es una carga pesada.

Las organizaciones que no cuidan a sus analistas terminan perdiendo a sus mejores talentos. Un SOC exitoso no es solo aquel que tiene las mejores herramientas, sino aquel que cultiva un entorno donde el aprendizaje continuo es la norma, donde el error se trata como una oportunidad de mejora y no como un motivo de castigo, y donde la colaboración es el valor fundamental.

Habilidades que ningún algoritmo puede replicar

Si usted aspira a ser un analista SOC, o si ya lo es, no se obsesione solo con las certificaciones técnicas. Por supuesto, necesita entender redes, sistemas operativos, protocolos y lenguajes de scripting. Pero las habilidades que lo llevarán a la cima son otras:

- Pensamiento crítico: La capacidad de dudar de todo, incluso de los datos que le entrega su herramienta favorita.

- Comunicación efectiva: Usted será el traductor entre el mundo técnico y el mundo de los negocios. Debe saber explicar por qué un riesgo es crítico a un ejecutivo que no entiende qué es un paquete TCP.

- Adaptabilidad: El panorama de amenazas cambia cada semana. Lo que funcionó ayer podría estar obsoleto hoy.

- Resiliencia emocional: La capacidad de mantener la calma cuando todo parece estar cayéndose a pedazos.

El futuro del analista SOC es brillante, pero exige una evolución constante. Nos estamos convirtiendo en arquitectos de la resiliencia. No estamos aquí para evitar que ocurra cualquier incidente —eso es imposible en un mundo interconectado—, sino para asegurar que, cuando ocurra, la organización pueda resistir, adaptarse y recuperarse con una rapidez asombrosa.

El camino hacia la madurez operativa

Para que un SOC sea verdaderamente efectivo, debe estar integrado en la estrategia de negocio. No puede ser una isla. Los analistas deben entender qué es lo que la empresa realmente protege. ¿Es propiedad intelectual? ¿Es la disponibilidad del servicio? ¿Es la confianza del cliente? Cada SOC tiene un propósito diferente.

La madurez no se mide por la cantidad de herramientas que tiene, sino por la calidad de sus procesos y la cohesión de su equipo. Un SOC que tiene un SIEM de última generación pero cuyos analistas no hablan entre sí es un SOC que está destinado a fracasar. La comunicación es el lubricante que permite que la maquinaria de defensa funcione.

Preguntas Frecuentes (FAQs)

¿Es necesario ser un experto en programación para ser analista SOC?

No es obligatorio ser un desarrollador de software, pero tener nociones básicas de scripting (como Python o PowerShell) es una ventaja competitiva enorme. La automatización de tareas pequeñas, como el análisis de logs o la extracción de datos de una API, te ahorrará horas de trabajo manual y te permitirá dedicarte a tareas de mayor valor.

¿Cómo se combate la fatiga de alertas en un SOC?

La fatiga de alertas se combate principalmente mediante la optimización de las reglas de detección y la implementación de una estrategia de orquestación y respuesta (SOAR). No se trata de ver más alertas, sino de ver alertas de mayor fidelidad. Es fundamental revisar constantemente los casos de uso y eliminar las reglas que generan falsos positivos recurrentes.

¿Qué papel jugará la IA en el futuro cercano del SOC?

La IA actuará como un fuerza multiplicadora. Se encargará del triaje inicial, la correlación de eventos a gran escala y la sugerencia de acciones de respuesta. Esto permitirá que el analista humano deje de ser un operador de consola para convertirse en un supervisor de sistemas, enfocándose en la estrategia, la validación de anomalías complejas y la mejora continua de la postura defensiva.