El amanecer del dia Q: el desafio de proteger nuestra infraestructura digital ante la computacion cuantica.

El amanecer de una vulnerabilidad universal

Imaginen por un momento que todas las cerraduras del mundo, desde la de su casa hasta la de la bóveda más protegida de un banco central, pudieran abrirse con una llave maestra que hoy parece ciencia ficción, pero que está siendo forjada en laboratorios de alta tecnología en este preciso instante. No es una exageración literaria. La computación cuántica no es simplemente una versión más rápida de nuestras computadoras actuales; es un cambio de paradigma que utiliza las leyes de la mecánica cuántica para procesar información de formas que el silicio tradicional jamás podrá emular. Y en el corazón de esta revolución se encuentra una amenaza existencial para la infraestructura digital que sostiene nuestra civilización. Aquí es donde emerge una nueva figura, casi mística pero profundamente técnica: el especialista en seguridad de la computación cuántica.

Este profesional no es un simple administrador de sistemas con un curso de actualización. Es un arquitecto de la resistencia, un experto que debe entender tanto la física de partículas como la teoría de números más abstracta. Su misión principal es preparar al mundo para el llamado ‘Día Q’ o Y2Q, el momento hipotético en que una computadora cuántica con suficiente potencia (un ordenador cuántico tolerante a fallos) sea capaz de romper los algoritmos de cifrado asimétrico que protegen nuestras comunicaciones, transacciones bancarias y secretos de estado. Estamos hablando de la obsolescencia programada de RSA, Diffie-Hellman y la Criptografía de Curva Elíptica (ECC). Si estos nombres les suenan a jerga técnica, piensen en ellos como el pegamento invisible que mantiene la privacidad en internet. Sin ellos, el mundo digital se vuelve transparente para quien posea el poder cuántico.

La anatomía del riesgo: El algoritmo de Shor y la recolección retroactiva

Para entender por qué necesitamos a este especialista, debemos comprender la naturaleza del peligro. En 1994, Peter Shor demostró que una computadora cuántica teórica podría factorizar números enteros grandes en sus factores primos de manera exponencialmente más rápida que cualquier ordenador clásico. La mayoría de nuestra seguridad actual se basa en que factorizar un número de 2048 bits tomaría miles de millones de años. Una máquina cuántica madura podría hacerlo en horas. El especialista en seguridad cuántica vive con este cronómetro en la cabeza. Pero hay un peligro más inmediato: la estrategia de ‘Cosechar ahora, descifrar después’ (Harvest Now, Decrypt Later). Agencias de inteligencia y actores estatales ya están interceptando y almacenando enormes volúmenes de datos cifrados hoy, con la esperanza de que en diez o quince años puedan descifrarlos con tecnología cuántica. El trabajo del especialista, por tanto, no empieza en el futuro; es una batalla que se está perdiendo hoy si no se actúa con urgencia.

Las responsabilidades de un guardián cuántico

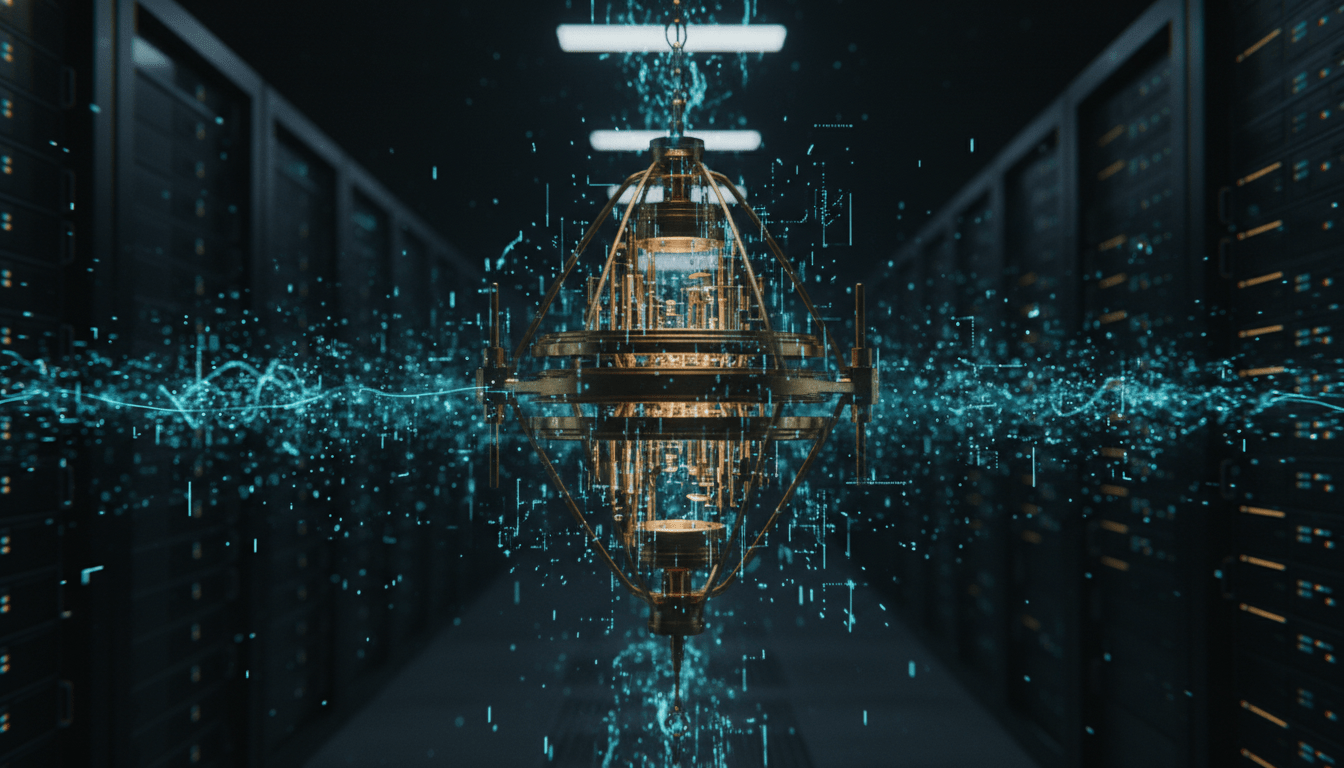

El rol del especialista en seguridad de la computación cuántica es multidimensional. No basta con saber programar; se requiere una visión estratégica que abarque desde la gestión de riesgos corporativos hasta la implementación de protocolos de bajo nivel. Una de sus tareas más críticas es la transición hacia la Criptografía Post-Cuántica (PQC). A diferencia de la computación cuántica, que requiere hardware exótico enfriado a temperaturas cercanas al cero absoluto, la PQC se refiere a algoritmos matemáticos que se ejecutan en computadoras normales pero que son resistentes a ataques cuánticos.

El especialista debe liderar la migración de toda la infraestructura de clave pública (PKI) de una organización. Esto no es tan sencillo como cambiar una contraseña. Implica auditar miles de aplicaciones, identificar dónde se utiliza el cifrado vulnerable y reemplazarlo por nuevos estándares, como los seleccionados recientemente por el NIST (Instituto Nacional de Estándares y Tecnología de EE. UU.), entre los que destacan nombres como CRYSTALS-Kyber para el intercambio de claves y CRYSTALS-Dilithium para firmas digitales. Este proceso de migración puede durar una década, lo que significa que el especialista debe poseer una paciencia infinita y una capacidad de planificación a largo plazo que rara vez se ve en el vertiginoso mundo de la tecnología tradicional.

La agilidad criptográfica como filosofía de trabajo

Un concepto fundamental que este experto debe inculcar en las organizaciones es la ‘agilidad criptográfica’. Históricamente, cambiar un estándar de cifrado ha sido un proceso agónico. Pasamos años migrando de MD5 a SHA-1, y luego a SHA-256, a menudo dejando sistemas vulnerables en el camino. El especialista en seguridad cuántica diseña sistemas que permiten cambiar algoritmos de forma modular, casi como quien cambia una pieza de un rompecabezas, sin tener que reconstruir toda la aplicación. Esta flexibilidad es vital porque, aunque el NIST haya seleccionado ciertos algoritmos, la investigación matemática continúa. Si mañana se descubre una debilidad en Kyber, la organización debe ser capaz de pivotar hacia otro algoritmo basado en redes (lattices) o en códigos de corrección de errores sin colapsar sus operaciones.

El arsenal técnico: Más allá del bit

Si profundizamos en el conocimiento técnico, el especialista debe dominar áreas que antes eran nichos académicos. La criptografía basada en retículos (lattice-based cryptography) es actualmente la reina de la defensa post-cuántica. Se basa en la dificultad de encontrar el vector más corto en una red de alta dimensionalidad, un problema que se cree que es difícil incluso para las computadoras cuánticas. El experto debe entender cómo configurar los parámetros de estos algoritmos para equilibrar la seguridad con el rendimiento. Los algoritmos cuánticos suelen tener claves mucho más grandes y firmas más pesadas que sus predecesores clásicos, lo que puede saturar las redes o ralentizar las transacciones financieras si no se gestionan adecuadamente.

Además de la PQC, el especialista también debe explorar la Distribución de Claves Cuánticas (QKD). A diferencia de la PQC, que es puro software y matemáticas, la QKD utiliza las propiedades físicas de los fotones para garantizar que cualquier intento de interceptación sea detectado inmediatamente debido al principio de incertidumbre de Heisenberg. Implementar QKD requiere una comprensión de la infraestructura de fibra óptica y, en algunos casos, de satélites de comunicación cuántica. Es un campo donde la seguridad informática se fusiona con la ingeniería física, y el especialista actúa como el puente entre estos dos mundos.

La gestión del inventario de activos criptográficos

Nadie puede proteger lo que no sabe que tiene. Una de las tareas más arduas y menos glamurosas del especialista es realizar un inventario exhaustivo de los activos criptográficos. En una gran corporación o en una entidad gubernamental, el cifrado está en todas partes: en los túneles VPN, en las bases de datos, en las firmas de los correos electrónicos, en los microchips de las tarjetas de crédito y en los sistemas de control industrial (SCADA). El especialista utiliza herramientas de escaneo avanzado y análisis de tráfico para mapear cada rincón donde resida una clave RSA o ECC. Este mapa de calor de vulnerabilidad es el documento base para cualquier estrategia de defensa seria.

Desafíos éticos y geopolíticos

No podemos ignorar que el especialista en seguridad cuántica opera en un tablero de ajedrez geopolítico. La carrera por la supremacía cuántica es a menudo comparada con la carrera espacial o el desarrollo de la bomba atómica. Quien obtenga primero una computadora cuántica capaz de romper el cifrado global tendrá una ventaja estratégica sin precedentes. El especialista, por tanto, a menudo trabaja en entornos de alta seguridad donde la ética profesional es puesta a prueba. Debe asesorar a los líderes sobre las implicaciones de la soberanía tecnológica. ¿Debería una empresa europea confiar en algoritmos estandarizados por una agencia estadounidense? ¿Cómo se verifica que un algoritmo no tenga una ‘puerta trasera’ matemática? Estas preguntas no tienen respuestas simples y requieren un juicio humano informado y crítico.

El especialista también debe luchar contra el escepticismo interno. Muchos directivos ven la amenaza cuántica como algo lejano, un problema para el ‘yo del futuro’. El experto debe ser un comunicador eficaz, capaz de traducir conceptos de probabilidad cuántica a términos de pérdida financiera y riesgo reputacional. Debe explicar que la seguridad cuántica no es un gasto, sino un seguro de vida para la continuidad del negocio en la próxima década.

El camino hacia la resiliencia

Para concluir este análisis sobre una profesión que apenas está naciendo, es vital entender que la seguridad cuántica no es un destino, sino un proceso continuo de adaptación. El especialista en esta área es un aprendiz perpetuo. Debe seguir de cerca los avances en la corrección de errores cuánticos, el desarrollo de qubits superconductores y las nuevas técnicas de criptoanálisis. Su rol es el de un vigía en la proa de un barco que navega hacia aguas desconocidas, asegurándose de que, cuando la tormenta cuántica finalmente golpee, nuestra estructura digital sea lo suficientemente sólida para no desmoronarse.

La transición será costosa y compleja, pero la alternativa es el caos total. El especialista en seguridad de la computación cuántica es, en última instancia, el garante de que la confianza, ese elemento intangible que permite que internet funcione, siga existiendo en la era del átomo y el bit cuántico. Su trabajo es silencioso, técnico y a menudo invisible, pero de su éxito depende la privacidad y la seguridad de las generaciones venideras.

Preguntas Frecuentes (FAQs)

¿Cuándo será necesario que todas las empresas tengan un especialista en seguridad cuántica?

La necesidad varía según el sector, pero las organizaciones que manejan datos con una vida útil de secreto superior a cinco años (como gobiernos, sector salud o defensa) ya deberían contar con estos especialistas. Para el resto de las empresas, la integración de estos expertos o consultores externos será obligatoria a medida que los proveedores de servicios en la nube comiencen la migración masiva a estándares post-cuánticos en los próximos 2 a 4 años.

¿Es la criptografía post-cuántica lo mismo que la computación cuántica?

No, y es una confusión común. La computación cuántica se refiere al hardware que utiliza principios cuánticos para procesar datos. La criptografía post-cuántica (PQC) se refiere a algoritmos matemáticos tradicionales que se ejecutan en computadoras normales pero que están diseñados para resistir los ataques de una computadora cuántica. El especialista en seguridad debe dominar ambos conceptos para implementar defensas efectivas.

¿Qué formación necesita alguien para convertirse en este tipo de especialista?

Generalmente se requiere una base sólida en matemáticas discretas, teoría de números y ciencias de la computación. Muchos especialistas actuales provienen del campo de la criptografía clásica y se han especializado a través de estudios avanzados en física cuántica o participando en las competiciones de estandarización del NIST. Además, certificaciones en gestión de riesgos y seguridad de la información son esenciales para aplicar estos conocimientos en un entorno corporativo real.