La seguridad física es el eslabón más crítico en la infraestructura moderna.

La ilusión de la invulnerabilidad perimetral

Caminas por el vestíbulo de una corporación multinacional. Ves cámaras de alta definición, torniquetes de acero inoxidable y guardias uniformados con semblante serio. Para el observador casual, este edificio es una fortaleza. Para un especialista en red team físico, es un rompecabezas lleno de piezas sueltas. La seguridad física, a menudo eclipsada por la complejidad del firewall digital, sigue siendo el talón de Aquiles de la infraestructura moderna. No importa cuán robusto sea tu cifrado de 256 bits si alguien puede entrar en tu sala de servidores con una lata de aire comprimido y un destornillador.

El red team físico no es una auditoría de cumplimiento. No es una lista de verificación donde marcamos si las luces funcionan o si los extintores están vigentes. Es un ejercicio de adversidad real. Es el arte de pensar como el lobo para proteger a las ovejas. En este análisis profundo, vamos a desglosar la metodología, la psicología y las herramientas que definen a un intruso de élite, y por qué las organizaciones necesitan desesperadamente este espejo incómodo para sobrevivir en 2025.

La psicología del intruso: El arte de pertenecer

La herramienta más poderosa de un red teamer no cuelga de su cinturón; está en su capacidad para gestionar la percepción humana. El cerebro humano está programado para buscar patrones y descartar lo que parece normal. Si llevas un chaleco reflectante, una escalera y caminas con determinación, la mayoría de las personas no solo te dejarán pasar, sino que te sostendrán la puerta. Este fenómeno, conocido como obediencia a la autoridad y sesgo de normalidad, es la base de la ingeniería social física.

El concepto de pretexting

Un intruso de élite nunca entra ‘a ver qué pasa’. Entra con una identidad construida sobre la investigación. El ‘pretexting’ consiste en crear una narrativa creíble. ¿Eres el técnico de ascensores que viene por una llamada de mantenimiento urgente? ¿Eres el repartidor de comida que busca a un empleado específico? La clave no es el disfraz, es la confianza. Un red teamer estudia la cultura de la empresa: ¿usan tarjetas de identificación visibles? ¿Cuál es el tono de voz de los empleados? ¿A qué hora salen a fumar? Al mimetizarse con el entorno, el intruso deja de ser una amenaza para convertirse en parte del mobiliario.

Reconocimiento: El 80 por ciento del éxito

Antes de tocar una cerradura, el equipo dedica días o semanas al reconocimiento. Esto se divide en dos vertientes: OSINT (Open Source Intelligence) y vigilancia física. En la era digital, gran parte del trabajo se hace desde un sofá. Las fotos en redes sociales de empleados mostrando sus credenciales permiten clonar diseños de tarjetas en cuestión de horas. Los mapas satelitales revelan puntos ciegos en las cámaras y rutas de escape.

Vigilancia sobre el terreno

La vigilancia física busca anomalías en los procedimientos. Buscamos el ‘tailgating’ (entrar pegado a alguien que usa su tarjeta), puertas que no cierran bien por el calor, o guardias que se distraen con sus teléfonos a las 3:00 AM. Un dato crítico: la mayoría de las brechas ocurren en los momentos de transición, como el cambio de turno o la hora del almuerzo, donde la vigilancia es más laxa.

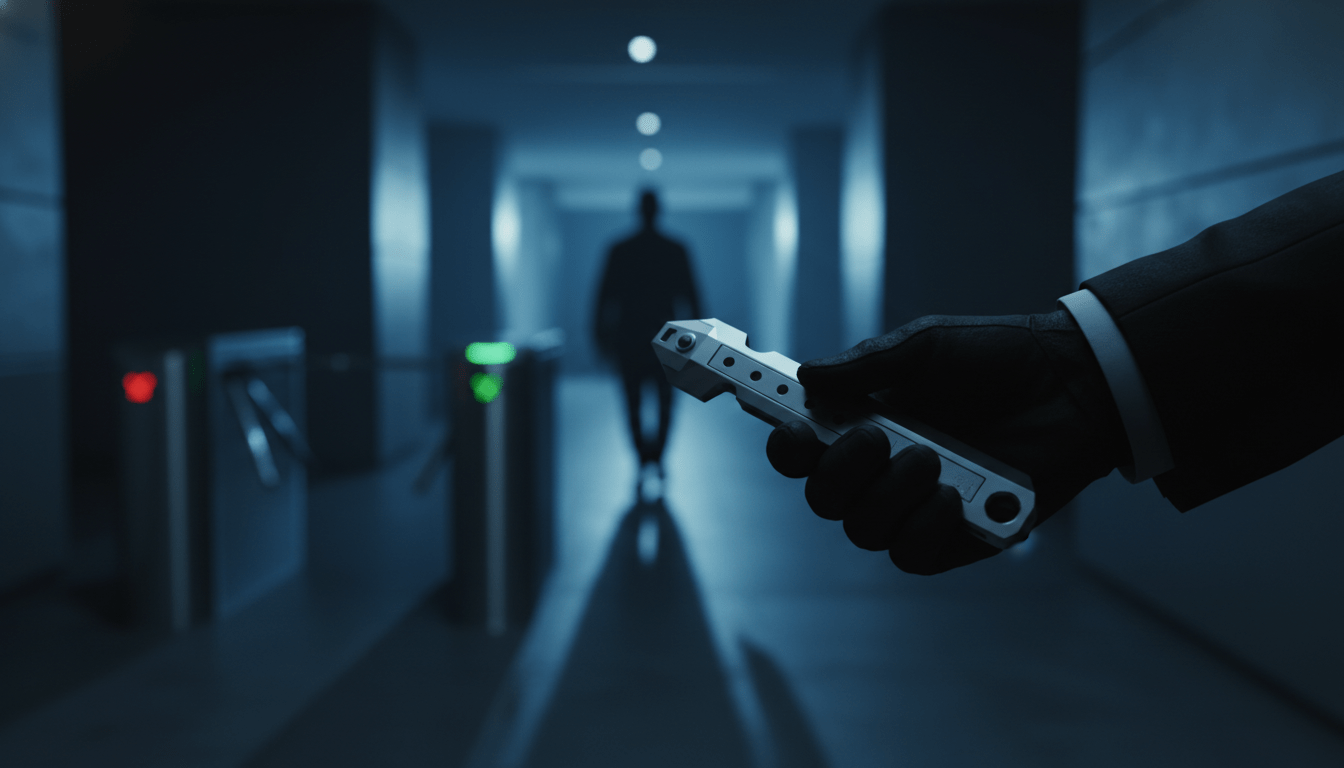

Bypass técnico: Cuando la tecnología falla

A pesar de los avances en biometría y tarjetas inteligentes, los sistemas físicos tienen debilidades mecánicas y electrónicas inherentes. Un intruso de élite conoce los protocolos de comunicación como Wiegand, que todavía se utiliza en miles de lectores de tarjetas y es vulnerable a ataques de ‘sniffing’ y ‘replay’.

Ataques a sensores REX (Request-to-Exit)

Muchos sistemas de control de acceso utilizan sensores de movimiento infrarrojos en el interior para abrir la puerta automáticamente cuando alguien sale. Un atacante puede introducir una vara flexible por debajo de la puerta o usar una lata de aire comprimido invertida para crear una ráfaga de aire frío que engañe al sensor, desbloqueando la puerta desde afuera. Es una técnica elegante, silenciosa y extremadamente efectiva que anula inversiones de miles de euros en puertas blindadas.

Clonación de RFID y NFC

Con herramientas como el Proxmark3 o el Flipper Zero, un red teamer puede acercarse a un empleado en una cafetería y clonar su tarjeta de acceso en segundos sin que este se dé cuenta. En 2025, la mayoría de las empresas siguen utilizando tarjetas de baja frecuencia (125kHz) que no tienen cifrado, lo que las hace triviales de copiar.

La infiltración: El momento de la verdad

Una vez dentro, el objetivo no es robar laptops, sino demostrar el impacto. Un red teamer busca la ‘joya de la corona’: la sala de servidores, la oficina del CEO o los archivos de recursos humanos. La infiltración exitosa suele ser una combinación de descaro y técnica. El uso de ‘shims’ para abrir pestillos o el ‘lockpicking’ tradicional son habilidades secundarias frente a la capacidad de convencer a un recepcionista de que has olvidado tu tarjeta y necesitas un pase temporal.

Post-infiltración y persistencia

Entrar es solo la mitad del trabajo. Un intruso de élite busca dejar ‘puertas traseras’ físicas. Esto puede ser conectar un pequeño dispositivo (Dropbox) en una toma de red oculta bajo un escritorio, permitiendo acceso remoto a la red interna desde el exterior. O simplemente desbloquear una salida de emergencia desde dentro para volver a entrar más tarde sin necesidad de ingeniería social.

Análisis crítico: ¿Por qué seguimos fallando?

La seguridad física sufre de un problema de fatiga. A diferencia de un sistema informático que puede alertar sobre un ataque de fuerza bruta en milisegundos, un guardia de seguridad puede pasar 10 años sin ver un incidente real, lo que lleva a la complacencia. Además, existe una desconexión peligrosa entre el departamento de TI y el de Seguridad Física. En muchas organizaciones, el CISO no tiene jurisdicción sobre quién maneja las llaves del edificio, creando silos de información que los atacantes aprovechan.

Reflexiones sobre la resiliencia organizacional

El objetivo del red team físico no es humillar al personal de seguridad, sino fortalecer la resiliencia. Un informe de red team exitoso debe ser un mapa de ruta para la mejora. La solución rara vez es comprar más cámaras; suele ser mejorar la formación del personal, implementar una política de ‘puertas cerradas’ real y fomentar una cultura donde cuestionar a un desconocido no sea visto como una falta de cortesía, sino como un acto de protección colectiva.

Preguntas Frecuentes (FAQs)

¿Es legal realizar un ejercicio de red team físico?

Sí, siempre y cuando exista un contrato explícito y una ‘Autorización de Intrusión’ (Get Out of Jail Free Card) firmada por la alta dirección. Sin estos documentos legales que definen el alcance, el horario y los objetivos, la actividad se consideraría un delito de allanamiento o espionaje industrial.

¿Cuál es la diferencia entre un pentest físico y un red team físico?

Un pentest físico busca identificar tantas vulnerabilidades como sea posible en un tiempo limitado (ej. probar todas las cerraduras). Un red team físico tiene un objetivo específico (ej. llegar a la caja fuerte) y utiliza cualquier medio necesario, priorizando el sigilo y la simulación de un adversario real a largo plazo.

¿Cómo puedo empezar a proteger mi empresa hoy mismo?

Empieza por lo básico: audita quién tiene llaves maestras, asegúrate de que las puertas cierren y aseguren por completo de forma automática, y lo más importante, educa a tus empleados sobre el peligro del tailgating. La tecnología más cara no compensa a un empleado que sostiene la puerta a un extraño por amabilidad.