Cada dispositivo inteligente es un punto potencial de acceso para vulnerabilidades digitales.

La ilusión de la conveniencia conectada

Vivimos en una era donde la fricción ha sido eliminada de nuestras rutinas. Encender las luces con la voz, ajustar la temperatura del salón desde la oficina o pedirle a un asistente virtual que añada leche a la lista de la compra mientras nos preparamos el café son acciones que, hace apenas dos décadas, habrían parecido ciencia ficción. Sin embargo, esta comodidad tiene un precio invisible. Cada dispositivo que añadimos a nuestra red doméstica, desde la bombilla inteligente hasta el refrigerador con pantalla táctil, es una pieza de hardware que no solo ejecuta tareas, sino que también recopila, procesa y transmite datos. El problema fundamental radica en que la mayoría de estos objetos fueron diseñados con una prioridad absoluta: llegar al mercado lo antes posible. La seguridad, a menudo, fue una ocurrencia tardía o un gasto que los fabricantes decidieron omitir para reducir costes.

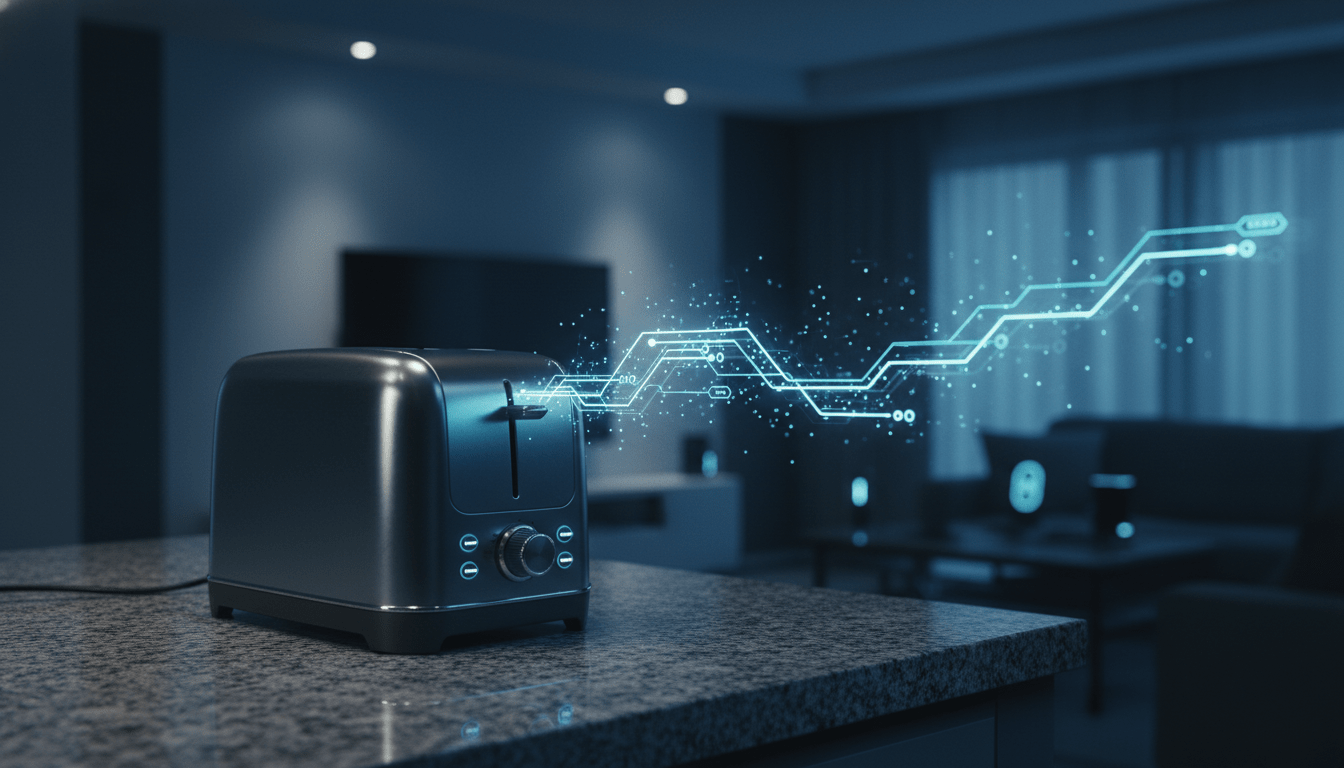

Cuando compramos un dispositivo inteligente, tendemos a verlo como un electrodoméstico más. Pero un tostador conectado a internet no es un tostador; es un ordenador en miniatura con un sistema operativo, una pila de protocolos de red y, casi siempre, una vulnerabilidad de seguridad esperando ser explotada. La superficie de ataque de un hogar moderno ha crecido de forma exponencial. Si hace diez años nos preocupábamos por proteger nuestro ordenador principal, hoy debemos preocuparnos por proteger nuestra tostadora, nuestro termostato, nuestra cerradura y hasta nuestro cepillo de dientes eléctrico.

Anatomía de una vulnerabilidad: cuando el tostador se vuelve espía

Para entender cómo un atacante puede entrar en nuestra casa, debemos dejar de pensar en términos de ataques directos a un servidor robusto y empezar a pensar en la ley del menor esfuerzo. Los ciberdelincuentes no suelen intentar hackear el firewall de un router de alta gama si pueden entrar por la puerta trasera de un dispositivo IoT mal configurado. El proceso suele comenzar con el escaneo de redes. Existen motores de búsqueda especializados que indexan dispositivos conectados a internet en todo el mundo. Un atacante puede buscar, por ejemplo, cámaras de seguridad con configuraciones predeterminadas y, en cuestión de segundos, obtener acceso a la señal en vivo de miles de hogares.

El pecado original del diseño IoT

Muchos de estos dispositivos son lo que llamamos ‘vulnerables por diseño’. Esto significa que el fabricante, en su afán por facilitar la configuración inicial, ha dejado puertos abiertos, servicios innecesarios activos o protocolos de comunicación obsoletos que son incapaces de cifrar correctamente la información. A menudo, el firmware de estos dispositivos no recibe actualizaciones de seguridad durante toda su vida útil. Una vez que el producto sale de la fábrica, su seguridad queda congelada en el tiempo, mientras que las técnicas de ataque evolucionan cada día. Es una receta perfecta para el desastre digital.

Credenciales por defecto: la llave maestra del intruso

El vector de ataque más común sigue siendo el más simple: las contraseñas predeterminadas. Muchos dispositivos llegan al usuario con credenciales de fábrica como ‘admin/admin’ o ‘1234’. Si el usuario no cambia esta configuración durante la instalación, el dispositivo queda expuesto a ataques de fuerza bruta automatizados. Existen botnets, redes de dispositivos infectados, que escanean internet constantemente buscando estos equipos desprotegidos. Una vez infectado, el dispositivo pasa a formar parte de una red zombi, utilizada para lanzar ataques DDoS a gran escala o para espiar el tráfico de la red local, permitiendo al atacante moverse lateralmente hacia otros dispositivos más sensibles, como nuestro ordenador de trabajo o nuestro servidor de almacenamiento personal.

Historias de terror digital: casos que marcaron un antes y un después

No estamos hablando de teoría especulativa. La historia reciente de la ciberseguridad está repleta de incidentes que demuestran la fragilidad de nuestros hogares conectados. Estos casos no solo son anécdotas curiosas; son lecciones sobre la importancia de la higiene digital.

El casino, la pecera y el termostato

Uno de los casos más famosos ocurrió en un casino de Las Vegas. Los atacantes no intentaron vulnerar la base de datos de los clientes directamente. En su lugar, identificaron un termostato inteligente instalado en la pecera del lobby del casino. Este dispositivo, que controlaba la temperatura y la calidad del agua, estaba conectado a la red interna. A través de una vulnerabilidad en este termostato, los atacantes lograron pivotar hacia el interior de la red del casino, accediendo a información confidencial de los clientes de alto nivel. Este incidente ilustra perfectamente que el dispositivo más inocuo puede ser el eslabón más débil de la cadena.

El peluche que escuchaba demasiado

En el ámbito doméstico, los juguetes inteligentes han sido protagonistas de varios escándalos. Un oso de peluche conectado, diseñado para enviar mensajes de voz entre padres e hijos, terminó exponiendo millones de grabaciones privadas debido a una mala gestión de los servidores donde se almacenaban los datos. La falta de cifrado y de controles de acceso adecuados convirtió un juguete diseñado para fomentar el vínculo familiar en una herramienta de espionaje involuntaria. La lección aquí es clara: cualquier dispositivo que tenga un micrófono o una cámara debe ser tratado con el máximo nivel de sospecha.

La rebelión de las aspiradoras

Más recientemente, hemos visto casos de robots aspiradores que fueron comprometidos para emitir insultos y comentarios ofensivos a través de sus altavoces, persiguiendo a mascotas y personas por la casa. Los atacantes utilizaron técnicas de ‘credential stuffing’, aprovechando que los usuarios reutilizan contraseñas en múltiples servicios. Este tipo de ataques no solo violan la privacidad, sino que generan una sensación de inseguridad física en nuestro propio hogar, el lugar donde deberíamos sentirnos más protegidos.

La convergencia entre IA y dispositivos hogareños

El panorama se complica con la integración de la inteligencia artificial. A medida que los dispositivos inteligentes se vuelven más capaces, también se vuelven más predictivos. Un televisor moderno no solo muestra contenido; utiliza tecnología de reconocimiento automático de contenido para analizar qué estamos viendo y enviar esos datos a la nube para crear perfiles publicitarios detallados. La IA permite que estos dispositivos analicen nuestros patrones de comportamiento: a qué hora nos levantamos, cuánto tiempo pasamos en cada habitación, qué tipo de comida consumimos. Esta información, si cae en las manos equivocadas, es oro puro para el cibercrimen. La capacidad de predecir cuándo una casa está vacía, basándose en el uso de luces y electrodomésticos, convierte a un hogar inteligente en un objetivo atractivo para robos físicos.

Estrategias de defensa: blindar el castillo digital

No se trata de renunciar a la tecnología, sino de adoptar una postura proactiva. La seguridad del hogar inteligente comienza con la mentalidad del usuario.

Segmentación de red: el arte de aislar

La estrategia más efectiva para proteger un hogar inteligente es la segmentación de red. La mayoría de los routers modernos permiten crear una ‘red de invitados’. Debemos conectar todos nuestros dispositivos IoT a esta red separada, aislándolos de la red principal donde tenemos nuestros ordenadores, teléfonos y dispositivos de almacenamiento de datos. De esta forma, si una aspiradora o un termostato es comprometido, el atacante se encontrará atrapado en una red sin acceso a nuestros equipos críticos.

La higiene digital más allá de la contraseña

Además de usar contraseñas robustas y únicas para cada dispositivo, es imperativo activar la autenticación de dos factores (2FA) siempre que sea posible. Si un dispositivo no soporta 2FA, deberíamos considerar seriamente si realmente necesitamos que esté conectado a internet. También es fundamental desactivar las funciones que no utilizamos, como el acceso remoto si no vamos a salir de casa, y mantener el firmware actualizado. Si un fabricante deja de lanzar actualizaciones para un dispositivo, ese aparato se convierte en un riesgo de seguridad y debería ser reemplazado o desconectado.

El futuro de la regulación y la responsabilidad del fabricante

Estamos llegando a un punto de inflexión. La presión regulatoria, como la directiva NIS2 en Europa, está comenzando a exigir estándares de seguridad más altos para los dispositivos conectados. Sin embargo, la responsabilidad final sigue recayendo en el consumidor. Necesitamos exigir transparencia a los fabricantes. ¿Cuánto tiempo garantizan actualizaciones de seguridad? ¿Qué hacen con nuestros datos? ¿Es posible utilizar el dispositivo sin conectarlo a la nube? Estas son las preguntas que debemos hacernos antes de realizar una compra. La era de la conectividad desenfrenada debe dar paso a una era de conectividad responsable.

Preguntas Frecuentes (FAQs)

¿Es realmente peligroso tener dispositivos inteligentes en casa?

No es peligroso en sí mismo, pero sí es un riesgo si se gestiona con descuido. El problema no es el dispositivo, sino cómo lo configuramos. Al igual que no dejarías la puerta de tu casa abierta, no debes dejar las puertas digitales de tus dispositivos abiertas mediante contraseñas débiles o falta de actualizaciones.

¿Qué es la segmentación de red y por qué es importante?

La segmentación de red consiste en crear subredes dentro de tu router doméstico. Es vital porque separa tus dispositivos críticos (ordenadores, móviles, servidores) de tus dispositivos IoT (bombillas, aspiradoras, sensores). Si un hacker logra acceder a tu aspiradora inteligente, la segmentación impide que pueda saltar a tu ordenador personal para robar tus archivos o credenciales bancarias.

¿Cómo puedo saber si mis dispositivos IoT han sido hackeados?

A menudo, el hackeo es silencioso y no deja rastros visibles. Sin embargo, señales como un comportamiento errático del dispositivo, un consumo de datos inusualmente alto, o que el dispositivo se reinicie solo, pueden ser indicadores. La mejor defensa es la prevención: monitorear el tráfico de red desde el router y mantener todos los dispositivos actualizados para cerrar las vulnerabilidades conocidas.