La fusión entre tecnología y cuerpo humano crea nuevos desafíos para la ciberseguridad.

El amanecer del humano sintético

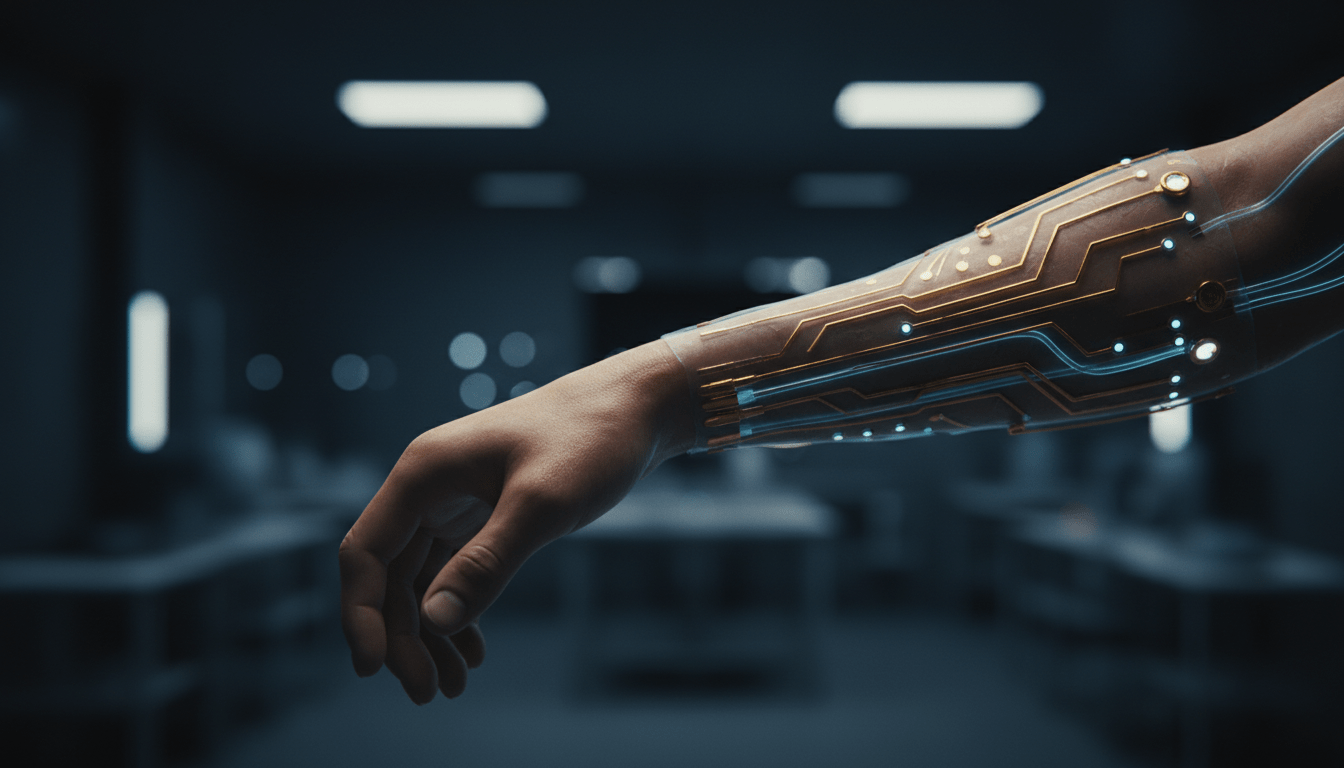

La línea que separa nuestra biología de la tecnología se ha vuelto tan delgada que, en muchos casos, ha desaparecido por completo. No estamos hablando de un futuro lejano de ciencia ficción, sino de una realidad palpable donde los implantes, los sensores y las modificaciones corporales no son solo herramientas de vanguardia médica, sino extensiones de nuestra propia identidad. El transhumanismo, ese movimiento filosófico y científico que busca trascender las limitaciones humanas mediante la tecnología, ha dejado los libros de teoría para instalarse en nuestras muñecas, en nuestros corazones y, en casos más arriesgados, bajo nuestra piel.

Sin embargo, al convertir nuestro cuerpo en una plataforma tecnológica, hemos abierto la puerta a una superficie de ataque sin precedentes. La seguridad en la vida transhumanista ya no es solo una cuestión de contraseñas y firewalls; es una cuestión de integridad física y supervivencia biológica. Cuando el hardware se fusiona con el tejido vivo, un fallo de software deja de ser un inconveniente técnico para convertirse en un riesgo vital.

Anatomía de un riesgo: Cuando el cuerpo es la superficie de ataque

Tradicionalmente, la seguridad informática se centraba en proteger datos almacenados en servidores remotos o dispositivos externos. Hoy, el perímetro de seguridad es la piel humana. Consideremos los dispositivos médicos implantables (DMI), como los marcapasos, los desfibriladores y las bombas de insulina. Estos aparatos, diseñados para salvar vidas, son computadoras en miniatura que dependen de conexiones inalámbricas para la configuración y el monitoreo remoto.

La vulnerabilidad aquí es crítica. Si un atacante logra interceptar la comunicación entre el dispositivo y el centro de control, o si explota una falla en el firmware del implante, las consecuencias son devastadoras. No hablamos de una filtración de fotos privadas, sino de la posibilidad de alterar el ritmo cardíaco de una persona o administrar una dosis letal de insulina. La ciberseguridad sanitaria no es una opción; es un requisito de vida o muerte.

La fragilidad de la conexión inalámbrica

La mayoría de estos dispositivos utiliza protocolos de radiofrecuencia (RF) para comunicarse. Muchos de estos protocolos fueron diseñados hace años, cuando la amenaza de un ataque dirigido a un individuo específico parecía ciencia ficción. Hoy, herramientas de bajo costo permiten a cualquier persona con conocimientos técnicos básicos escanear frecuencias, interceptar señales y, potencialmente, enviar comandos no autorizados. La falta de cifrado robusto y de mecanismos de autenticación multifactor en muchos modelos antiguos de DMI representa una deuda técnica que la industria médica está pagando con urgencia.

El salvaje oeste del biohacking casero

Mientras la medicina avanza con cautela, existe una subcultura paralela: el biohacking. Aquí, la filosofía es la del ‘hazlo tú mismo’. Individuos que implantan chips RFID en sus manos para abrir puertas, sensores magnéticos en las yemas de los dedos para detectar campos electromagnéticos o incluso interfaces cerebro-computadora (BCI) experimentales. Aunque el espíritu de innovación es loable, la falta de protocolos de seguridad estandarizados es alarmante.

Al realizar implantes fuera de un entorno clínico controlado, se ignoran riesgos básicos de ciberseguridad, como la gestión de claves privadas o la actualización de firmware. Un chip implantado en la mano que utiliza un protocolo de comunicación inseguro es, esencialmente, una llave maestra abierta para cualquier lector RFID en un radio de pocos centímetros. Si ese chip se utiliza para autenticarse en sistemas críticos, el usuario está exponiendo su identidad digital y física de manera constante.

Privacidad y datos: ¿Quién es el dueño de tu biología?

El transhumanismo genera una cantidad masiva de datos biométricos. Ritmo cardíaco, niveles de glucosa, patrones de sueño, actividad neuronal; toda esta información es el nuevo petróleo. La pregunta fundamental es: ¿quién tiene acceso a estos datos? Si un dispositivo de mejora humana recopila información sobre tu salud, esa información podría ser vendida a aseguradoras, utilizada por empleadores para evaluar tu rendimiento o interceptada por actores malintencionados para crear perfiles de chantaje.

La privacidad en este contexto requiere una redefinición. No se trata solo de ocultar lo que hacemos, sino de proteger nuestra esencia biológica. La soberanía de los datos biomédicos debe ser absoluta. Sin embargo, en el modelo actual de dispositivos conectados, a menudo aceptamos términos de servicio que ceden la propiedad de nuestros datos a los fabricantes. En un futuro donde estemos constantemente conectados, la pérdida de privacidad podría significar la pérdida de autonomía personal.

La ética de la mejora humana y la seguridad psicológica

Más allá de los riesgos digitales, existe un componente psicológico profundo. ¿Qué sucede con la identidad cuando el cuerpo se siente ‘hackeado’ o controlado? El miedo al control externo es una preocupación real. La posibilidad de que una interfaz neuronal sea manipulada no solo para alterar funciones físicas, sino para influir en estados emocionales o procesos cognitivos, plantea dilemas éticos que aún no estamos preparados para resolver.

La seguridad psicológica en la vida transhumanista implica garantizar que el usuario mantenga el control total sobre su tecnología. Ninguna mejora debería tener una puerta trasera que permita a terceros modificar la configuración sin consentimiento explícito. La transparencia en el código fuente de los dispositivos implantables debería ser un estándar, no una excepción. Si nuestra biología depende de un software, ese software debe ser auditable y abierto al escrutinio público.

Hacia una arquitectura de seguridad transhumanista

Para que la integración humano-tecnología sea segura, debemos adoptar un enfoque de ‘seguridad por diseño’. Esto significa que la protección no puede ser un parche añadido al final del desarrollo; debe estar integrada en la arquitectura misma del dispositivo.

- Segmentación de confianza cero: Los dispositivos médicos y de mejora personal deben operar bajo el principio de que ninguna conexión es intrínsecamente segura. Cada comando debe ser validado y autenticado.

- Cifrado de extremo a extremo: Toda comunicación entre el implante y cualquier dispositivo externo debe estar cifrada con protocolos modernos, resistentes a la computación cuántica.

- Control de soberanía del usuario: El usuario debe tener la capacidad de desconectar físicamente o digitalmente su implante en caso de sospecha de compromiso, sin comprometer su integridad física.

- Regulación ética y técnica: Los gobiernos y las organizaciones de salud deben establecer marcos regulatorios que exijan a los fabricantes de implantes cumplir con estándares de ciberseguridad similares a los de la infraestructura crítica.

El transhumanismo es una frontera emocionante, pero nuestra carrera por mejorar nuestras capacidades no debe eclipsar nuestra necesidad de seguridad. Al final del día, la tecnología debe servir al ser humano, y no al revés. Proteger nuestra biología en esta nueva era requiere vigilancia, escepticismo saludable y, sobre todo, una demanda constante de transparencia y ética por parte de quienes diseñan el futuro de nuestra especie.

Preguntas Frecuentes (FAQs)

¿Es realmente posible hackear un implante médico?

Sí, es técnicamente posible. Se han realizado numerosas pruebas de concepto por parte de investigadores de seguridad donde han logrado acceder a marcapasos y bombas de insulina a través de sus conexiones inalámbricas. Aunque no existen reportes públicos de ataques masivos malintencionados contra pacientes, la vulnerabilidad es real y ha sido documentada en entornos controlados, lo que obliga a los fabricantes a mejorar constantemente sus protocolos de cifrado y autenticación.

¿Qué medidas puedo tomar para proteger mis dispositivos de biohacking?

La principal medida es la prudencia. Si decides implantarte tecnología, investiga a fondo al fabricante y el tipo de protocolo de comunicación que utiliza. Evita dispositivos que no ofrezcan cifrado de datos o que dependan de aplicaciones de terceros poco fiables. Mantén el firmware de cualquier dispositivo conectado siempre actualizado a la última versión disponible y, siempre que sea posible, mantén las conexiones inalámbricas desactivadas cuando no las estés utilizando activamente.

¿Existe alguna regulación actual que proteja a los usuarios transhumanistas?

La regulación va varios pasos por detrás de la tecnología. Si bien organismos como la FDA en Estados Unidos han comenzado a emitir directrices específicas sobre la ciberseguridad de dispositivos médicos, gran parte del mercado del biohacking (especialmente los implantes de uso personal no médico) opera en una zona gris legal. Actualmente, la mayor parte de la responsabilidad recae en el usuario, por lo que es vital estar informado sobre los riesgos antes de realizar cualquier modificación corporal.