¿Podría un ordenador cuántico robar tu identidad en segundos? El Q-Day se acerca y la seguridad actual...

VICTOR VERA

¿Puede la IA aprender sin ver tus datos? La seguridad en el aprendizaje federado es la clave...

¿Es su visor una ventana para hackers? La convergencia de lo físico y lo digital en la...

La seguridad laboral en 2026 exige ir más allá de los cascos y chalecos. Descubre cómo la...

Sus paredes tienen oídos: descubra cómo la red eléctrica puede ser utilizada para espiar sus hábitos y...

La vida es ahora código programable. Analizamos los riesgos críticos de la biología sintética, el biohacking y...

¿Es segura la RAM? Mientras los datos viajan a la velocidad de la luz, la seguridad tradicional...

La tokenización sustituye datos bancarios por códigos sin valor, blindando tus compras. Entiende cómo esta tecnología invisible...

Las máquinas ven cosas que nosotros no. Un simple adhesivo puede engañar a un coche autónomo. Bienvenidos...

¿Es realmente inmutable la tecnología de contabilidad distribuida? Analizamos los pilares, riesgos y el futuro de la...

¿Sabías que tus dispositivos emiten datos invisibles a través del aire? Descubre cómo la vigilancia por radiofrecuencia...

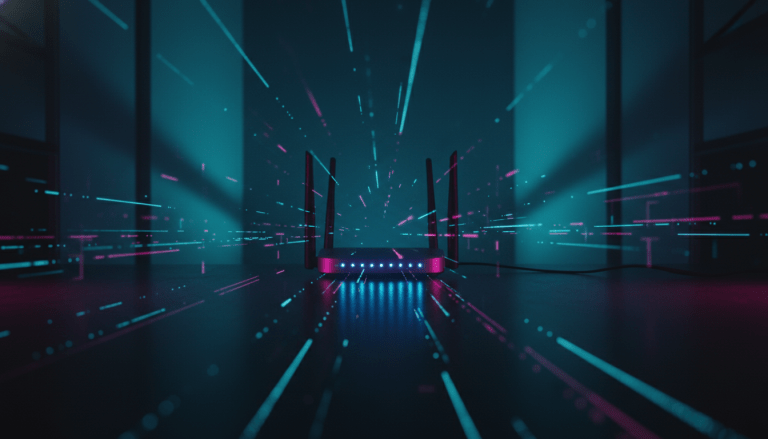

¿Tu router te está mintiendo? El DNS hijacking redirige tu tráfico a sitios falsos sin que lo...

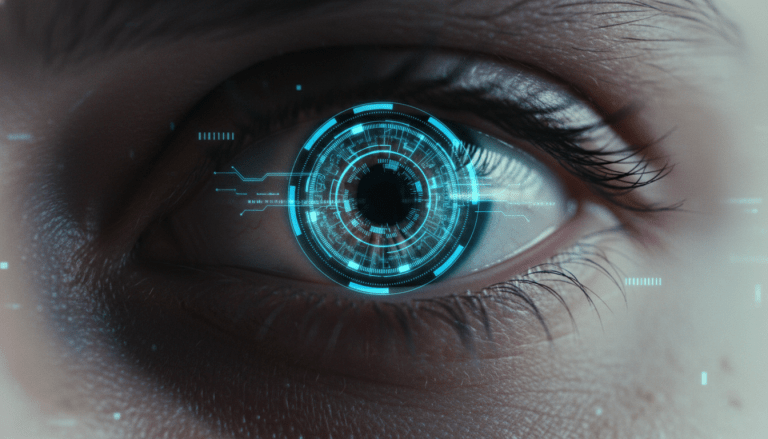

¿Es su rostro una llave segura o una vulnerabilidad abierta? Analizamos la tecnología detrás de la biometría...

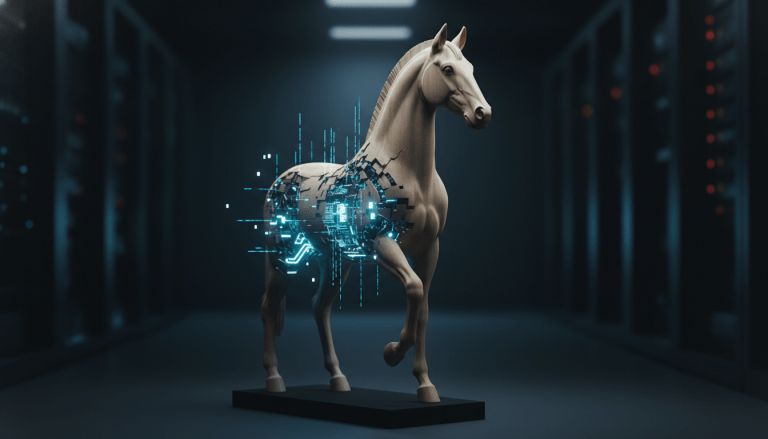

El software que debería protegerte podría ser tu mayor vulnerabilidad. Analizamos cómo los atacantes infiltran actualizaciones legítimas...

Navegar en redes P2P sin protección es como caminar por un campo minado digital. Descubre cómo blindar...