¿Construyes software o solo acumulas parches? Analizamos por qué la seguridad por diseño es la única forma...

VICTOR VERA

El 75% de los hacks en DeFi se deben a errores evitables. Descubre la metodología rigurosa para...

¿Es legítimo que una empresa ataque a sus hackers? Analizamos las implicaciones legales, los riesgos de daño...

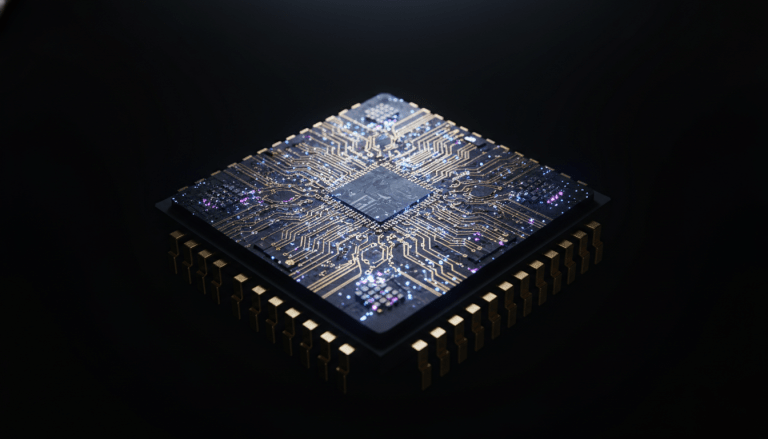

¿Puede un chip que imita al cerebro ser hackeado? Analizamos las vulnerabilidades críticas y las defensas en...

La seguridad informática se rompe en los microsegundos de indecisión. ¿Sabes cómo los atacantes explotan la brecha...

¿Tu jefe te pide una transferencia urgente por teléfono? Cuidado. La clonación de voz por IA ya...

¿Guardias pasivos o soldados activos? Analizamos cómo los sistemas IDS e IPS protegen las redes modernas mediante...

¿Está tu cosecha a salvo de un clic malintencionado? La agricultura de precisión revoluciona el campo, pero...

¿Está tu empresa preparada para el Día Q? Analizamos por qué la seguridad resistente a la computación...

¿Es su cadena de suministro el eslabón más débil? Analizamos el aumento del 27% en robos de...

Descubre cómo la criptografía homomórfica permite procesar datos sin descifrarlos nunca, resolviendo el mayor dilema de la...

¿Quién está detrás del teclado? Analizamos el complejo proceso de atribución en ciberataques, desde el análisis forense...

¿Es el 5G un colador de datos o la red más segura de la historia? Analizamos las...

¿Confías ciegamente en la nube? El serverless elimina los servidores pero crea riesgos invisibles. Analizamos cómo proteger...

La inteligencia artificial tiene puntos ciegos invisibles al ojo humano. Analizamos la ciencia detrás de los ataques...